Повышение привилегий

Повышение привилегий (англ. privilege escalation) — это эксплуатация ошибки, дефекта проектирования или просчёта в конфигурации операционной системы или прикладного ПО с целью получения расширенного доступа к ресурсам, которые обычно защищены от приложения или пользователя. В результате приложение или пользователь получают больше привилегий, нежели предполагал разработчик приложения или системный администратор, и могут выполнять действия, не являющиеся разрешёнными.

Контекст

Большинство компьютерных систем рассчитаны на много пользователей, каждому из которых назначаются определённые привилегии. Обычные привилегии включают просмотр и редактирование файлов, а также изменение системных файлов.

Повышение привилегий означает предоставление пользователю прав доступа, на которые он не имеет полномочий. Полученные таким образом привилегии могут использоваться для удаления файлов, просмотра приватной информации или установки нежелательных программ, например вирусов. Обычно это становится возможным из-за наличия ошибки, позволяющей обойти механизм безопасности, либо вследствие некорректных проектных допущений о способе использования системы. Повышение привилегий бывает двух типов:

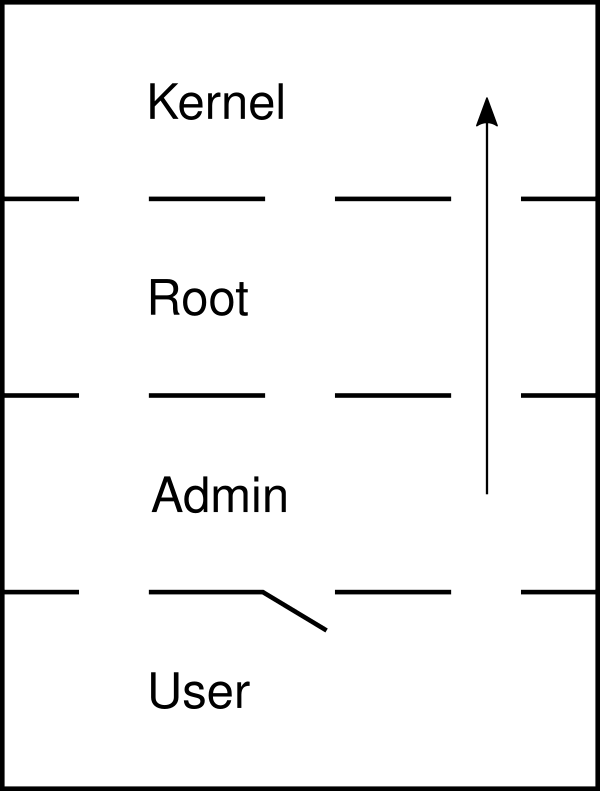

- Вертикальное повышение привилегий (также называется эскалацией привилегий), когда пользователь или приложение с низкими правами получает доступ к функциям или содержимому, предназначенным для пользователей или приложений с более высокими привилегиями (например, пользователь интернет-банка может получить доступ к административным функциям сайта либо обойти пароль блокировки смартфона).

- Горизонтальное повышение привилегий, при котором обычный пользователь получает доступ к функциям или данным, предназначенным для других обычных пользователей (например, пользователь A интернет-банка получает доступ к банковскому счёту пользователя B).

Вертикальное повышение привилегий

Этот вид повышения привилегий возникает, когда пользователь или процесс получает более высокий уровень доступа, чем предполагал системный администратор или разработчик, возможно, исполняя операции на уровне ядра.

Уязвимости, позволяющие повысить привилегии, часто встречаются в веб-приложениях. Приведённый ниже пример иллюстрирует горизонтальное повышение привилегий, при котором обычный пользователь получает доступ к данным другого пользователя:

- Пользователь А имеет доступ к своему банковскому счёту через интернет-банк.

- Пользователь Б также имеет доступ только к своему счёту.

- Уязвимость возникает, если пользователь А может получить доступ к счёту пользователя Б, совершив какое-либо вредоносное действие.

Это может стать возможным благодаря различным слабым местам или уязвимостям веб-приложения. Возможные причины:

- Предсказуемые ID сессий в HTTP cookie пользователя;

- Закрепление (фиксация) сессии;

- Межсайтовый скриптинг;

- Легко предугадываемые пароли;

- Кража или перехват сессионных куки;

- Перехват нажатий клавиш.

(подробнее…) В компьютерной безопасности jailbreaking (от англ. «взлом тюрьмы») — процесс снятия ограничений, введённых поставщиком в программном обеспечении или сервисах устройства[1]. Распространённый пример — использование различных средств для выхода из chroot или jail на UNIX-подобных ОС[2], а также для обхода DRM. В первом случае это позволяет пользователю просматривать файлы вне файловой системы, выделенной для приложения. В случае с DRM пользователь получает возможность запускать произвольный код на устройстве с DRM и обходить ограничения. Термин появился в iOS-сообществе, но применялся и для взлома PlayStation Portable; производители неоднократно блокировали jailbreak, но энтузиасты снова его открывали.

Системы iOS (включая iPhone, iPad и iPod Touch) подвергались попыткам jailbreak с момента их выхода, попытки продолжаются и после каждого обновления прошивки[3][4]. Средства jailbreak для iOS позволяют устанавливать альтернативные менеджеры пакетов, такие как Cydia или Installer.app, предоставляющие доступ к сторонним программам вне App Store. Во избежание jailbreak компания Apple реализовала проверку SHSH в ROM загрузчика и использует механизмы, блокирующие загрузку кастомного ядра и понижение прошивки с целью разблокировки. В случае «untethered» jailbreak окружение iBoot изменяется для промены ROM-эксплойта, что позволяет загружать патченый загрузчик или разблокированное ядро даже после проверки SHSH.

Однако к 2024—2025 годам ситуация изменилась: для актуальных версий iOS, таких как iOS 17 и 18, публичные инструменты для джейлбрейка отсутствуют[5]. Apple внедрила мощные механизмы защиты на уровне ядра, включая Kernel Patch Protection (KPP/KTRR), Pointer Authentication (PAC) и Page Protection Layer (PPL), которые значительно усложнили взлом системы[5]. Некоторые эксперты полагают, что публичный джейлбрейк для современных версий iOS может больше не появиться[6]. Тем не менее, для более старых устройств и версий ОС, например iOS 15, джейлбрейк остаётся возможным с помощью таких инструментов, как Palera1n[7].

Схожие методы jailbreak существуют для смартфонов на платформе S60 (Symbian), где программы вроде HelloOX дают возможность запускать неподписанное ПО и доступ к файловой системе[8][9] или использовать модифицированную прошивку (по аналогии с M33 для PlayStation Portable)[10] для обхода ограничений. Позднее Nokia выпустила ряд обновлений для борьбы с неавторизованным jailbreak по аналогии с Apple.

В случае игровых консолей jailbreak часто используется для запуска самодельных приложений. В 2011 году Sony при содействии юридической фирмы Kilpatrick Stockton подала в суд на Джорджа Хотца и других участников группы fail0verflow за jailbreak PlayStation 3. В 2020-х годах сцена взлома остаётся активной, но с разным успехом для разных платформ. Для PlayStation 4 к 2025 году существуют простые методы взлома прошивок вплоть до версии 12.02[11]. Взлом PlayStation 5 возможен, но только для консолей со старыми версиями системного ПО; обновлённые системы остаются защищёнными[12]. Консоли семейства Xbox (включая Series X/S) считаются практически невзламываемыми из-за многоуровневой системы безопасности, хотя в 2024 году был представлен эксплойт «Collateral Damage», позволяющий получить контроль над системной виртуальной машиной, но не запускать пиратские игры[13]. Для Nintendo Switch возможность взлома зависит от ревизии: ранние модели уязвимы для программных эксплойтов, тогда как новые, включая OLED-модель, требуют физической установки мод-чипа[14].

Jailbreaking присутствует и в сфере генеративных искусственных интеллектов, например, ChatGPT. В таких случаях пользователи добиваются поведения модели, отличающегося от предусмотренного разработчиками, вынуждая раскрывать внутреннюю информацию либо отвечать нестандартным или даже опасным образом[15][16]. К таким атакам относятся промпт-инъекции (внедрение скрытых инструкций) и утечка промпта (раскрытие системных инструкций модели)[17]. В 2025 году значительную роль в этой области начал играть сам искусственный интеллект: крупные технологические компании, такие как OpenAI, разработали ИИ-агентов (например, Aardvark), способных автоматически анализировать код на наличие уязвимостей[18][19]. Хотя эти инструменты созданы для защиты, лежащие в их основе технологии могут быть использованы и для поиска эксплойтов, что делает ИИ ключевым фактором в «гонке вооружений» между разработчиками и исследователями безопасности[20].

Смартфоны на базе Android могут быть «рутированы» (от англ. root — получение прав суперпользователя) несколькими способами. Основным методом в 2024—2025 годах остаётся разблокировка загрузчика (англ. bootloader), разрешённая производителем, с последующей установкой модификаций[21]. Наиболее популярным инструментом для этого является Magisk, который использует «бессистемный» (англ. systemless) подход: он не изменяет системный раздел, что позволяет скрывать наличие root-прав от приложений с проверками безопасности, например, банковских[22]. Процедура получения прав технически сложна и, как правило, включает модификацию загрузочного образа (англ. boot image) прошивки и его последующую установку на устройство[21].

Разблокировка загрузчика обычно приводит к полной потере данных на устройстве и аннулированию гарантии производителя, причём зачастую без возможности её восстановления даже после возврата к заводскому состоянию[23]. Некорректные действия могут привести к полной неработоспособности телефона («окирпичиванию»)[23].

Другой способ — использование уязвимостей в системе. Google регулярно выпускает обновления безопасности, закрывающие подобные бреши. Например, в майском обновлении 2024 года для Android 14 была устранена критическая уязвимость локального повышения привилегий CVE-2024-23706[13]. Это вынуждает пользователей, желающих сохранить возможность взлома, намеренно отказываться от обновлений системы[12]. Существуют также приложения для «рутирования в один клик», такие как KingRoot, однако они считаются менее надёжными и могут нести риски для безопасности данных[17].

Операционные системы и пользователи могут применять следующие стратегии для минимизации угрозы повышения привилегий:

- Запрет выполнения данных (DEP)

- Рандомизация расположения адресного пространства (ASLR) для затруднения эксплуатации переполнений буфера с исполняемым кодом по известным адресам памяти

- Запуск приложений с минимальными привилегиями (например, запуск Internet Explorer с отключённым SID администратора в токене процесса), чтобы ограничить воздействие эксплойтов, эксплуатирующих переполнение буфера с повышением прав пользователя

- Требование цифровой подписи для кода, работающего в режиме ядра

- Установка обновлений

- Применение компиляторов, обнаруживающих переполнения буфера[24]

- Шифрование компонентов прошивки и/или программного обеспечения

- Работа в ОС с мандатными механизмами управления доступом (MAC), такими как SELinux[25]

- Механизм динамического перемещения привилегированных данных ядра (реалокация информации о правах на лету для противодействия атакам через повреждение памяти)

Современные исследования выделяют механизмы, эффективные против атак повышения привилегий. Например, предложен дополнительный наблюдатель ядра (additional kernel observer, AKO), предотвращающий атаки через уязвимости в системных вызовах. Показано, что этот механизм обеспечивает действенную защиту[26].

В 2020-х годах, с усложнением векторов атак, ключевую роль в защите корпоративной инфраструктуры стали играть системы управления привилегированным доступом (PAM)[27]. Они позволяют централизованно реализовать принцип наименьших привилегий (PoLP), предоставляя пользователям и системам только минимально необходимый уровень доступа[28], и обеспечивают мониторинг и автоматизацию действий привилегированных учётных записей[28].

Активно развиваются методы проактивного обнаружения угроз на основе машинного обучения (ML) и анализа поведения пользователей и сущностей (англ. User and Entity Behavior Analytics, UEBA)[29]. Исследования 2022—2023 годов показали эффективность ML-алгоритмов (таких как Random Forest, XGBoost и LightGBM) для выявления аномалий в поведении, указывающих на попытку повышения привилегий, особенно в облачных средах[30][31].

Особое внимание уделяется безопасности в средах DevOps и контейнеризации, таких как Kubernetes. Здесь, помимо строгого соблюдения PoLP, критически важна правильная настройка контроля доступа на основе ролей (RBAC)[32]. В 2024 году был описан новый вектор атак в облаке через «теневые ресурсы» (англ. Shadow Resources) — неучтённые активы, существующие вне стандартного мониторинга, которые могут быть использованы для эскалации привилегий[33]. Кроме того, политики безопасности, применяемые на этапе выполнения (англ. runtime security), доказали свою эффективность, предотвращая до 89% попыток повышения привилегий в контейнерах[34].

Появляются новые инструменты для автоматизированного поиска уязвимостей. Например, в 2024 году были представлены: BOLABuster — инструмент на основе ИИ для обнаружения уязвимостей авторизации на уровне объектов (англ. Broken Object Level Authorization, BOLA)[35], и BadZure — средство для симуляции атак и отработки техник повышения привилегий в Microsoft Entra ID[36].

Наряду с новыми подходами, основополагающими остаются своевременное управление обновлениями для устранения известных уязвимостей[37], использование многофакторной аутентификации (MFA), регулярное сканирование на уязвимости и проведение тестов на проникновение[29].

Горизонтальное повышение привилегий

Горизонтальное повышение привилегий возникает, когда приложение позволяет атакующему получить доступ к ресурсам, защищённым от обычного приложения или пользователя. В итоге приложение выполняет действия от имени пользователя, но в ином контексте безопасности, чем предполагал разработчик или системный администратор. Это фактически ограниченная форма повышения привилегий, когда неавторизовано производится имитация другого пользователя. В отличие от вертикального повышения, здесь не требуется фактического повышения уровня учётных записей; обычно основан на ошибках реализации[38].

Примеры известных уязвимостей

В 2021 году было обнаружено несколько значимых уязвимостей, позволявших повышать привилегии в операционных системах Linux и Windows. Эти уязвимости затрагивали как ядро, так и системные компоненты, предоставляя локальным пользователям возможность получить права администратора (англ. root).

Уязвимости в Linux

- англ. PwnKit (CVE-2021-4034). Одна из самых серьёзных уязвимостей года была обнаружена в утилите pkexec пакета Polkit[39]. Polkit является компонентом для управления общесистемными привилегиями и по умолчанию установлен в большинстве дистрибутивов Linux[40]. Уязвимость, представляющая собой повреждение памяти, позволяла любому непривилегированному пользователю получить полные права администратора. Примечательно, что ошибка присутствовала в коде с момента создания pkexec в мае 2009 года, то есть более 12 лет. Хотя об уязвимости было публично объявлено в январе 2022 года, ей был присвоен идентификатор CVE за 2021 год[39].

- Уязвимость в Polkit (CVE-2021-3560). Ещё одна уязвимость в Polkit, обнаруженная в 2021 году, позволяла обойти проверку учётных данных для запросов D-Bus, что приводило к повышению привилегий до уровня root[41]. Непривилегированный локальный злоумышленник мог использовать эту ошибку, например, для создания новой учётной записи локального администратора[42]. Для эксплуатации требовались только стандартные утилиты командной строки, что делало атаку простой и быстрой[43]. Патч был выпущен 3 июня 2021 года[44].

- Уязвимость в OverlayFS (CVE-2021-3493). Эта уязвимость была связана с некорректной проверкой файловых возможностей (англ. capabilities) при работе с пространствами имён пользователей (англ. user namespaces) в реализации файловой системы OverlayFS в ядре Linux[45]. В дистрибутивах Ubuntu проблема усугублялась тем, что непривилегированным пользователям было разрешено монтировать оверлейные файловые системы, что позволяло локальному злоумышленнику повысить свои привилегии[46].

- Уязвимость в ядре Linux (CVE-2021-26708). В марте 2021 года была устранена уязвимость типа «состояние гонки» в подсистеме виртуальных сокетов (англ. AF_VSOCK) ядра Linux. Ошибка появилась в ядре версии 5.5 (ноябрь 2019 года) и позволяла локальному пользователю повысить привилегии до уровня root, что было продемонстрировано на Fedora 33 Server[47].

- Уязвимость в Snap (CVE-2021-44731). В системе управления пакетами Snap от Canonical была обнаружена уязвимость в компоненте snap-confine, которая могла быть использована для повышения привилегий любого локального пользователя до уровня root.

Уязвимости в Windows

- англ. HiveNightmare/англ. SeriousSAM (CVE-2021-36934). Уязвимость позволяла локальным пользователям с низкими привилегиями читать файлы базы данных SAM, что открывало путь к повышению привилегий в Windows 10[48].

- Уязвимость обхода песочницы (CVE-2021-41338). Эта уязвимость позволяла обойти ограничения изолированной среды Windows AppContainer[49].

- англ. Relaying Potatoes. В апреле 2021 года была описана атака «NTLM Relay», использующая уязвимость в протоколе Windows RPC. Она позволяла злоумышленнику повысить свои привилегии вплоть до уровня администратора домена[50].

В 2022 году был выявлен ряд значительных уязвимостей, позволявших локальным пользователям с ограниченными правами получать полный контроль над системой.

Уязвимости в Linux

- англ. PwnKit (CVE-2021-4034). Хотя идентификатор CVE был присвоен в 2021 году, широкую огласку уязвимость получила в начале 2022 года[51]. Она затрагивала компонент Polkit, используемый во многих дистрибутивах Linux для управления системными привилегиями. Ошибка, существовавшая с 2009 года, позволяла любому локальному пользователю получить права суперпользователя (root)[51].

- англ. Dirty Pipe (CVE-2022-0847). Уязвимость в ядре Linux (начиная с версии 5.8), позволявшая перезаписывать данные в произвольных файлах, доступных только для чтения[52]. Это давало возможность изменять системные файлы для получения повышенных привилегий, например, сбрасывая пароль пользователя root[53].

- Уязвимость в eBPF (CVE-2022-23222). Была связана с некорректной проверкой входных данных в верификаторе подсистемы eBPF ядра Linux. Локальный пользователь, имеющий доступ к системному вызову `bpf()`, мог использовать этот недостаток для повышения своих привилегий[54].

- Уязвимость в Snapd (CVE-2022-3328). В пакете Snap, установленном по умолчанию в Ubuntu, была обнаружена уязвимость локального повышения привилегий. Злоумышленник с обычными правами мог использовать состояние гонки для получения прав суперпользователя[55].

Уязвимости в Windows

- CVE-2022-21882. Уязвимость в компоненте Win32k, позволявшая повысить привилегии. Примечательно, что она являлась обходом ранее исправленной уязвимости[51].

- CVE-2022-22047. Уязвимость в службе Windows Client Server Run-Time Subsystem (CSRSS), эксплуатация которой давала злоумышленнику возможность получить системные привилегии (SYSTEM)[56].

- Уязвимости в Active Directory и DirectX. В январе 2022 года Microsoft исправила несколько уязвимостей, включая CVE-2022-21857 в доменных службах Active Directory и CVE-2022-21912 в графическом ядре DirectX, которые могли приводить к повышению привилегий[54].

Уязвимости в другом программном обеспечении

- Zabbix (CVE-2022-23131). В веб-интерфейсе системы мониторинга Zabbix была обнаружена проблема с небезопасным хранением сессий при использовании SAML-аутентификации. Неаутентифицированный злоумышленник мог модифицировать данные сессии и получить административный доступ[54].

- Symantec Privileged Access Management (CVE-2022-25625). Уязвимость позволяла неавторизованному пользователю получить доступ к конечным точкам конфигурации PAM с правами на чтение и запись в процессе многофакторной аутентификации[57].

В целом, 2022 год показал, что уязвимости, позволяющие повысить привилегии, остаются распространённой угрозой, часто возникая в сложных системных компонентах с многолетней историей.

В 2023 году повышение привилегий оставалось одной из самых распространённых категорий уязвимостей, в частности, для продуктов Microsoft[58]. Общее количество обнаруженных уязвимостей в этом году значительно возросло по сравнению с предыдущими периодами[59].

Уязвимости в Linux

- англ. Looney Tunables (CVE-2023-4911). Критическая уязвимость, связанная с переполнением буфера в динамическом загрузчике `ld.so` библиотеки GNU C (glibc)[60]. Она позволяла локальному злоумышленнику получить права суперпользователя (root) в большинстве основных дистрибутивов Linux, включая Fedora, Ubuntu и Debian, использующих glibc версии 2.34 и новее. Ошибка возникла в коде ещё в апреле 2021 года, но была обнаружена и раскрыта специалистами Qualys в 2023 году[60].

- CVE-2023-6246. Ещё одна критическая уязвимость в библиотеке glibc, которая позволяла локальному пользователю повысить свои привилегии до уровня root[61].

- CVE-2023-32629. Уязвимость, связанная с ошибками в реализации файловой системы OverlayFS в ядре Linux, которая могла быть использована для получения повышенных привилегий в системе[62].

Уязвимости в Windows

- CVE-2023-23397. Критическая уязвимость в Microsoft Outlook, не требующая взаимодействия с пользователем. Злоумышленник мог отправить специально созданное электронное письмо, которое при получении клиентом Outlook инициировало подключение к удалённому SMB-серверу. Это приводило к утечке NTLM-хеша пользователя, который затем мог быть использован для аутентификации в других системах от имени жертвы. Уязвимость активно эксплуатировалась в реальных атаках.

- CVE-2023-36725. Уязвимость повышения привилегий в операционных системах Windows 10, Windows 11, Windows Server 2019 и 2022[63]. Ей был присвоен высокий рейтинг опасности 7.8 по шкале CVSS[63].

- CVE-2023-38175. Уязвимость повышения привилегий, обнаруженная в Microsoft Defender.

Уязвимости в другом программном обеспечении

- CVE-2023-22515 (Atlassian Confluence). Критическая уязвимость в Confluence Data Center и Confluence Server, позволявшая удалённому неаутентифицированному злоумышленнику создать учётную запись администратора и получить полный контроль над уязвимым сервером[64]. Уязвимости был присвоен максимальный балл 10.0 по шкале CVSS[64].

- CVE-2023-28121 (WooCommerce Payments). Критическая уязвимость в популярном плагине для WordPress, которая позволяла неаутентифицированному злоумышленнику получить привилегии администратора на уязвимом веб-сайте[65].

- CVE-2023-45248 (Acronis Cyber Protect Cloud Agent). Уязвимость в агенте для Windows, возникающая из-за перехвата динамически подключаемой библиотеки (DLL). Локальный злоумышленник мог использовать её для повышения своих привилегий в системе[64].

В 2024 году был выявлен ряд уязвимостей, позволяющих злоумышленникам повышать свои привилегии в операционных системах Windows, Linux и другом программном обеспечении.

Уязвимости в Windows

В течение года было обнаружено несколько значимых уязвимостей в продуктах Microsoft. В июне 2024 года в число трендовых вошли уязвимости в ядре Windows, затрагивающие драйверы англ. WerKernel.sys (CVE-2024-26169) и англ. csc.sys (CVE-2024-26229), а также уязвимость CVE-2024-30088, эксплуатация которых позволяет повысить привилегии до уровня SYSTEM[66].

- CVE-2024-21410. Уязвимость в Microsoft Exchange Server, позволяющая провести атаку типа NTLM Relay. Это даёт возможность перехватить аутентификационные данные и пройти аутентификацию на сервере от имени другого пользователя, повышая свои привилегии[67].

- CVE-2024-21338. Уязвимость локального повышения привилегий с уровня администратора до уровня ядра (англ. Kernel) в Windows 10 и Windows 11 с включённой функцией HVCI (англ. Hypervisor-Protected Code Integrity)[68].

- CVE-2024-6510. Локальная уязвимость в AVG Internet Security для Windows, позволяющая непривилегированному пользователю повысить свои привилегии до уровня SYSTEM через атаку типа COM-Hijacking[69].

Уязвимости в Linux

- CVE-2024-1086. Уязвимость в ядре Linux, приводящая к повышению привилегий[66].

- CVE-2024-50264. Ошибка класса «use-after-free» в ядре Linux, присутствующая с версии 4.8. Она позволяет локальному пользователю без привилегий повысить их. Уязвимость была отмечена премией Pwnie Awards 2025[70].

- Повышение привилегий через группу англ. disk. Описан метод, при котором членство пользователя в группе `disk` может быть использовано для получения доступа на чтение и запись к основному жёсткому диску (например, `/dev/sda`), что в итоге может привести к получению прав суперпользователя[71].

Уязвимости в другом программном обеспечении

- CVE-2024-38813 (VMware). Уязвимость в VMware vCenter Server (версии 8.0 и 7.0) и VMware Cloud Foundation. Удалённый злоумышленник с сетевым доступом к vCenter Server мог отправить специально сформированный пакет и повысить свои привилегии до уровня root[72].

- CVE-2024-6678 (GitLab). В GitLab Community Edition (CE) и Enterprise Edition (EE) была обнаружена уязвимость, связанная с небезопасным запуском заданий в конвейере (англ. pipeline jobs) от имени другого пользователя[72].

Большинство эксплойтов для Linux направлены именно на повышение привилегий, что позволяет злоумышленникам закрепляться в системе и запускать вредоносный код, особенно на серверах[73].

В 2025 году был выявлен ряд новых уязвимостей и методов, позволяющих злоумышленникам повышать свои привилегии в различных операционных системах[74].

Уязвимости в Windows

В течение года для Windows были обнаружены критические уязвимости, затрагивающие как ядро системы, так и её компоненты.

- CVE-2025-33073. Уязвимость нулевого дня в SMB-клиенте, позволяющая аутентифицированному злоумышленнику повысить свои привилегии до системного уровня. Атака осуществляется путем обмана уязвимой машины, заставляя её подключиться к вредоносному SMB-серверу[75].

- CVE-2025-59216. Критическая уязвимость в компоненте Microsoft Graphics, эксплуатация которой позволяет злоумышленникам повысить свои привилегии. Проблема затрагивает Windows 10, Windows 11, а также серверные редакции 2022 и 2025[76].

- Уязвимости в драйверах и ядре. В марте 2025 года были отмечены уязвимости в драйвере англ. Ancillary Function (AFD.sys) (CVE-2025-21418) и в хранилище Windows (CVE-2025-21391), обе позволяющие повысить привилегии[77]. Также в первом квартале была выявлена уязвимость переполнения буфера в драйвере англ. vkrnlintvsp.sys (CVE-2025-21333)[78].

- англ. SelfCoerce. В мае 2025 года был представлен метод локального повышения привилегий на Windows 10, получивший название англ. SelfCoerce[79]. Он заключается в принудительной аутентификации компьютера на самого себя с последующим использованием техник англ. Shadow Credentials и англ. S4U2Self для получения прав уровня SYSTEM[79].

Уязвимости в Linux

Для систем на базе Linux также был обнаружен ряд серьезных уязвимостей.

- Уязвимости в Sudo (CVE-2025-32462 и CVE-2025-32463). В июле 2025 года были выявлены две уязвимости в утилите Sudo[74]. Одна из них (CVE-2025-32463) позволяет заставить Sudo загрузить вредоносную библиотеку, что потенциально ведет к получению прав root. Другая (CVE-2025-32462) существует в коде более 12 лет[74].

- CVE-2024-50264. В сентябре 2025 года была представлена новая методика эксплуатации уязвимости класса «use-after-free» в ядрах Linux (начиная с версии 4.8), которая получила награду Pwnie Awards 2025 как лучшая уязвимость для повышения привилегий[70]. Исследователь Александр Попов разработал способ, позволяющий надежно воспроизводить атаку и обходить защитные механизмы ядра[80].

- CVE-2025-59378. Уязвимость в англ. guix-daemon, обнаруженная в сентябре 2025 года, позволяет локальному пользователю получить привилегии любого из пользователей сборки и манипулировать выводом любого процесса сборки[81].

- Повышение привилегий через группу англ. disk. В апреле 2025 года был описан метод, использующий некорректную конфигурацию членства пользователя в группе англ. disk. Злоумышленник, имеющий доступ к этой группе, может получить доступ к основному жёсткому диску и повысить свои права в системе[82].

Уязвимости в другом программном обеспечении

- Android OS (CVE-2025-38352 и CVE-2025-48543). В сентябре 2025 года Google раскрыла информацию о двух уязвимостях, которые уже находились в ограниченной целевой эксплуатации[83]. Первая (CVE-2025-38352) — это уязвимость в ядре Linux, позволяющая вредоносному приложению выйти из «песочницы» и получить полный контроль над устройством. Вторая (CVE-2025-48543) — уязвимость типа англ. use-after-free в среде выполнения Android (ART), которая также позволяет повысить привилегии[83].

- Palo Alto GlobalProtect App (CVE-2025-0141). Уязвимость, связанная с неправильным назначением привилегий, позволяет локальному пользователю повысить свои права до уровня root в macOS и Linux или англ. NT AUTHORITY\SYSTEM в Windows[84].