Уязвимость нулевого дня

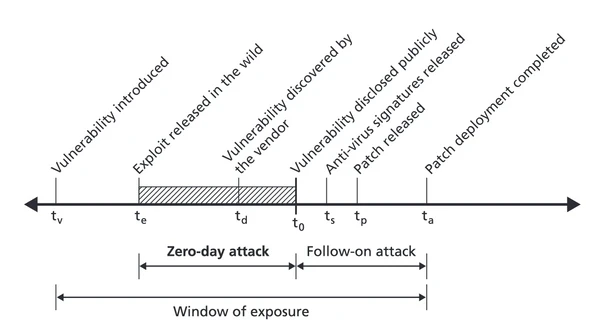

Уязвимость нулевого дня — это уязвимость или недостаток безопасности в компьютерной системе, неизвестные её разработчикам или способным их устранить специалистам[1]. До устранения такой уязвимости злоумышленники могут применять её в эксплойте нулевого дня или осуществлять атаку нулевого дня[2][3].

Термин

Термин «нулевой день» изначально относился к количеству дней, прошедших с момента выпуска новой версии программного обеспечения: «программа нулевого дня» — это ПО, полученное взломом до публичного релиза. Впоследствии понятие распространилось на уязвимости, позволяющие такой взлом, и на отсчёт времени, доступного производителю для их устранения[4][5][6]. Разработчик может выпустить патч или дать рекомендации по обходному решению — однако, пока пользователь не применит меры, его система остаётся уязвимой. Атаки нулевого дня представляют собой серьёзную угрозу безопасности[7].

Определение

Несмотря на стремление разработчиков создать безупречный продукт, практически любое программное обеспечение и аппаратное обеспечение содержит ошибки. Если ошибка представляет угрозу безопасности, она становится уязвимостью. Уязвимости различаются по возможности их использования злоумышленниками: одни непригодны для эксплуатации, другие позволяют проводить, например, атаки отказа в обслуживании, а наиболее опасные — выполнять внедрение и выполнение вредоносного кода незаметно для пользователя. Хотя первоначально термин относился ко времени, прошедшему с момента обнаружения уязвимости производителем, сегодня уязвимость нулевого дня определяют как разновидность уязвимостей, для которых не существует патча или иного средства устранения. Эксплойт нулевого дня — это любой способ эксплуатации подобной уязвимости.

Эксплойты

Эксплойт — это способ доставки, позволяющий использовать уязвимость для проникновения в целевую систему, например для саботажа, внедрения вредоносное ПО или кражи данных. По мнению исследователей Лиллиан Эблон и Энди Богарта, «мало что известно о реальных масштабах, применении и последствиях использования эксплойтов нулевого дня». Их считают опаснее, чем эксплуатацию известных уязвимостей. Однако большинство кибератак задействуют известные уязвимости, а не нулевого дня.

Основными пользователями эксплойтов нулевого дня выступают государственные структуры — как из-за высокой стоимости поиска/покупки уязвимостей, так и дороговизны разработки специализированного ПО. Однако воспользоваться уязвимостью может практически любой, и, по оценке RAND Corporation, «любого серьёзного атакующего устраивает стоимость эксплойта нулевого дня для практически любой цели». Многие целевые атаки и большая часть сложных постоянных угроз строятся на уязвимостях нулевого дня.

Среднее время на разработку эксплойта составляет около 22 дней. Сложность их создания всё выше из-за усиления защитных механизмов в популярных приложениях.

Уязвимости нулевого дня подразделяют на «живые» и «мертвые». Если разработчики поддерживают ПО и ищут уязвимости, речь идёт о живых уязвимостях; в необслуживаемом ПО подобные уязвимости называют бессмертными. Зомби-уязвимости могут эксплуатироваться в старых версиях ПО, но исправлены в новых.

Даже публично известные и зомби-уязвимости нередко эксплуатируются ещё длительное время. Разработка патчей может длиться месяцами, или вовсе не осуществляться. Патч может негативно влиять на работоспособность ПО, и пользователям требуется протестировать его на совместимость. В крупных организациях возможно незамеченное наличие уязвимых компонентов, в то время как малые предприятия и частные лица часто игнорируют обновления.

Исследования показывают: риск кибератаки резко повышается после обнародования уязвимости или выпуска патча. Киберпреступники могут методом обратной разработки выявить саму уязвимость по патчу и быстрее разработать эксплойты, чем пользователи успеют обновить свои системы.

Согласно исследованию RAND Corporation 2017 года, эксплойт нулевого дня сохраняет актуальность в среднем 6,9 года, но для купленных на стороне эксплойтов среднее время — 1,4 года. Авторы не выявили зависимости ожидаемого срока жизни уязвимости от типа платформы или класса ПО (включая свободное программное обеспечение). В среднем 5,7 % секретных уязвимостей будут открыты ещё кем-либо за год[8], а по другим данным этот показатель может составлять 10,8–21,9 %[9].

Меры противодействия

Поскольку по определению не существует патча, блокирующего эксплойт нулевого дня, все системы, использующие уязвимый продукт, подвержены риску. Это касается и защищённых организаций (банки, государственные учреждения), полностью обновляющих программное обеспечение. Средства безопасности проектируются с учётом известных уязвимостей, поэтому эксплойты нулевого дня могут действовать незаметно длительное время. Несмотря на многочисленные предложения по созданию эффективных средств обнаружения эксплойтов нулевого дня, к 2023 году это остаётся областью активных исследований.

Многие организации применяют принцип глубоко эшелонированной защиты, усложняющий прохождение всех рубежей обороны. Традиционные меры — обучение пользователей, строгий контроль доступа, многофакторная аутентификация, минимизация привилегий и физическое разделение сетей — затрудняют эксплуатацию уязвимости нулевого дня. Поскольку создание полностью защищённого ПО невозможно, некоторые эксперты считают эффективным повышение стоимости разработки эксплойта как способ снижения вреда от кибератак.

Рынок

Эксплойты нулевого дня могут стоить миллионы долларов. Выделяют три основных типа покупателей:

- Белый рынок: производитель ПО либо третьи лица, например, Zero Day Initiative, сообщающие о находке. За раскрытие часто выплачивается премия. Однако не все компании позитивно реагируют на сообщения, опасаясь юридических и организационных последствий; нередки случаи отправки «писем о прекращении и воздержании» авторам бесплатных находок.

- Серый рынок: крупнейший и наиболее прибыльный. Госструктуры и разведслужбы покупают уязвимости для непосредственного применения, накопления или передачи производителю. Федеральное правительство США — один из крупнейших участников. По данным 2013 года, наибольшей активностью отличались США, Великобритания, Канада, Австралия, Новая Зеландия, а также Россия, Индия, Бразилия, Малайзия, Сингапур, КНДР и Иран. Ближний Восток к тому времени становился самым перспективным рынком.

- Чёрный рынок: организованная преступность, предпочитающая готовые эксплойты, а не только сведения об уязвимости. Здесь чаще встречаются «полудневные» эксплойты — для них уже выпущены обновления.

По оценкам 2015 года, суммарный объём рынка государственных и преступных структур в 10 и более раз превышал белый рынок. Продавцы — как правило, хакерские группы, ищущие дорого продаваемые уязвимости в массовом ПО. Некоторые продают только избранным покупателям, другие — любому желающему. Мотивация «белых» — зачастую нематериальные стимулы (признание, интерес); сделки с эксплойтами легальны[10]. Несмотря на призывы к регулированию, по мнению профессора Мэйлин Фидлер, достижение международных соглашений затруднено из-за незаинтересованности ключевых стран, таких как Россия и Израиль[10].

Участники рынка очень скрытны: договоры часто подкреплены соглашениями о неразглашении и законами о секретности. При раскрытии информации уязвимость патчится, и эксплойт резко теряет цену. Непрозрачность рынка затрудняет установление справедливой цены; продавцы рискуют не получить деньги, если уязвимость раскрыта до верификации или покупатель воспользовался, не оплатив. Посредники выводят эксплойты на вторичный рынок — продавец не может узнать, для чего они применяются. Покупатели не всегда уверены, что эксплойт был продан только им. Обычной площадкой служит даркнет.

По исследованиям 2022 года (максимальные цены по данным одного брокера), среднегодовая инфляция на рынке эксплойтов составляла 44 %. Самые дорогие — удалённые zero-click эксплойты, не требующие действий пользователя; наименее дорогие — с физическим доступом. Уязвимости в массовых продуктах оцениваются выше. Число активных продавцов оценивалось в 400–1500 человек, доход — $5,5—20,8 тыс. в год[11].

Раскрытие и накопление

По состоянию на 2017 год ведутся споры, должны ли власти США раскрывать известные им уязвимости (для последующего выпуска патча) или использовать их в собственных целях. Державы могут хранить знания о неустранённых уязвимостях для наступательных задач или для тестирования собственной инфраструктуры. Публикация сведений снижает риск атаки для рядовых пользователей и организаций.

Типовой цикл сообщения об уязвимости нулевого дня состоит из нескольких фаз:

- Обнаружение: исследователь выявляет уязвимость.

- Сообщение: уведомление производителя или доверенной третьей стороны и начало работ по устранению.

- Разработка патча: производитель готовит обновление.

- Публичное раскрытие: детали становятся известны общественности после выхода патча; если за оговорённый срок средство защиты не выпущено, исследователь может опубликовать информацию для стимулирования мер.

История

Эксплойты нулевого дня приобрели особое значение после того, как такие сервисы, как Apple, Google, Facebook и Microsoft, перешли на сквозное шифрование сообщений и серверов — наиболее реалистичным способом доступа к данным стало перехватить их у источника, до шифрования. Наиболее известный пример — Stuxnet (2010), где четыре уязвимости нулевого дня были использованы для саботажа иранской ядерной программы. Масштаб успеха вызвал стремительный рост рынка.

После отказа ведущих IT-компаний встраивать закладки по требованию властей, АНБ США (NSA) расширило поиск эксплойтов, поручив спецоперации Tailored Access Operations (TAO) самостоятельный поиск и покупки уязвимостей нулевого дня. В 2007 году бывший сотрудник АНБ Чарли Миллер впервые открыто рассказал о подобных закупках правительством. Утечки Эдварда Сноудена (2013) частично раскрыли информацию, однако подробности о масштабах сотрудничества и каналов не раскрывались. Журналистка Николь Перлрот отмечала: «Доступ Сноудена, работавшего подрядчиком, не позволил ему проникнуть в нужные секции, либо источники и методы закупки эксплойтов были настолько секретны/спорны, что их не фиксировали письменно».

Одна из самых известных уязвимостей последних лет — Heartbleed (CVE-2014-0160) — уже была известна к моменту публикации, но ярко продемонстрировала потенциальные последствия таких багов; если бы её эксплуатировали до обнародования, результатом стала бы масштабная кража ключей и паролей из криптобиблиотеки OpenSSL[12].

В 2016 году хакерская группа The Shadow Brokers опубликовала набор сложных эксплойтов нулевого дня, якобы похищенных у АНБ, включая инструмент EternalBlue для протокола SMB в Microsoft Windows. EternalBlue был затем использован в глобальных атаках WannaCry и NotPetya, приведя к колоссальному ущербу и показав опасность накопления неустранённых уязвимостей[13].

В 2020 году был выявлен один из самых сложных эпизодов киберразведки, когда преступники с помощью уязвимостей нулевого дня взломали ПО Orion компании SolarWinds, получив доступ к системам множества государственных и корпоративных клиентов[14].

В 2021 году китайская группа Hafnium эксплуатировала уязвимости нулевого дня в Microsoft Exchange Server, позволявшие обходить аутентификацию и выполнять произвольный код, что привело к заражению тысяч серверов по всему миру[15].

В 2022 году израильская шпионская программа Pegasus от NSO Group была уличена в использовании zero-click уязвимостей для доступа к сообщениям iMessage, WhatsApp и другим сервисам. Эти эксплойты не требуют действий пользователя, что усугубило опасения по поводу цифровой слежки и приватности[16].

См. также

Примечания

Литература

- Ablon, Lillian. Zero Days, Thousands of Nights: The Life and Times of Zero-Day Vulnerabilities and Their Exploits : [англ.] / Lillian Ablon, Andy Bogart. — Rand Corporation, 2017. — ISBN 978-0-8330-9761-3.

- Ahmad, Rasheed; Alsmadi, Izzat; Alhamdani, Wasim; Tawalbeh, Lo’ai (2023). “Zero-day attack detection: a systematic literature review”. Artificial Intelligence Review [англ.]. 56 (10): 10733—10811. DOI:10.1007/s10462-023-10437-z. ISSN 1573-7462. Дата обращения 2024-06-17.

- Bravo, Cesar. Mastering Defensive Security: Effective techniques to secure your Windows, Linux, IoT, and cloud infrastructure : [англ.] / Cesar Bravo, Darren Kitchen. — Packt Publishing, 2022. — ISBN 978-1-80020-609-0.

- Dellago, Matthias; Simpson, Andrew C.; Woods, Daniel W. (2022). “Exploit Brokers and Offensive Cyber Operations”. The Cyber Defense Review. 7 (3): 31—48. ISSN 2474-2120. JSTOR 48682321. Дата обращения 2024-06-17.

|access-date=требует|url=(справка) - Libicki, Martin C. The Defender's Dilemma: Charting a Course Toward Cybersecurity : [англ.] / Martin C. Libicki, Lillian Ablon, Tim Webb. — Rand Corporation, 2015. — ISBN 978-0-8330-8911-3.

- O'Harrow, Robert. Zero Day: The Threat In Cyberspace : [англ.]. — Diversion Books, 2013. — ISBN 978-1-938120-76-3.

- Perlroth, Nicole. This Is How They Tell Me the World Ends: The Cyberweapons Arms Race : [англ.]. — Bloomsbury Publishing, 2021. — ISBN 978-1-5266-2983-8.

- Sood, Aditya. Targeted Cyber Attacks: Multi-staged Attacks Driven by Exploits and Malware : [англ.] / Aditya Sood, Richard Enbody. — Syngress, 2014. — ISBN 978-0-12-800619-1.

- Strout, Benjamin. The Vulnerability Researcher's Handbook: A comprehensive guide to discovering, reporting, and publishing security vulnerabilities : [англ.]. — Packt Publishing, 2023. — ISBN 978-1-80324-356-6.