Информационная безопасность

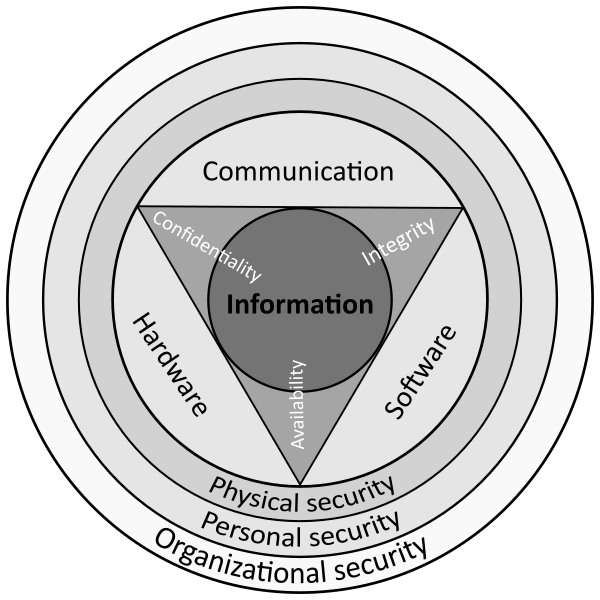

Информационная безопасность (англ. information security, infosec) — это совокупность практик по защите информации путём снижения информационных рисков. Информационная безопасность является частью управления информационными рисками[1]. Обычно к мерам информационной безопасности относят предотвращение или снижение вероятности несанкционированного или неправомерного доступа к данным, незаконного использования, разглашения, разрушения, удаления, изменения, искажения, модификации, просмотра, записи или обесценивания информации, а также действия по снижению негативных последствий таких инцидентов. Защищаемая информация может иметь любую форму: электронную или физическую, материальную (например, бумажные документы) или нематериальную (например, знания)[2][3]. Основной задачей информационной безопасности является сбалансированная защита конфиденциальности, целостности и доступности данных («триада КЦД» — конфиденциальность, целостность, доступность, англ. CIA triad)[4][5], при эффективном внедрении политик безопасности и без ущерба для продуктивности организации[6]. Это достигается за счёт структурированного процесса управления рисками[7].

Стандартизация в области информационной безопасности обеспечивается сотрудничеством специалистов и учёных, которые разрабатывают руководства, стандарты и рекомендации по паролям, антивирусному ПО, фаерволам, шифрованию, юридической ответственности, повышению осведомлённости в области безопасности и т. д[8]. На стандартизацию этой отрасли влияют, кроме того, законы и нормативные акты, регулирующие доступ к данным, их обработку, хранение, передачу и уничтожение[9].

В условиях увеличения цифровизации бизнеса специалисты по ИБ применяют технологии безопасности для компьютерных и других ИТ-систем, обеспечивая их защиту от атак и попыток получить доступ к критически важной информации[10]. На крупных предприятиях такие специалисты отвечают за защиту всей корпоративной инфраструктуры от умышленных атак[11]. Существуют различные специализации — от защиты сетей и приложений до аудита информационных систем, обеспечения непрерывности бизнеса и цифровой криминалистики[12].

Определения

Стандарты информационной безопасности включают в себя методы и практики защиты информации пользователя или организации, относясь ко всей инфраструктуре: пользователям, сетям, устройствам, программному обеспечению, процессам, данным на хранении и в передаче, приложениям, сервисам и системам[13]. Главная цель — снижение рисков, включая предотвращение или смягчение последствий атак. Стандарты содержат инструменты, политики, концепции безопасности, методы защиты, руководства, приёмы управления рисками, действия, обучение, лучшие практики, подтверждение корректности и используемые технологии.

Существуют различные определения информационной безопасности, сформулированные международными стандартами и организациями:

- «Сохранение конфиденциальности, целостности и доступности информации. Примечание: могут также включаться такие свойства, как подлинность, подотчётность, невозможность отказа от авторства и надёжность». (ISO/IEC 27000:2018)[14]

- «Защита информации и информационных систем от несанкционированного доступа, использования, разглашения, модификации, уничтожения либо нарушения, чтобы обеспечить конфиденциальность, целостность и доступность». (CNSS, 2010)[15]

- «Гарантия, что только авторизованные пользователи (конфиденциальность) имеют доступ к точной и полной информации (целостность) тогда, когда это необходимо (доступность)». (ISACA, 2008)[16]

- «Информационная безопасность — процесс защиты интеллектуальной собственности организации». (Пипкин, 2000)[17]

- «Информационная безопасность — дисциплина управления рисками, задача которой — управлять стоимостью информационного риска для бизнеса». (МакДермотт и Гир, 2001)[18]

- «Обоснованная степень уверенности, что информационные риски и меры контроля сбалансированы». (Андерсон, J., 2003)[19]

- «Информационная безопасность — это защита информации и минимизация риска раскрытия сведений неавторизованным лицам». (Вентер и Эллоф, 2003)[20]

- «Информационная безопасность — это многопрофильная область, связанная с разработкой и внедрением механизмов защиты всех возможных типов (технических, организационных, человеко-ориентированных и правовых) для сохранения сведений в любых их местоположениях»[21].

- Защита информации и информационных ресурсов, использующих телекоммуникационные системы или устройства, от несанкционированного доступа, повреждения, кражи или уничтожения (Курос и Росс, 2010)[22].

См. также

- CloudMask

- Secure Network

- Simjacker

- Академия сертификации европейских информационных технологий

- Атака на основе вывода

- Индикаторы информационной безопасности

- Интернет-политика Ганы

- Конвергенция безопасности

- Операционный центр информационной безопасности

- Утечка данных CloudPets в 2017 году

- База данных уязвимостей с открытым исходным кодом

- Безопасность банкоматов

- Безопасность и конфиденциальность в компьютерных системах

- Безопасность программного обеспечения с открытым исходным кодом

- Безопасность программной платформы Java

- Архитектура корпоративной информационной безопасности

- Тарпит

- Технологии жёсткой приватности

- Физическая информационная безопасность

- Управление уровнями безопасности

- Уклонение (сетевая безопасность)

- Глубокоэшелонированная защита

- Базовая защита ИТ

- Модель Гордона — Лоэба

- Плечевой серфинг

- Jericho Forum

- Проблема запутанного заместителя

- Массовые персональные наборы данных

- Мониторинг активности пользователей

- Барнардизация

- Осведомлённость в области информационной безопасности

- Слепое программирование с возвратом

- Усталость от паролей

- Депериметрализация

- Реестр операторов данных

- Режимы безопасности

- Сертифицированный специалист по защите информационных систем

- Национальная программа промышленной безопасности

- Шестигранник Паркеря

- Взаимная аутентификация

- Avant-Garde Computing

- Модельно-ориентированная безопасность

Примечания

Литература

- Allen, Julia H. The CERT Guide to System and Network Security Practices. — Boston, MA : Addison-Wesley, 2001. — ISBN 978-0-201-73723-3.

- Krutz, Ronald L. The CISSP Prep Guide / Ronald L. Krutz, Russell Dean Vines. — Gold. — Indianapolis, IN : Wiley, 2003. — ISBN 978-0-471-26802-4.

- Layton, Timothy P. Information Security: Design, Implementation, Measurement, and Compliance. — Boca Raton, FL : Auerbach publications, 2007. — ISBN 978-0-8493-7087-8.

- McNab, Chris. Network Security Assessment. — Sebastopol, CA : O'Reilly, 2004. — ISBN 978-0-596-00611-2.

- Peltier, Thomas R. Information Security Risk Analysis. — Boca Raton, FL : Auerbach publications, 2001. — ISBN 978-0-8493-0880-2.

- Peltier, Thomas R. Information Security Policies, Procedures, and Standards: guidelines for effective information security management. — Boca Raton, FL : Auerbach publications, 2002. — ISBN 978-0-8493-1137-6.

- White, Gregory. All-in-one Security+ Certification Exam Guide. — Emeryville, CA : McGraw-Hill/Osborne, 2003. — ISBN 978-0-07-222633-1.

- Dhillon, Gurpreet. Principles of Information Systems Security: text and cases. — NY : John Wiley & Sons, 2007. — ISBN 978-0-471-45056-6.

- Whitman, Michael. Principles of Information Security / Michael Whitman, Herbert Mattord. — Cengage, 2017. — ISBN 978-1-337-10206-3.