Архитектура корпоративной информационной безопасности

Архитектура корпоративной информационной безопасности (англ. Enterprise Information Security Architecture, EISA) — часть корпоративной архитектуры, фокусирующаяся на обеспечении информационной безопасности на уровне всей организации.

Определение

Архитектура корпоративной информационной безопасности (EISA) — это практика применения последовательных и комплексных методов описания текущей и/или будущей структуры и поведения процессов информационной безопасности организации, систем информационной безопасности, а также персональных и организационных подразделений, с целью их согласования с общими целями организации и стратегическим курсом. Хотя EISA зачастую ассоциируется исключительно с технологиями информационной безопасности, в более широком смысле она относится и к практике оптимизации бизнес-процессов в области безопасности, чему способствует проектирование архитектуры безопасности бизнеса, проведение управленческих мероприятий, а также построение архитектуры процессов безопасности.

EISA становится стандартной практикой в финансовых учреждениях по всему миру. Основной целью внедрения архитектуры корпоративной информационной безопасности является обеспечение согласования бизнес-стратегии и стратегии информационно-коммуникационных технологий (ИКТ). Таким образом, архитектура корпоративной информационной безопасности обеспечивает прозрачность от бизнес-стратегии до базовых технологий.

Состояние EISA

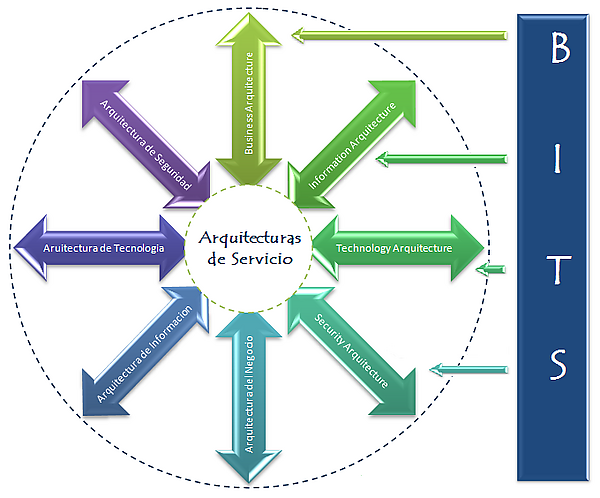

Архитектура корпоративной информационной безопасности формально была представлена аналитической компанией Gartner Inc. в белой книге Внедрение безопасности в архитектурный процесс предприятия[1]. С момента публикации архитектура безопасности эволюционировала от обособленного архитектурного модуля к корпоративно-ориентированному решению, охватывающему бизнес, информационные системы и технологии. Иллюстрация отражает одномерный взгляд на корпоративную архитектуру как на сервис-ориентированную архитектуру (SOA). Также показано добавление нового направления в состав корпоративной архитектуры — «Безопасность». Архитектуры бизнес-процессов, информации и технологий традиционно обозначаются аббревиатурой BIT, а с добавлением направления безопасности — BITS.

На сегодняшний день архитектуры безопасности включают в качестве драйверов изменений, среди прочего:

- Дорожная карта бизнеса

- Задаваемые законом и нормативные требования

- Дорожная карта технологий

- Лучшие практики

- Отраслевые тенденции

- Видение лидеров и экспертов

Цели EISA

- Обеспечение структурированности, согласованности и целостности архитектуры безопасности

- Поддержка выравнивания бизнес-стратегии и системы безопасности

- Принципы, напрямую связанные со стратегией компании

- Гарантия возможности отслеживания всех моделей и реализаций к исходным бизнес-стратегиям, специфическим требованиям и ключевым принципам

- Создание слоя абстракции для упрощения и детализации сложных аспектов только по мере необходимости

- Разработка общего языка информационной безопасности внутри организации

Методология EISA

В рамках построения архитектуры корпоративной информационной безопасности разрабатывается архитектурный фреймворк, описывающий ряд эталонных архитектур: текущей (as-is), переходной и целевой. Он предназначен для сопровождения программных изменений и трансформации. Эти схемы подробно определяют организационные структуры, роли, объекты и взаимосвязи, необходимые для эффективной реализации бизнес-процессов. Архитектурный фреймворк формализует таксономию и онтологии, позволяя точно определить, какие процессы выполняет бизнес, а также — подробности реализации и контролируемости этих процессов. Конечный продукт — набор артефактов различного уровня детализации, описывающих, как и что делает компания, и какие механизмы безопасности необходимы. Обычно эти артефакты представляются в виде графических моделей.

Благодаря этим описаниям (уровень детализации выбирается из соображений целесообразности и ресурсов) ответственные лица получают инструменты для обоснованного принятия решений о размещении ресурсов, коррекции стратегических целей и процессов, формулировке поддерживающих политик и процедур.

Внедрение процессов EISA позволяет ответить, в частности, на следующие вопросы:

- Поддерживает ли текущая архитектура безопасность организации и приносит ли она ценность?

- Как изменить архитектуру безопасности, чтобы она принесла организации большую пользу?

- Учитывая планы организации, будет ли текущая архитектура их поддерживать или препятствовать?

- Развёртывание архитектуры корпоративной информационной безопасности обычно начинается с описания стратегии организации и сопутствующих сведений (структуры, расположения активности и операций). Далее процесс переходит к фиксации ключевых компетенций, бизнес-процессов и характера взаимодействия организации с внутренними и внешними сторонами (заказчики, партнёры, госорганы).

- При наличии стратегических и структурных описаний анализ архитектуры охватывает специфичную для технологий информацию, такую как:

- Организационные схемы, процессы и их потоки в работе ИТ-инфраструктуры

- Жизненные циклы, периоды и ритмы функционирования

- Поставщики аппаратного обеспечения, программного обеспечения и сервисов

- Реестры и схемы программных решений

- Взаимодействие между приложениями (события, сообщения, потоки данных)

- Интранет, экстернет, интернет, электронная коммерция (eCommerce), EDI-взаимодействие с внутренними и внешними сторонами

- Классификация, базы данных и поддерживаемые модели данных

- Аппаратные платформы и хостинг: серверы, сетевые компоненты, устройства защиты и их размещение

- Локальные и глобальные сети, схемы подключения к Интернету

Все эти сведения, насколько возможно, должны явно соотноситься со стратегией, задачами и деятельностью организации. EISA документирует текущее состояние представленных выше технических элементов безопасности, а также описывает целевое/идеальное (эталонная архитектура, и проектное (компромиссное) состояния, определяемые в результате инженерных издержек. Получается набор вложенных и взаимодействующих моделей, обычно создаваемых и поддерживаемых с использованием специализированного ПО.

Подобная всесторонняя спецификация зависимостей ИТ близка к понятию метаданных в широком смысле и к концепции ITIL — менеджмента конфигураций БД. Поддерживать их точность становится серьёзной задачей. В комплекс архитектурных моделей добавляется набор лучших практик, включая ориентиры по адаптируемости, масштабируемости, управляемости и др. Эти практики системной инженерии типичны не только для EISA, но их внедрение крайне важно для успеха. Среди них — модульность, асинхронная коммуникация между компонентами, стандартизация идентификаторов и др.

Успешная реализация EISA требует надлежащего позиционирования в структуре организации. Часто используется аналогия с генеральным планом города, чтобы подчеркнуть практическую ценность. Промежуточными результатами работы над архитектурой становятся инвентаризация бизнес-стратегии безопасности, бизнес-процессов безопасности, оргструктуры, технических реестров и схем систем, интерфейсов и сетей, а также явное описание между ними взаимосвязей. Все эти перечни и модели служат лишь инструментами поддержки принятия решений — но их поддержка должна быть непрерывным процессом.

Организация должна разработать и внедрить процесс, обеспечивающий непрерывный переход от текущего к целевому состоянию.

Будущее состояние, как правило, сочетает в себе (одновременно либо по отдельности) такие изменения, как:

- Уменьшение разрыва между текущей стратегией организации и возможностями её ИТ-безопасности

- Уменьшение разрыва между желаемой будущей стратегией и доступными средствами обеспечения безопасности

- Необходимые улучшения и замены в архитектуре ИТ-безопасности, обусловленные реальной ситуацией на рынке, сроками службы и свойствами оборудования и софта, требованиями к производительности и нормативным ограничениям, иными внешними или внутренними факторами

- Регулярное обновление информации о текущем и целевом состоянии для фиксации эволюции архитектуры, изменений стратегии, а также технологических, рыночных или нормативных сдвигов.

Связь с другими ИТ-дисциплинами

Архитектура корпоративной информационной безопасности — ключевой элемент процесса управления ИТ-безопасностью в любой крупной организации. Всё больше компаний внедряют формальные процессы архитектурного проектирования безопасности в поддержку корпоративного ИТ-менеджмента и управления. При этом, как отмечено выше, EISA также связана с практиками оптимизации бизнеса, проектированием архитектуры безопасности бизнес-процессов и обеспечением управляемости. EISA тесно соприкасается с управлением портфелем ИТ-безопасности и понятием метаданных в корпоративной ИТ-среде.

Корпоративные архитектурные фреймворки

Архитектурный фреймворк по информационной безопасности организации — лишь одна из составляющих корпоративных архитектурных моделей.

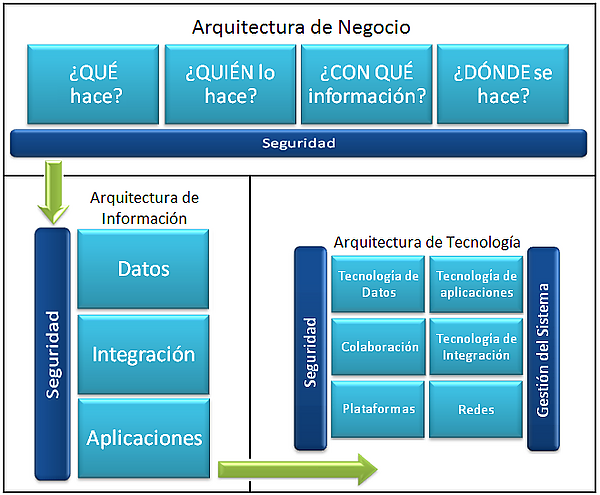

Если попытаться в общих чертах описать концептуальную архитектуру EISA на уровне высшей абстракции, результат будет похож на следующий пример (см. иллюстрацию).

Примеры других архитектурных фреймворков:

- Корпоративная архитектура федерального правительства США

- Фреймворк архитектуры Министерства обороны США

- Фреймворк архитектуры Министерства обороны Великобритании

- Открытый архитектурный фреймворк

- Фреймворк Zachman

- Расширенный открытый корпоративный архитектурный фреймворк (E2AF) Института развития корпоративных архитектур

- Интегрированный архитектурный фреймворк Capgemini

- Корпоративный архитектурный фреймворк NIH

- Открытая архитектура безопасности (Open Security Architecture)

Примечания

Литература

- Carbone J. A. IT architecture toolkit. Enterprise computing series. Upper Saddle River, NJ: Prentice Hall PTR, 2004. ISBN 0130462101.

- Cook M. A. Building enterprise information architectures: reengineering information systems. Hewlett-Packard professional books. Upper Saddle River, NJ: Prentice Hall, 1996. ISBN 0134409272.

- Fowler M. Patterns of enterprise application architecture. The Addison-Wesley signature series. Boston: Addison-Wesley, 2003. ISBN 0321127420.

- Gartner. Incorporating Security into the Enterprise Architecture Process. 2006. Incorporating Security into the Enterprise Architecture Process (англ.). Gartner. Gartner Inc. (24 января 2006). Дата обращения: 10 июня 2024. Архивировано 15 сентября 2006 года.

- Groot R., Smits M., Kuipers H. A Method to Redesign the IS Portfolios in Large Organizations. Proceedings of the 38th Annual Hawaii International Conference on System Sciences (HICSS'05). Track 8, p. 223a. IEEE, 2005. A Method to Redesign the IS Portfolios in Large Organizations (англ.). IEEE Xplore. IEEE (2005). Дата обращения: 10 июня 2024. Архивировано 3 апреля 2017 года.

- Spewak S. H., Hill S. C. Enterprise architecture planning: developing a blueprint for data, applications, and technology. Boston: QED Pub. Group, 1993. ISBN 0894354361.

Ссылки

- Enterprise Policy Management — Белая книга по управлению корпоративной политикой безопасности (англ.)