SIEM

SIEM (от англ. Security information and event management — управление информацией и событиями информационной безопасности) — область компьютерной безопасности, сочетающая функции управления информацией безопасности (SIM) и управления событиями безопасности (SEM) для анализа инцидентов информационной безопасности в режиме реального времени на основе данных, генерируемых прикладными программами и сетевым оборудованием[1][2].

Описание

Системы SIEM играют ключевую роль в центрах мониторинга информационной безопасности (SOC, Security Operations Center), где их используют для обнаружения, исследования и противодействия инцидентам[3]. Технологии SIEM собирают и агрегируют данные из различных источников, позволяя организациям выполнять требования соответствия и защищаться от угроз. Национальный институт стандартов и технологий США (NIST) определяет SIEM как приложение, обеспечивающее сбор данных о безопасности с компонент информационных систем и предоставляющее их в виде информации для действий через единый интерфейс[4].

Инструменты SIEM могут быть реализованы в виде программного обеспечения, аппаратных устройств или управляемых сервисов[5]. SIEM-системы ведут журналирование событий безопасности и поддерживают составление отчётов для соответствия требованиям стандартов, таких как HIPAA и PCI DSS. Интеграция SIM и SEM в рамках SIEM обеспечивает централизованный подход к мониторингу событий безопасности и реагированию на угрозы в режиме реального времени.

Термин SIEM был введён в 2005 году аналитиками Gartner Марком Николлетом и Амритом Уильямсом. Со временем SIEM-системы эволюционировали, получив расширенные функции, такие как обмен информацией об угрозах и поведенческая аналитика, что позволяет противостоять сложным киберугрозам, включая уязвимости нулевого дня и полиморфное вредоносное ПО.

В последние годы SIEM становится неотъемлемой частью национальных стратегий кибербезопасности. Так, в 2021 году президент США Джозеф Байден подписал Указ 14028, предписывающий применение SIEM для повышения уровня обнаружения и отчётности о происшествиях в федеральных системах. Соответствие этими требованиям поддерживается такими рамочными стандартами, как NIST SP 800-92, в котором определены лучшие практики управления журналами безопасности[2].

Современные платформы SIEM агрегируют и нормализуют данные не только из различных источников информационных технологий (ИТ), но и из производственных и технологических операционных технологий (ОТ).

История

Изначально журналирование систем применялось в основном для поиска и устранения ошибок. С усложнением операционных систем и сетей объём журналируемых данных и требования к их обработке возросли, а также стало необходимым выполнение требований по соответствию нормативным стандартам, предусматривающим аудит мер безопасности в рамках рамок управления рисками (RMF).

С конца 1970-х годов рабочие группы начали разрабатывать критерии администрирования программ аудита и мониторинга, что заложило основы современного подхода к кибербезопасности, в том числе к выявлению внутренних угроз и реагированию на инциденты. Важной публикацией этого периода стала NIST Special Publication 500-19[6].

В 2005 году термин SIEM (управление информацией и событиями информационной безопасности) был введён аналитиками Gartner Марком Николлетом и Амритом Уильямсом. SIEM-системы предоставляют единый интерфейс для сбора данных о безопасности и представления их в виде информации для принятия решений[7]. NIST приводит следующее определение SIEM: «Приложение, предоставляющее возможность собирать данные о безопасности из компонентов информационных систем и отображать эту информацию как пригодную для действий посредством единого интерфейса»[2]. Кроме того, NIST разработал и реализовал федеральные рамки управления рисками (RMF).

С внедрением RMF во многих странах аудит и мониторинг становятся центральными элементами гарантий информационной безопасности. Специалисты по информационной безопасности всё чаще используют журнальные данные для выполнения задач в реальном времени в рамках моделей управления и аналитики. По мере развития информационной безопасности в конце 1990-х и начале 2000-х годов стала очевидной необходимость централизации журналов. Централизованное управление журналами позволяет упростить контроль и координацию в распределённых сетях.

17 мая 2021 года президент США Джозеф Байден подписал указ 14028 «Улучшение национальной кибербезопасности», установивший дополнительные требования к журналированию и защите конечных точек. Это было ответом на участившиеся атаки программ-вымогателей на критически важную инфраструктуру[8]. Указ усилил контроль в области информационной безопасности, в том числе в рамках RMF, и был призван повысить требования соответствия и обеспечить финансирование киберинициатив.

Гарантия информационной безопасности

Опубликованное в сентябре 2006 года руководство NIST SP 800-92 по управлению журналами безопасности компьютерных систем стало ключевым документом в рамках RMF NIST, определяя перечень обязательных к аудиту событий. Интересно, что термин SIEM в нём отсутствует: на момент публикации технология SIEM ещё не была широко внедрена[9][10]. Несмотря на это, документ сохраняет свою актуальность, предугадывая последующее развитие индустрии. Помимо NIST, руководства по аудитам и мониторингу разрабатывают другие организации, и многие рекомендуют применение SIEM вместо исключительно локальных проверок.

Ряд нормативных актов и стандартов отсылают к руководствам NIST по ведению журналов, среди них: Федеральный закон о защите информации (FISMA)[11], Закон Грэмма — Лича — Блайли (GLBA)[12], HIPAA[13], SOX 2002 года[14], PCI DSS[15], и ISO 27001[16]. Документы NIST часто применяются для построения внутренних политик безопасности в госсекторе и бизнесе.

Контроль NIST SP 800-53 AU-2 «Мониторинг событий» служит базой для реализации аудита системы и обеспечения непрерывного мониторинга — ключевого механизма информационной безопасности. SIEM-системы обычно выступают центральным инструментом в этом процессе. Федеральные системы, в зависимости от уровня защищённости по конфиденциальности, целостности и доступности (CIA), имеют пять основных требований к ведению журналов (AU-2 a-e)[17]. Однако фиксировать абсолютно все события не рекомендуется из-за чрезмерного объёма информации и необходимости отсеивать нерелевантные записи.

Контроль NIST SP 800-53 SI-4 определяет требования к мониторингу систем, включая обнаружение несанкционированного доступа, отслеживание аномалий, вредоносного ПО и потенциальных атак[18]. В аналогичном ключе, RA-10 (обнаружение угроз), добавленный в пятую редакцию, фокусируется на выявлении угроз, избегающих классических средств защиты. SIEM-системы обычно используются как базовые решения для команд, занимающихся опережающим поиском угроз[19].

В совокупности AU-2, SI-4 и RA-10 демонстрируют, как контроли NIST включаются в единую стратегию информационной безопасности. SIEM-системы выступают основой для обеспечения постоянного мониторинга, анализа рисков и комплексной защиты как в госсекторе, так и в частных компаниях[19].

Терминология

Аббревиатуры SEM, SIM и SIEM иногда используются взаимозаменяемо[20], однако изначально они отражают различную специализацию продуктов:

- Управление журналами (Log management): фокус на сборе и хранении сообщений журналов и аудиторских следов[9].

- Управление информацией безопасности (SIM): долговременное хранение, анализ и подготовка отчётов по логам[21].

- Управление событиями безопасности (SEM): мониторинг в реальном времени, корреляция событий, оповещения и консольные обзоры.

- SIEM: объединяет SIM и SEM и обеспечивает анализ предупреждений безопасности в реальном времени[5].

- Управляемые сервисы безопасности (MSS) или провайдеры управляемых сервисов безопасности (MSSP): наиболее часто включают мониторинг сети, защиту, виртуализацию и аварийное восстановление.

- Безопасность как сервис (SECaaS): включает аутентификацию, антивирус, антишпионское/антивредоносное ПО, обнаружение вторжений, пентесты и анализ событий безопасности.

На практике продукты обычно сочетают несколько из перечисленных функций, что приводит к overlaping — многие производители продвигают собственную терминологию и комбинации[22]. Отдельный сбор логов сам по себе не обеспечивает детального анализа угроз, а SEM ограничен отсутствием полноты информации; комбинация этих функций расширяет возможности обнаружения и расследования инцидентов.

Основная задача — мониторинг и контроль привилегий пользователей и сервисов, каталогов, изменений конфигураций системы, поддержка аудита и реагирования на инциденты[21].

Возможности

- Агрегация данных: Системы управления журналами собирают данные из различных источников, включая сети, серверы, базы данных, приложения, что позволяет не упустить важные инциденты.

- Корреляция: Анализ общих признаков и связывание событий в информационные кластеры для интеграции разнородных данных и выделения полезных сведений. Чаще всего функция реализована в SEM-части SIEM[23].

- Оповещение: Автоматический анализ скоррелированных событий с генерацией предупреждений.

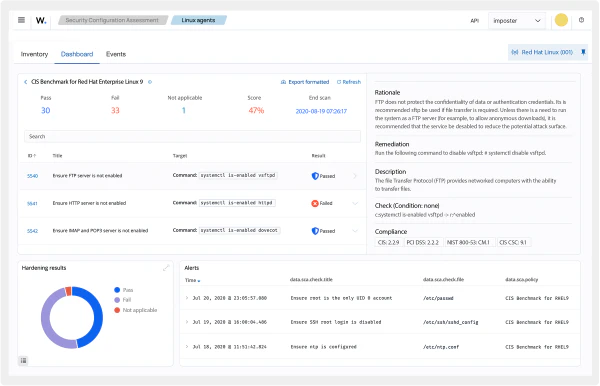

- Дашборды: Визуализация событий в виде графиков и схем для выявления аномалий и трендов.

- Соответствие (compliance): Автоматизация сбора данных для подготовки отчётов по стандартам безопасности, аудита и управления[24].

- Долговременное хранение (retention): Сохранение исторических данных для ретроспективного анализа, расследований инцидентов и выполнения требований по срокам хранения[25].

- Форензика: Поиск и анализ событий по критериям по всем узлам и временным рамкам, что значительно ускоряет расследование инцидентов[24].

Компоненты

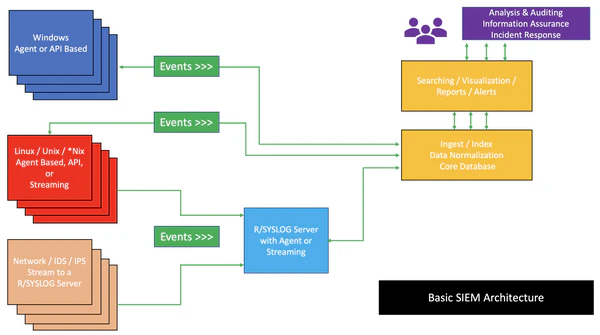

Архитектура SIEM может варьироваться в зависимости от поставщика, однако общие компоненты типичны для большинства решений:[26]

- Коллектор данных: осуществляет сбор аудиторских записей с хоста (агентское или потоковое получение логов).

- Узел агрегации и индексирования: выполняет парсинг, корреляцию и нормализацию данных[27].

- Узел поиска (search node): используется для визуализации, построения запросов, формирования отчётов и оповещений[28].

На схеме справа показана типовая инфраструктура SIEM.

Примеры применения

Исследователь информационной безопасности Крис Кубека выделила следующие сценарии применения SIEM, которые были представлены на хакерской конференции 28C3 (Chaos Communication Congress).

- SIEM видимость и обнаружение аномалий помогают выявлять уязвимости нулевого дня или полиморфные вредоносные программы, поскольку обычные антивирусы неэффективны против быстро меняющихся угроз.

- Автоматический парсинг, нормализация и категоризация журналов возможны для любых типов устройств, поддерживающих логирование.

- Визуализация событий облегчает распознавание подозрительных паттернов.

- Детектирование аномалий протоколов позволяет выявлять как ошибки настройки, так и атаки; SIEM выявляет такие события с помощью анализа паттернов, оповещений, базовых линий и дашбордов.

- SIEM могут обнаруживать скрытые и зашифрованные вредоносные коммуникации.

- Кибервойна может быть выявлена с помощью SIEM как с точки зрения атакующих, так и целей.

Современные SIEM не только выявляют, но и автоматизируют реагирование, включая ИИ-режимы.

Примеры правил корреляции

В системах SIEM могут использоваться сотни и тысячи корреляционных правил. Некоторые из них просты, другие сложны. При срабатывании правила система может предпринять меры по блокировке угрозы, включая отправку уведомления пользователю, ограничение или даже отключение компонента.

Обнаружение перебора паролей основано на отслеживании частых попыток ввода. Если кто-то пытается ввести пароль десятки раз за минуту — это может быть автоматизированная атака.

При анализе входов учитывается время, IP-адрес, устройство, физическое местоположение и другие параметры. Если SIEM обнаружит, что пользователь не мог физически переместиться между точками входа за столь короткое время — срабатывает правило.

Актуально учитывать использование VPN сервисов при настройке такого правила.

Большой объём операций по копированию файлов может свидетельствовать о попытке хищения информации. Причины могут быть как внешние (взлом), так и внутренние (недобросовестный сотрудник или вынос файлов для личных нужд).

Включает мониторинг нетипичных паттернов в сетевом трафике: сканированные, DDoS, попытки обхода систем защиты. Обычно предотвращение утечек данных реализует специализированное ПО программное обеспечение для предотвращения утечек данных (DLP), но SIEM может выполнять и эти задачи.

Масштабные DDoS-атаки ведут к отказу сервисов компании. SIEM должен среагировать на начальных этапах атаки, предупредив операторов о рисках.

Неожиданные изменения системных файлов — характерный признак атаки. SIEM сигнализирует о таких событиях.

Примеры настроек оповещений

Примеры кастомизированных правил оповещений по событиям: аутентификация пользователей, зафиксированные атаки, обнаруженные заражения[29].

| Правило | Цель | Условие срабатывания | Источники событий |

|---|---|---|---|

| Повтор мысли атаки — источник входа | Раннее обнаружение перебора паролей и ошибок аутентификации | 3 и более неудачных входа за минуту с одного хоста | Active Directory, Syslog (Unix, коммутаторы, маршрутизаторы, VPN), RADIUS, TACACS, приложения |

| Повтор мыслей атаки — файервол | Раннее предупреждение сканирований, червей и атак | 15 и более событий Drop/Reject/Deny за минуту с одного IP | Файерволы, маршрутизаторы, коммутаторы |

| Повтор мыслей атаки — система предотвращения сетевых вторжений | Предупреждение сканирований и распространения вредоносного ПО | 7 и более тревог IDS с одного IP за минуту | Средства IDS/IPS |

| Повтор мыслей атаки — система предотвращения хостовых вторжений | Поиск потенциально заражённых или скомпрометированных хостов | 3 и более инцидентов с одного IP за 10 минут | HIPS-алерты |

| Обнаружение вируса/удаление | Оповещение об обнаружении вредоносных программ | Инцидент обнаружения вредоноса на хосте | Антивирусы, HIPS, сетевой/поведенческий анализатор |

| Обнаружено вредоносное ПО, но не удалено | Инцидент, когда вирус или шпион не удалён более часа после обнаружения | Зафиксирован инцидент, а автоматическое удаление не сработало | Файервол, NIPS, антивирус, HIPS, неудавшиеся попытки входа |