Защита в сетях Wi-Fi

Защи́та в сетя́х Wi-Fi (англ. Wireless security) — комплекс мероприятий и технологий, направленных на предотвращение несанкционированного доступа к компьютерам, данным и устройствам, использующим беспроводные сети, включая Wi-Fi-сети. Под этим термином также понимается защита самой беспроводной сети от атакующих, стремящихся нарушить её конфиденциальность, целостность и доступность. Наиболее распространённые методы — это стандарты защиты Wi-Fi, в частности Wired Equivalent Privacy (WEP) и Wi-Fi Protected Access (WPA). WEP, являющийся устаревшим стандартом IEEE 802.11 от 1997 года[1], признан крайне уязвимым: его пароль может быть легко взломан за считанные минуты с помощью обычного ноутбука и свободно доступных программных средств[2]. Уже в 2003 году был принят стандарт WPA, обеспечивший временное повышение защищённости. На сегодняшний день наиболее актуальным стандартом является WPA2[3]; однако не всё оборудование поддерживает WPA2 без обновления прошивки или физической замены устройств. WPA2 использует шифрование с 256-битным ключом, обеспечивая существенно больший уровень защиты по сравнению с WEP. В корпоративном секторе для идентификации устройств часто применяются системы с использованием сертификатов и стандарт 802.1X.

В январе 2018 года организация Wi-Fi Alliance анонсировала новый стандарт WPA3, пришедший на смену WPA2; сертификация оборудования началась в июне 2018 года, а с июля 2020 года поддержка WPA3 обязательна для всех устройств с логотипом «Wi-Fi CERTIFIED™».

Большинство современных ноутбуков оснащаются встроенными Wi-Fi-адаптерами, что позволяет пользователю подключаться к сети, находясь в движении. Однако беспроводные технологии подвержены дополнительным рискам безопасности. Хакеры (white hat и не только) расценивают беспроводные сети как относительно лёгкую цель для взлома, используя их также для проникновения во внутренние проводные сети компаний. В связи с этим организациям важно разрабатывать и внедрять эффективную политику безопасности беспроводных сетей[4]. Для усиления контроля применяются системы предотвращения (WIPS) или обнаружения (WIDS) вторжений в беспроводных сетях.

С распространением беспроводных технологий возросли и риски для их пользователей. На заре появления этой технологии угроз было немного, но современные методы атак и неосторожность пользователей или корпоративных администраторов часто ведут к серьёзным уязвимостям[5]. Взлом сетей стал проще из-за широкого распространения бесплатных утилит для Windows и Linux, опубликованных в сети.

Даже компании, не использующие официально беспроводные точки доступа, сталкиваются с риском несанкционированного доступа: ноутбук сотрудника, оснащённый Wi-Fi и подключённый к корпоративной сети по кабелю, может стать входной точкой для удалённого злоумышленника, например из парковки возле офиса.

Предпосылки

Любой пользователь, находящийся в радиусе действия открытой незащищённой беспроводной сети, может перехватывать и записывать сетевой трафик, получать несанкционированный доступ к внутренним ресурсам или использовать полученные данные во вред. Такие инциденты представляют угрозу как для корпоративных, так и для домашних сетей.

Если функции защиты маршрутизатора отключены, это приводит к тому, что в радиусе приёма формируется свободная точка доступа. Большинство современных ноутбуков изначально оснащены встроенными Wi-Fi-модулями, что зачастую приводит к неосознанному раскрытию доступа при активированном по умолчанию беспроводном интерфейсе.

Операционные системы вроде Linux, macOS, Microsoft Windows позволяют просто развернуть программную точку доступа («базовую станцию»), чтобы раздавать интернет другим устройствам через функцию общей сети. Часто пользователи не подозревают о связанных с этим рисках и недостаточной безопасности подобных сетей. Так называемый анонимный доступ к беспроводной сети обычно происходит незаметно для оператора, а иногда — и для самого пользователя, чья система автоматически выбирает ближайшую незашифрованную сеть для подключения.

Состояние угроз

Безопасность беспроводных сетей является одной из сфер компьютерной безопасности. Организации особенно уязвимы перед угрозами, связанными с несанкционированными точками доступа[6].

Например, сотрудник, добавивший беспроводной интерфейс в незащищённый порт сети, может невольно создать пролом в системе защиты. Эффективными мерами противодействия считаются отключение свободных портов коммутатора во время настройки и ограничение доступа с помощью VLAN, однако эти меры должны внедряться повсеместно для всех устройств.

Беспроводная связь широко применяется и в промышленной M2M-коммуникации. Для таких применений характерны специфические требования к безопасности. Оценка уязвимостей и соответствующие каталоги рисков для промышленного применения Wi-Fi, NFC и ZigBee опубликованы в профильных источниках[7].

Режимы несанкционированного доступа

Формы несанкционированного доступа к каналам, функциям и данным различаются в зависимости от архитектуры и кода. Нет универсальной модели угроз — лишь постоянная эволюция на основе известных сценариев атак и соответствующих методов защиты.

Нарушение границ корпоративной сети может произойти по различным причинам, и одна из них — «случайное подключение». Пользователь может не осознавать, что его устройство подключилось к точке доступа соседней компании, сигнал которой пересекается с основной сетью организации. Это типичный случай уязвимости, который иногда называют «неправильной ассоциацией»[8]. Ассоциация может быть как случайной, так и преднамеренной (например, с целью обхода фильтрации или файрвола).

«Злонамеренная ассоциация» происходит в случаях, когда злоумышленник создаёт компьютер, выдающий себя за легитимную точку доступа (так называемый «soft AP»). Используя специальное ПО, он обеспечивает подключение жертвы через себя и получает возможность кражи паролей, атак на внутреннюю сеть или установки вредоносных программ. Подобные атаки происходят на канальном уровне (Layer 2), где аутентификация и VPN на уровне 3 не всегда эффективны.

Ad hoc-сети представляют собой одноранговые соединения между беспроводными компьютерами без посредничества точки доступа. Они часто слабо защищены, хотя и могут использовать шифрование[9]. Уязвимость обусловлена тем, что подобные сети могут создавать несанкционированные мосты между безопасной корпоративной инфраструктурой и открытым сегментом, а также расширенными возможностями обмена общими ресурсами между участниками сети[10].

Нетрадиционные сети (например, устройства на Bluetooth) также требуют защиты и считаются риском безопасности[11]. Под угрозу попадают также сканеры штрихкодов, переносные наладонники, беспроводные принтеры и копиры, которым зачастую не уделяется должного внимания.

Кража идентификаторов (или MAC-спуфинг) реализуется, когда злоумышленник перехватывает сетевой трафик для получения MAC-адреса устройства с сетевыми привилегиями. Многие Wi-Fi-системы поддерживают фильтрацию MAC, однако она легко обходится при помощи утилит для подмены MAC-адреса[12]. Фильтрация эффективна только в небольших локальных сетях, защищая лишь при выключенных клиентах: любой принимающий Wi-Fi-адаптер свободно читает нешифрованный MAC-адрес из заголовков 802.11.

Атаки типа «человек посередине» заключаются в том, что злоумышленник создаёт soft AP и перенаправляет трафик жертвы через своё устройство, имея доступ ко всем данным. Часто данная атака реализуется за счёт эксплойта протоколов аутентификации (например, деаутентификация), что вынуждает пользователей повторно соединяться, раскрывая свои учётные данные. Для автоматизации подобных атак применяются программы типа LANjack и AirJack, делающие их доступными даже малоподготовленным хакерам.

DoS-атака представляет собой непрерывную отправку ложных запросов на точку доступа, блокирующих легитимных пользователей, а иногда и приводящих к полному краху сети. Такая атака позволяет фиксировать аутентификационные данные во время восстановления соединения, что особенно опасно для слабо защищённых стандартов (например, WEP).

В случае атаки «инъекция в сеть» хакер использует сетевые пакеты управления (например, протоколы Spanning Tree Protocol, OSPF, RIP и HSRP), чтобы внедрять ложные команды переподключения или перенастройки оборудования. Это способно полностью нарушить работу корпоративной сети.

Caffe Latte — это метод получения WEP-ключа без необходимости нахождения в непосредственной близости к точке доступа[13]. Суть атаки в том, что злоумышленник обманывает Wi-Fi клиент, уже имеющий сохранённый WEP-ключ, подключиться к поддельной точке с тем же SSID. Затем клиент генерирует ARP-запросы, позволяющие атакующему собрать достаточный объём зашифрованных данных для последующего взлома ключа инструментами наподобие aircrack-ng[14][15][16].

Изначально атака была продемонстрирована на Windows, однако уязвимы и другие ОС.

Системы предотвращения вторжений и концепции защиты

Существует три основных подхода к защите беспроводных сетей:

- Для закрытых сетей (домашние, корпоративные) стандартным методом считается настройка ограничений на уровне точки доступа: шифрование, ограничения по MAC-адресам и т. п. Для контроля используют WIPS.

- В коммерческих публичных сетях и крупных организациях часто используется открытая (незашифрованная), но изолированная Wi-Fi-сеть: сначала пользователю не доступен интернет, весь трафик перенаправляется на каптив-портал для авторизации/оплаты; затем допускается подключение через VPN.

- В целом беспроводные сети менее защищены, чем проводные, и в зданиях возможен физический доступ злоумышленника к сети (а также атаки через бэкдоры). Универсальным методом защиты считается сквозное шифрование и независимая аутентификация для каждого ресурса.

Подход к оценке защищённости и мер соответственно специфицирован международным стандартом ISO/IEC 15408.

WIPS считается одним из наиболее эффективных способов противодействия угрозам безопасности беспроводных сетей[17]. Обычно WIPS реализуется как добавочный слой к уже существующей инфраструктуре Wi-Fi, автоматизируя мониторинг и блокировку угроз[18].

Меры безопасности

Среди практических способов защиты используются методы разной эффективности.

SSID (идентификатор сети), скрываемый в настройках точки доступа, обеспечивает лишь видимость большей защищённости и эффективен только против самых неосведомлённых пользователей[19].

MAC-фильтрация разрешает доступ только заранее одобренным устройствам, но легко обходится злоумышленником, который перехватил MAC-адрес легитимного клиента[19].

Отключение DHCP и использование статических IP-адресов затрудняет только самые простые попытки вторжения и малоэффективно против опытных атакующих[19].

IEEE 802.1X — стандарт механизмов аутентификации устройств для доступа к беспроводным сетям.

WEP был первым стандартом шифрования для Wi-Fi, однако признан устаревшим в 2004 году[20]. Критика безопасности WEP появилась уже в 2001 году, в 2005-м ФБР публично продемонстрировало взлом стандарта[21], а в 2007 году компания T.J. Maxx стала жертвой масштабной утечки данных в том числе из-за применения WEP[22]. Запрет на использование WEP в индустрии PCI был введён только с 2008 года с переходным периодом до 2010 года[23].

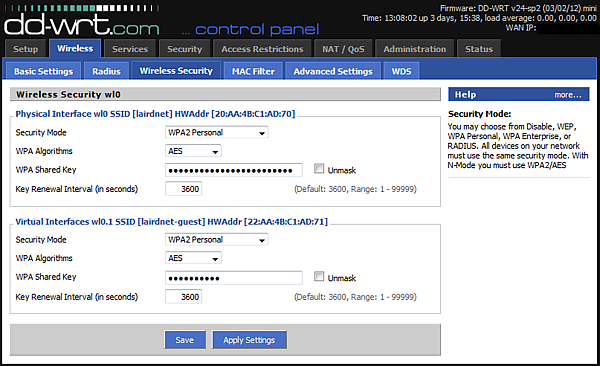

Wi-Fi Protected Access (WPA) был разработан для устранения уязвимостей WEP. Тем не менее, при использовании слабых паролей WPA/WPA2 может быть взломан перебором[24]. Надёжным считается только использование длинных случайных паролей (например, 14 символов и более). WPA реализует алгоритм Temporal Key Integrity Protocol для повышения совместимости со старым оборудованием, а в WPA2 используется AES-CCMP.

WPA-Enterprise поддерживает аутентификацию через RADIUS и 802.1X; WPA-Personal использует общий ключ (PSK).

В 2008 году были обнародованы (но частично преувеличены в СМИ) атаки на WPA-TKIP, работавшие только для коротких пакетов и в очень специфических условиях[25][26].

Дополнительно применяются WIDS, EAP (Extensible Authentication Protocol) и сетевые VPN (PPTP, L2TP, IPsec, SSH). Однако отдельные реализации VPN также подвержены взлому специализированными инструментами[27].

Temporal Key Integrity Protocol обеспечивает индивидуальное шифрование для каждого пакета с постоянным обновлением ключа.

Дополнительное усиление безопасности на базе 802.1X обеспечивается за счёт развития протокола EAP, реализованного в различных редакциях: EAP-MD5, PEAP, EAP-MSCHAPv2, EAP-TLS, EAP-TTLS и др.[28]

EAP-TLS обеспечивает взаимную аутентификацию на сертификатах и дополнительные меры защиты[29]. EAP-FAST и EAP-TTLS предоставляют удобные альтернативы.

Продвинутые решения для защиты базируются на современной аутентификации по стандарту IEEE 802.1X, реализованной во многих современных Wi-Fi-устройствах с функции маршрутизации.

Шифрование только на уровне сетевого (Layer 2/3) уровня недостаточно для защиты особо ценной информации: (например, паролей, личной переписки). Для максимальной защиты нужно использовать шифрование и аутентификацию на уровне приложений (например, SSL, SSH, PGP, GnuPG). Недостаток такого подхода — незащищённость вспомогательных протоколов (UDP, DNS), необходимость поддержки шифрования каждым сервисом.

Самым стойким считается внедрение протокола 802.11i (WPAv2) с использованием AES-CCMP. Однако такая схема, в отличие от WPAv1, требует современного оборудования (AES-WRAP или AES-CCMP).

WPA2 — брэнд Wi-Fi Alliance, реализующий итоговый стандарт 802.11i[30]. Обязательным элементом выступает алгоритм шифрования AES-CCMP. WPA и WPA2 поддерживают методы аутентификации по EAP и RADIUS, а также общий ключ (PSK).

Несмотря на всё возрастающее распространение WPA2, для него известна уязвимость Hole196, позволяющая атаковать пользователей с разрешением группового ключа GTK[31].

В отличие от 802.1X, 802.11i изначально включает большинство дополнительных мер безопасности, может сочетаться с EAP, WIDS и др.

WAPI — стандарт защиты беспроводных сетей, разработанный в Китае.

Аутентификация по токену реализуется через аппаратные (смарт-карты, USB-токены) или программные (ПО-коды) решения[32][33].

Применение специальных материалов для стен и окон (краски, плёнки), снижающих уровень проникновения радиосигналов, может существенно повысить безопасность за счёт затруднения приёма беспроводного сигнала за пределами защищённой зоны[34].

Методы борьбы с DoS включают:

- Чёрные дыры (black holing) — отсечение трафика от источников атаки, однако при автоматизации метода есть риск блокировки легитимных пользователей;

- Верификация рукопожатия — контроль инициирования соединения, не выделяя ресурсы, пока не будет подтверждён подлинный запрос;

- Ограничение частоты (rate limiting) — ограничение трафика для минимизации ущерба.

Мобильные устройства

Безопасность мобильных устройств с интерфейсами Wi-Fi становится всё более актуальной. Проблемы включают подключение к ad hoc-сетям, уязвимость к фальшивым точкам доступа и необходимость взаимной аутентификации (например, через WPA2). Современные WIPS-решения распространяются и на мобильные устройства.

В медицинских системах мониторинга на базе беспроводных сетей защите и надёжности уделяется особое внимание, так как от них часто зависит здоровье пациентов[35].

Реализация сетевого шифрования

Для внедрения 802.11i необходимо, чтобы и точки доступа, и все клиентские устройства поддерживали нужные протоколы. Далее настраивается сервер аутентификации (RADIUS, ADS, NDS или LDAP), который может быть как аппаратным модулем точки доступа, так и отдельным сервером в сети или удалённым облачным сервисом. К наиболее популярным решениям относятся Aradial RADIUS Server, Cisco Secure Access Control, freeRADIUS, Funk Software Steel Belted RADIUS, Internet Authentication Service и т. д.

Клиентское ПО часто встроено в Windows XP и выше, либо доступно в составе сторонних пакетов:

- AEGIS-клиент, Cisco ACU, Intel PROSet, Odyssey, Xsupplicant и др.

RADIUS (Remote Authentication Dial-In User Service) — протокол AAA (аутентификация, авторизация, учёт), обеспечивающий удалённый контроль доступа. Описан в документах RFC 2138 и RFC 2139[36][37]. Сервер RADIUS используется в качестве шлюза, осуществляя проверку пользователей по базе паролей и учёт подключений.

Открытые точки доступа

В настоящее время во многих городах существует почти полное покрытие Wi-Fi, и инфраструктура общественных беспроводных сетей стремится к формированию «интернета будущего». Тем не менее, большинство точек доступа по соображениям безопасности зашифрованы, а у пользователей часто отсутствуют знания по отключению шифрования. С одной стороны, использование открытых точек доступа позволяет свободный доступ в интернет, но с другой — в ряде стран (например, Германия)[38] владелец такой точки может частично отвечать за противоправные действия, совершённые через его сеть. Во многих договорах с интернет-провайдерами также прямо запрещается делиться подключением.

Высокая плотность точек доступа может приводить к взаимным помехам, прежде всего из-за ограниченного количества Wi-Fi-каналов и перекрытия их диапазонов, что негативно сказывается на скорости и качестве соединения.

Примечания

Литература

- Wi-Foo: The Secrets of Wireless Hacking (2004) — ISBN 978-0321202178

- Real 802.11 Security: Wi-Fi Protected Access and 802.11i (2003) — ISBN 978-0321136206

- Design and Implementation of WLAN Authentication and Security (2010) — ISBN 978-3838372266

- The Evolution of 802.11 Wireless Security. ITFFROC (18 апреля 2010).

- Boyle, Randall, Panko, Raymond. Corporate Computer Security. Upper Saddle River, New Jersey. 2015.