Bug Bounty

Bug Bounty — это программа, предлагаемая многими веб-сайтами, организациями и разработчиками программного обеспечения, в рамках которой отдельные лица могут получить признание и вознаграждение[1] за сообщение об ошибках (программная ошибка), особенно связанных с уязвимостями в безопасности[2]. Если денежное вознаграждение не предоставляется, такая программа называется программой разглашения уязвимостей.

Подобные инициативы, которые также рассматриваются как форма краудсорсингового тестирования на проникновение[3], дают возможность независимым исследователям — так называемым bug bounty-хантерам, этичным хакерам или белым хакерам[4] — искать и сообщать об уязвимостях[3]. Если разработчики обнаруживают и устраняют ошибки до того, как о них узнает широкая публика, соответствующие кибератаки, использующие их, становятся невозможны[3].

Участники программ Bug Bounty представлены в разных странах; основной мотивацией выступает денежная награда, но существуют и другие мотивы. Некоторые хакеры могут заработать значительно больше, продавая нераскрытые уязвимости нулевого дня брокерам, компаниям-разработчикам шпионского ПО или государственным структурам, а не самим производителям. За поиск уязвимостей вне рамок программ Bug Bounty исследователь может столкнуться с юридическими претензиями в рамках законодательства о киберпреступлениях. Масштаб программ Bug Bounty резко вырос в конце 2010-х годов.

Крупные компании и организации имеют собственные программы Bug Bounty, среди них — Microsoft, Facebook, Google, Mozilla, Европейский союз[3], федеральное правительство США[5]. Другие компании используют специализированные платформы, например HackerOne.

История

Одним из ранних примеров вознаграждения за поиск уязвимостей считается случай 1851 года, когда Альфред Чарльз Хоббс получил эквивалент 20 тыс. долларов США за вскрытие замка[6]. В 1995 году компания Netscape запустила первую известную программу Bug Bounty для бета-версии браузера Netscape Navigator 2.0[7][8]. Позже аналогичные программы появились у других компаний. Развитию этой практики способствовали и платформы для краудсорсинга, упростившие профессиональный поиск и участие в Bug Bounty-программах[6].

Мотивация

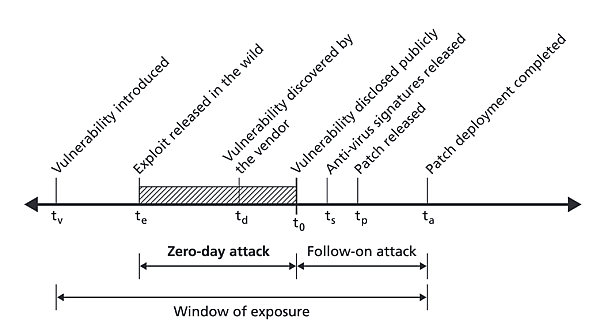

Несмотря на усилия разработчиков, практически любое программное обеспечение содержит ошибки[9][3]. Если ошибка создаёт угрозу безопасности, она называется уязвимостью, а если о ней не знают разработчики — уязвимостью нулевого дня[9][10]. Потенциал эксплуатации уязвимостей варьируется: одни не имеют практического применения, другие позволяют вывести устройство из строя (отказ в обслуживании), а наиболее ценные дают возможность незаметно исполнять вредоносный код[9]. Последствия успешных атак могут быть весьма серьёзными[3].

Компании для повышения безопасности тестируют свои системы на наличие уязвимостей[3]. Многие организации заказывают сторонние тесты на проникновение, но этого недостаточно, поэтому некоторые дополняют их краудсорсинговыми методами[3]. Отношение к внешним сообщениям скептическое, опасения вызывают возможный рост атак, расходы и мошеннические отчёты[3]. Иногда программы игнорируют из уверенности в собственной безопасности или доверия другим подходам[6]. Однако исследования показывают, что стоимость обнаружения уязвимости в рамках таких программ зачастую ниже, чем при найме штатных специалистов[3].

Вознаграждения

Размер вознаграждения зависит от масштаба компании, сложности обнаружения уязвимости и её потенциальной опасности при эксплуатации[11]. Успешные bug bounty-хантеры часто зарабатывают больше профессиональных разработчиков программного обеспечения[11]. Многие программы сосредоточены на веб-приложениях[12].

В августе 2013 года палестинский студент сообщил об уязвимости Facebook, позволявшей размещать видео на произвольном аккаунте. Сначала Facebook неверно понял суть отчёта и не выплатил вознаграждение после того, как студент публично продемонстрировал ошибку на странице Марка Цукерберга[13].

Facebook начал выплачивать вознаграждения исследователям через фирменные дебетовые карты "White Hat", которые пополнялись при каждом новом обнаружении уязвимостей[14].

В 2016 году Uber столкнулась с утечкой данных 57 млн пользователей: злоумышленник потребовал $100 000 за уничтожение данных. По показаниям CISO компании, они убедились в уничтожении информации до выплаты суммы[15]. Позднее Uber изменила политику Bug Bounty в сотрудничестве с HackerOne, чётко прописав понятия добросовестного исследования и раскрытия информации[16].

Yahoo! критиковали за выдачу футболок исследователям вместо денежных премий[17]. В 2013 году компания Ecava запустила первую известную программу Bug Bounty для АСУ ТП[18][19], за которую критиковали из-за оплаты бонусами в магазине вместо денег[20]. По словам Ecava, программа была намеренно ограниченной и ориентировалась на безопасность пользователей их софта IntegraXor SCADA[18][19].

Некоторые программы требуют от исследователей подписывать соглашение о неразглашении, что подвергается критике как попытка скрыть сам факт уязвимостей[21][22][3].

Отчёты о найденных уязвимостях

Из-за открытости подачи отчётов доля недействительных сообщений очень высока (на площадке HackerOne оценивается в 50–70 %)[23][3]. Чаще всего отклоняют отчёты о ранее известных уязвимостях, ложноположительных срабатываниях, ошибках вне сферы, дубликатах и из-за отсутствия доказательства работоспособности уязвимости. Более крупные выплаты коррелируют с ростом числа валидных отчётов[3]. К причинам невалидных сообщений относят и то, что часто легче отправить отчёт, чем провести дополнительную проверку[23]. Некоторые платформы (например, HackerOne) применяют меры для сокращения количества ложных отчётов[23]. Иногда программы принимают отчёты только от доверенных специалистов по приглашению[11]. Чаще всего для признания отчёта и выплаты вознаграждения требуется предоставить эксплойт, подтверждающий реальность найденной уязвимости[11]. Наиболее распространённые уязвимости — SQL-инъекция, межсайтовый скриптинг (XSS) и ошибки проектирования[24].

Участники

Участники программ Bug Bounty представлены в разных странах. Согласно опросу хакеров на платформе HackerOne, 19 % указали своё местоположение как США[3]. Сообщения могут подавать люди любого возраста и образования[11]. При этом большинство отчётов приходится на относительно небольшое число специалистов[24]. Количество участников и сообщений резко возросло в конце 2010-х годов[24].

Хотя главной мотивацией чаще всего называют вознаграждение[24], дополнительно выделяют стремление к признанию, интеллектуальный интерес, обучение и поиск работы[25][3][4]. По исследованию 2017 года, опубликованному в Journal of Cybersecurity, новые программы Bug Bounty привлекают больше специалистов, несмотря на то, что старые обычно предлагают большие выплаты[26].

Известные программы

В октябре 2013 года Google существенно расширил свою Vulnerability Reward Program. Ранее программа покрывала многие продукты Google. С 2013 года она включила сторонние приложения и библиотеки, критичные к безопасности, в том числе для сетевых задач и низкоуровневых функций ОС; премирование варьировалось от $500 до $3133,70[27][28]. В 2017 году программа Google была расширена для уязвимостей сторонних приложений из Google Play. Максимальная выплата теперь достигает $31 337[29].

Microsoft и Facebook в ноябре 2013 года запустили программу Internet Bug Bounty — за уязвимости и эксплойты в широком спектре интернет-софта[30]. В 2017 году спонсорами выступили GitHub и Ford Foundation; инициативу поддерживают волонтёры Uber, Microsoft, Adobe, HackerOne, GitHub, NCC Group, Signal Sciences[31].

В марте 2016 года Питер Кук объявил о запуске первой федеральной государственной программы Bug Bounty в США — "Hack the Pentagon"[32].

В 2019 году Европейская комиссия запустила инициативу EU-FOSSA 2 для важных open source-проектов, включая Drupal, Apache Tomcat, VLC, 7-Zip и KeePass. С программой сотрудничали европейская платформа Intigriti и HackerOne, выявив в сумме 195 уникальных и валидных уязвимостей[33].

В 2025 году правительство Чехии запустило официальный Bug Bounty на платформе Hackrate Ethical Hacking[34].

Крупнейшая независимая платформа — HackerOne, которая администрирует программы Bug Bounty для различных производителей и выплачивает премии по их заказу[3]. Также существуют Cobalt, Bugcrowd, Synact[12][23][11]. Отдельно можно выделить Open Bug Bounty (c 2014 года), куда можно публиковать обнаруженные уязвимости на сайтах и получать вознаграждения от операторов сайтов[35].

Исследования

По состоянию на 2021 год, большинство количественных исследований Bug Bounty-программ базируется на публичных датасетах. Нет опубликованных работ о Bug Bounty для системы с критически важной безопасностью, хотя их доля в ИТ-сфере растёт. Исследования преимущественно количественные, выполнены специалистами по информатике, мультидисциплинарный подход практически отсутствует[24].

Правовые аспекты

Процедура поиска уязвимостей сходна с действиями кибератаки. Даже добросовестные исследователи могут нарушить уголовные нормы о киберпреступлениях. Большинство исследователей не являются экспертами в праве и недостаточно ориентируются в местных законах[3]. Нередко после раскрытия информации исследователь получает угрозы преследования[6].

Хотя почти все Bug Bounty-программы гарантируют safe harbor для отчётов, соответствующих их политике[3], если обнаруженная уязвимость выходит за пределы действующей программы, компания может квалифицировать это как нелегальный взлом[3][6]. В КНР некоторые исследователи уязвимостей были арестованы, например, лидеры крупнейшей платформы WooYun[3].

Альтернативные рынки уязвимостей

Не все компании благосклонно относятся к сообщениям о найденных уязвимостях — они создают юридические/операционные трудности. После публикации отчёта можно получить cease-and-desist от производителя[36]. Некоторые специалисты предпочитают не раскрывать уязвимости производителю или через Bug Bounty. Самые частые причины здесь — угрожающий тон на официальных сайтах, отсутствие понятной процедуры отчёта и отсутствие отклика на предыдущие отчёты[3].

Часто можно заработать существенно больше (в отдельных случаях — свыше 1 млн долларов США), продавая найденную уязвимость брокерам (Zerodium), компаниям-разработчикам шпионского ПО (например, NSO Group), государственным структурам и разведке. Государственные органы могут использовать уязвимость для атаки, накопления эксплойтов или оповещения производителя[25][10][3]. Отдельные исследователи продают найденные уязвимости и криминальным группам[25]. В 2015 году объём серых рынков оценивался как минимум в десять раз больше официальных Bug Bounty-программ[25].

Примечания

Литература

- Ablon, Lillian. Zero Days, Thousands of Nights: The Life and Times of Zero-Day Vulnerabilities and Their Exploits : [англ.] / Lillian Ablon, Andy Bogart. — Rand Corporation, 2017. — ISBN 978-0-8330-9761-3.

- Jackson, John. Corporate Cybersecurity: Identifying Risks and the Bug Bounty Program : [англ.]. — John Wiley & Sons, 2021. — ISBN 978-1-119-78252-0.

- Laszka, Aron. Banishing Misaligned Incentives for Validating Reports in Bug-Bounty Platforms : [англ.] / Aron Laszka, Mingyi Zhao, Jens Grossklags. — Springer International Publishing, 2016. — P. 161–178. — ISBN 978-3-319-45741-3.

- Laszka, Aron. The Rules of Engagement for Bug Bounty Programs : [англ.] / Aron Laszka, Mingyi Zhao, Akash Malbari … [et al.]. — Springer, 2018. — P. 138–159. — ISBN 978-3-662-58387-6.

- Libicki, Martin C. The Defender’s Dilemma: Charting a Course Toward Cybersecurity : [англ.] / Martin C. Libicki, Lillian Ablon, Tim Webb. — Rand Corporation, 2015. — ISBN 978-0-8330-8911-3.

- Lozano, Carlos A. Bug Bounty Hunting Essentials: Quick-paced guide to help white-hat hackers get through bug bounty programs : [англ.] / Carlos A. Lozano, Shahmeer Amir. — Packt, 2018. — ISBN 978-1-78883-443-8.

- Magalhães, João Paulo. Bug Bounties: Ethical and Legal Aspects // Legal Developments on Cybersecurity and Related Fields : [англ.]. — Springer International Publishing, 2024. — P. 235–250. — ISBN 978-3-031-41820-4.

- Magazinius, Ana. What We Know About Bug Bounty Programs - An Exploratory Systematic Mapping Study : [англ.] / Ana Magazinius, Niklas Mellegård, Linda Olsson. — Springer International Publishing, 2021. — P. 89–106. — ISBN 978-3-030-55958-8.

- Sinha, Sanjib. Bug Bounty Hunting for Web Security: Find and Exploit Vulnerabilities in Web sites and Applications : [англ.]. — Apress, 2019. — ISBN 978-1-4842-5391-5.

- Sood, Aditya. Targeted Cyber Attacks: Multi-staged Attacks Driven by Exploits and Malware : [англ.] / Aditya Sood, Richard Enbody. — Syngress, 2014. — ISBN 978-0-12-800619-1.

- Strout, Benjamin. The Vulnerability Researcher's Handbook: A comprehensive guide to discovering, reporting, and publishing security vulnerabilities : [англ.]. — Packt Publishing, 2023. — ISBN 978-1-80324-356-6.