Радиоопознавание по отпечатку

Радиоопознавание по отпечатку (фр. empreinte radio, англ. radio frequency fingerprinting) — это метод уникальной идентификации устройств с радиокомпонентами по анализу их излучаемого радиосигнала. Такой «отпечаток» создаётся на основе особенностей аналогового сигнала, испускаемого беспроводным устройством, и затруднён для подделки. Применение радиоопознавания по отпечатку позволяет аутентифицировать устройства более надёжно и менее ресурсоёмко по сравнению с классическими криптографическими алгоритмами, а также использоваться, например, как доказательство в криминалистике. Формирование отпечатка радиосигнала — сложный процесс, основанный на особенностях физического уровня аппаратуры и чаще всего реализуемый пассивно. На практике применяемые методы обычно зависят от используемого протокола связи (например, Wi-Fi, Bluetooth, GSM и др.). Научные исследования продолжают изучать возможность построения отпечатков радиосигнала в реальных (не лабораторных) условиях. Также радиоопознавание по отпечатку рассматривается как потенциальный способ обнаружения вторжений в компьютерные системы и аутентификации. Однако в особых случаях экспериментально показана возможность подделки радиоопечатка.

Определение

Радиоопознавание по отпечатку — это технология идентификации передатчика по его электромагнитному излучению[1]. Точнее, метод позволяет распознавать беспроводное устройство по уникальным особенностям в форме его аналогового сигнала[1]. В процессе производства точность изготовления каждого компонента не может быть абсолютно идеальной, поэтому для каждого компонента существует небольшое отличие между заданным и реальным значением[2]. Сумма этих отклонений индивидуальна для каждого экземпляра устройства[2], и не может быть скопирована на другое устройство, аналогично человеческим поведенческим особенностям или отпечаткам пальцев[3].

Применение радиоопознавания по отпечатку

В информатике важно удостовериться в личности собеседника. Обычно для этого используются криптографические методы[4], однако такие подходы не всегда применимы к крупным беспроводным сетям, которые ограничены ресурсами, помехами окружающей среды или вычислительной мощностью. Радиоопознавание по отпечатку может стать альтернативным способом аутентификации устройств[3].

Существуют методы подделки личности устройства — например, MAC-спуфинг или атака «человек посередине». Радиоопознавание по отпечатку способно предотвращать или минимизировать такие атаки на беспроводные системы[5]. В 2019 году Тянь предложил метод, использующий радиоопознавание по отпечатку для противодействия атакам «человек посередине» в промышленном Интернете вещей[6].

В интернете вещей массово используются недорогие, маломощные датчики, на которых невозможно реализовать стандартные криптографические алгоритмы[4]. Также бывает сложно обновлять ключи шифрования и алгоритмы в таких устройствах[4]. Поэтому для них требуется лёгкая и эффективная система аутентификации[4].

Обычно идентичность пользователей в компьютерных сетях (например, Интернет) устанавливается по учётным записям, IP-адресам и MAC-адресам[5]. В расследованиях преступлений это создаёт трудности: если идентичность пользователя или устройства была подделана, следы на сети могут привести к ошибочному подозреваемому. Радиоопознавание по отпечатку способно позволить уникальную идентификацию беспроводных устройств даже при подменённых сетевых идентификаторах[5].

Формирование радиоопечатка

Для однозначной идентификации устройства его радиоопечаток должен быть уникальным, то есть содержать информацию, отличающую его от других[7], а также быть стабильным во времени[7].

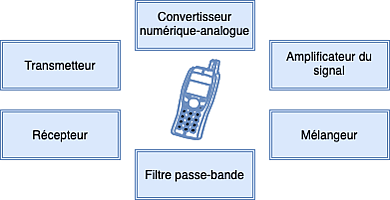

Радиоопечаток базируется на уникальных параметрах электронных компонентов устройства. Любой мобильный телефон содержит множество деталей в разных частях сетевого интерфейса: передатчик, радиоприёмник, цифро-аналоговый преобразователь, аналогово-цифровой преобразователь, полосовой фильтр, разнообразные усилители. Даже детали, выпущенные на одной производственной линии, обладают индивидуальными параметрами[8]. Стандарт GSM допускает определённые допуски по ошибкам в радиопередаче[9], что приводит к появлению индивидуальных несовершенств в радиокомпонентах, отражающих различия на разных участках устройства[10]. Измеримые погрешности имеются на преобразователях, осцилляторах, усилителях мощности передатчика[10]. Эти микроскопические отклонения можно фиксировать, формируя уникальный радиоопечаток мобильного телефона[11][8].

Методы формирования отпечатка могут базироваться на переходных процессах, модуляции[12][3], спектре сигнала[13].

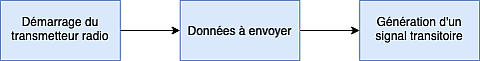

При включении радиопередатчика и запуске передачи данных наблюдается так называемый переходной сигнал, необходимый для выхода на рабочую частоту передачи[14]. Его форма зависит от схемотехники устройства[15]. Отличия между переходными сигналами достаточно для того, чтобы идентифицировать источник[14].

Стандартный процесс определения передатчика по переходному сигналу включает четыре фазы[16]:

- Извлечение признаков цифрового сигнала

- Детектирование начала переходного процесса по признакам

- Извлечение радиоопечатка

- Сравнение отпечатка с базой данных для установления идентичности

Критически важной фазой является точное обнаружение начала переходного процесса[16] — ошибка здесь снижает вероятность правильной идентификации устройства. Как показала Джейянти Холл (2003)[17], использование признаков, связанных с фазой, даёт лучший результат, чем только по амплитуде, поскольку фаза менее чувствительна к шуму и помехам. К тому же, угол фазы изменяется линейно с самого начала переходного процесса, что повышает эффективность алгоритмов обнаружения[18].

Различия между сигналами могут быть незначительны, но их можно усилить с помощью преобразований, например, методов вэйвлет-анализа, совместно с генетическими алгоритмами, что позволяет выделять уникальные признаки[14].

Борис Данев (2009)[19] показал, что при высококачественном приёмнике и статистическом анализе можно различать даже устройства одной модели и производителя.

В этой методике источником уникальных признаков служат отклонения модулированного сигнала от теоретически идеального[20]. Анализ проводится над частью сигнала (usually кадр/трейм), но для повышения точности чаще берут несколько кадров[21] — отклонения, вызванные аппаратными особенностями, повторяются, а обусловленные шумом — носят случайный характер[21].

В отличие от переходных процессов, которые сложно фиксировать[22], анализ модуляции обрабатывает хорошо формализованный, простой по структуре сигнал, что существенно облегчает выделение отпечатка[22].

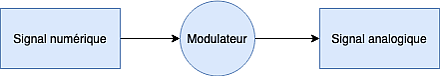

Для радиопередачи мобильный телефон преобразует цифровой сигнал в аналоговый сигнал путём модуляции. Подобно стандарту IEEE 802.11, было показано, что отпечатки могут формироваться по параметрам модуляции — фазе, частоте и др[11].[8]. В экспериментах 2010 года установлено, что в лабораторных условиях удаётся идентифицировать GSM-аппараты по мгновенной частоте и синхронизации сигнала[23]; устройства были статичны и их число было ограничено (3 экземпляра)[24].

Передача «burst» (короткие пакеты данных высокой частоты) в протоколе GSM модулируется по схеме минимальной гауссовской частотной модуляции; теоретические значения можно вычислить, а аппаратные несовершенства устройства вносят помехи в сигнал передачи. Анализ разницы между ошибками и идеальным сигналом позволяет извлечь уникальный отпечаток[8]. При этом случайные параметры (например, уровень мощности) предварительно нормализуют[8]. В спецификации GSM аспект поддержания мощности во время передачи прописан явно[9], что облегчает выделение отпечатка.

В лабораторных условиях по различным метрикам модуляции был достигнут уникальный опознавательный отпечаток для 16 мобильных телефонов (в том числе одинаковых моделей) с точностью 97,62 %[25], однако в реальных условиях это достижение зависит от множества внешних факторов.

Оценка эффективности

Радиоопознавание позволяет выделять передатчики по физическим характеристикам[1]. Его преимущество в том, что извлечение отпечатка зависит только от аппаратных особенностей, не требует вмешательства в данные[15] и не требует модификации устройств[26]. Так как он связан с «физическим уровнем» модели OSI, его труднее подделать или склонировать — это надёжная защита от атак с подменой или «человек посередине»[15]. Процедура извлечения отпечатка возможна в реальном времени[15].

По мнению Линнинга Пэна (2019)[13], требуется дальнейшие исследования на устойчивость отпечатков в реальных сетях: многие эксперименты осуществлялись на ограниченном числе устройств[13] и показывают высокую зависимость результатов от внешних условий[13]. Также в экспериментах обучение и классификация проводятся на одном приёмнике, тогда как реально это не всегда достижимо[13].

Качество приёмника непосредственно влияет на точность. Саид Ур Рехман (2012)[1] отмечал, что большая часть работ проводится с высококлассными приёмниками. Точность классификации отпечатков варьируется в зависимости от качества аппаратуры даже при одинаковых передатчиках[27]. Аналоговые компоненты приёмников могут искажать и снижать качество отпечатка[1][28].

Таким образом, при извлечении отпечатка следует учитывать индивидуальные характеристики каждого приёмника[29]. На практике реально формируется пара «устройство — приёмник» (отпечатки уникальны только для такой пары)[30][31] и не могут использоваться для других конфигураций[32]. Однако существуют решения и для приёмников бюджетного класса[30], хотя их практическое внедрение сложно[30].

Экспериментальные исследования[33] показали, что транзиентные характеристики обеспечивают очень низкий уровень ошибок и эффективны для идентификации передатчиков[15]. Их достоинство — универсальность: транзиенты есть у любого радиопередатчика[27]. Однако метод требует высокой скорости дискретизации приёмника из-за краткости сигнала[27] и может быть неточен при низком качестве аппаратуры[13]; также чувствителен к расположению устройств и антенн[13].

В свою очередь, методы на основе анализа модуляции проще внедрять и в бюджетных устройствах[27][13]. По оценке Тяня (2019), такие методы будут чаще предлагаться в будущем[15].

Безопасность и подделка

В беспроводных сетях крайне просто украсть чужую аутентичность (например, посредством MAC-спуфинга), изменив свой MAC-адрес для доступа в сеть[34]. Как продемонстрировала Джейянти Холл (2004)[34], радиоопечатки позволяют однозначно отличить легитимное устройство от поддельного даже при совпадающем адресе, ведь они зависят от уникального аппаратного исполнения устройства и не подделываются простой заменой программных идентификаторов.

Одна из проблем радиоопознавания по отпечатку — чувствительность к атакам на подделку отпечатка или атакам повторного воспроизведения, если злоумышленник обладает более мощными средствами[3].

Чтобы успешно подделать отпечаток, злоумышленнику не обязательно идеально имитировать исходное устройство, достаточно, чтобы разница между фальшивым отпечатком и допустимым пределом попадала в разрешённый порог системы[35].

Цель атакующего — воспроизвести сигнал легитимного устройства так, чтобы приёмник не мог отличить оригинал от подделки[36].

В работе Бориса Данева (2010)[35] рассмотрено две техники атак при наличии у злоумышленника всего необходимого оборудования:

- Подделка отпечатка по признакам: сигнал атакующего отклоняют так, чтобы его свойства максимально приближались к имитируемому устройству, зная используемые распознающие признаки и алгоритмы[35].

- Атака повтором сигнала: полностью записанный сигнал легитимного устройства транслируется заново без модификаций; приёмнику не обязательно знать признаки/алгоритмы[35].

Практически же для этого требуется сложная измерительная аппаратура и полный контроль над системой, так что атаки трудно реализовать в реальном времени[36].

Примечания

Литература

- Danev B., Capkun S. Transient-based identification of wireless sensor nodes // Proceedings of the 2009 International Conference on Information Processing in Sensor Networks. — 2009. — С. 25-36. ISBN 978-1-4244-5108-1.

- Brik V., Banerjee S., Gruteser M., Oh S. Wireless device identification with radiometric signatures // Proceedings of the 14th ACM international conference on Mobile computing and networking — MobiCom '08. — 2008. — С. 116—127. doi:10.1145/1409944.1409959.

- Ellis K. J., Serinken N. Characteristics of radio transmitter fingerprints // Radio Science. — 2001. — Т. 36, № 4. — С. 585—597. doi:10.1029/2000RS002345.

- Hasse J., Gloe T., Beck M. Forensic identification of GSM mobile phones // Proceedings of the first ACM workshop on Information hiding and multimedia security. — 2013. — С. 131—140. doi:10.1145/2482513.2482529.

- Rehman S.U., Sowerby K.W., Coghill C. Analysis of receiver front end on the performance of RF fingerprinting // 2012 IEEE 23rd International Symposium on Personal, Indoor and Mobile Radio Communications — (PIMRC). — Сентябрь 2012. — С. 2494—1499. doi:10.1109/PIMRC.2012.6362777.

- Peng L., Hu A., Zhang J., Jiang Y., Yu J., Yan Y. Design of a Hybrid RF Fingerprint Extraction and Device Classification Scheme // IEEE Internet of Things Journal. — 2019. — Т. 6, № 1. — С. 349—360. doi:10.1109/JIOT.2018.2838071.

- Zeng K., Govindan K., Mohapatra P. Non-cryptographic authentication and identification in wireless networks [Security and Privacy in Emerging Wireless Networks] // IEEE Wireless Communications. — 2010. — Т. 17, № 5. — С. 56-62. doi:10.1109/MWC.2010.5601959.

- Hall J., Barbeau M., Kranakis E. Detection of Transient in Radio Frequency Fingerprinting Using Signal Phase // Proceedings of IASTED International Conference on Wireless and Optical Communications (WOC), Banff, Alberta. — 2003.

- Reising R., Temple A., Mendenhall J. Improved wireless security for GMSK based devices using RF fingerprinting // International Journal of Electronic Security and Digital Forensics. — 2010. — С. 41-59. doi:10.1504/IJESDF.2010.032330.