Камкар, Сами

Сами Камкар (англ. Samy Kamkar; род. 10 декабря 1985) — американский исследователь инфобезопасности, хакер, разоблачитель и предприниматель. Известен созданием и распространением в 2005 году в MySpace червя Samy, который за сутки стал самым быстрым вирусом всех времён и привёл к его аресту секретной службой США в соответствии с патриотическим актом[1][2]. Он также известен различными проектами, демонстрирующими уязвимости, такими как SkyJack, пользовательским дроном для управления другими дронами Parrot, и Evercookie, упомянутым в одном из секретных документов Агентства национальной безопасности, раскрытых Эдвардом Сноуденом и передовицей The New York Times[3][4][5]. Сами Камкар стоит за несколькими открытиями, касающимися незаконного сбора данных с помощью операционных систем мобильных телефонов iOS, Android и Windows Phone. Его исследование в этой области привело к серии групповых исков и слушаний по делу о конфиденциальности на Капитолийском холме[6].

Общие сведения

| Сами Камкар | |

|---|---|

| англ. Samy Kamkar | |

| Дата рождения | 10 декабря 1985 (40 лет) |

| Гражданство |

|

| Род деятельности | Американский исследователь конфиденциальности и безопасности, компьютерный хакер, разоблачитель и предприниматель |

| Сайт | samy.pl |

Биография

В 16 лет Камкар бросил учёбу в школе и через год принял участие в создании компании Fonality, предлагающей решения VoIP на основе программного обеспечения с открытым исходным кодом, которая должна была привлечь более 46 млн. долларов частного финансирования[7][8].

В 2005 году Камкар запустил на MySpace червя Samy, первый публичный XSS-скрипт, способный к самораспространению[9]. Червь отображал сообщение «но, прежде всего, Сами — мой герой» в профиле жертвы и заставлял автоматически отправить запрос в друзья Камкару. Когда пользователь просматривал этот профиль, вирус передавался. Всего за 20 часов его действия 4 октября 2005 года более миллиона пользователей были поражены, что сделало Samy самым быстрораспространяющимся вирусом[10][11]. Команда MySpace временно закрыла портал, чтобы устранить возможность работы червя[1].

Этим Камкар в 2006 году привлёк внимание спецслужб США и оперативной группы по борьбе с электронными преступлениями[2]. После того, как в Верховном суде Лос-Анджелеса ему предложили согласовать приговор, позволяющий ему избежать тюрьмы в обмен на штраф в размере 20 000 долларов, три года условно и 720 часов общественных работ, Камкар признал себя виновным по обвинению во взломе [12]. Во время отбывания наказания Камкару было разрешено иметь один компьютер без возможности выходить в Интернет[13]. С 2008 года Камкар проводит независимые исследования и консультирует по вопросам ИТ-безопасности и конфиденциальности[14]. В последние годы он также выступает с докладами и делится своими знаниями, чтобы помочь улучшить безопасность современных технологий[15].

После окончания своего наказания в 2008 году Камкар занялся научными исследованиями и продемонстрировал уязвимость кредитных карт Visa, MasterCard и Europay, оснащённых ближней связью (NFC) и радио-идентификационными чипами (RFID)[16][17]. Он опубликовал программное обеспечение, свидетельствующее о возможности кражи информации (имя владельца, номер и срок действия кредитной карты) — и все это без прямого контакта[18]. Камкар также опубликовал демонстрации кражи личных данных карт контроля физического доступа с использованием RFID, устройства размером с кредитную карту, устраняющим необходимость входа в систему на компьютере[19].

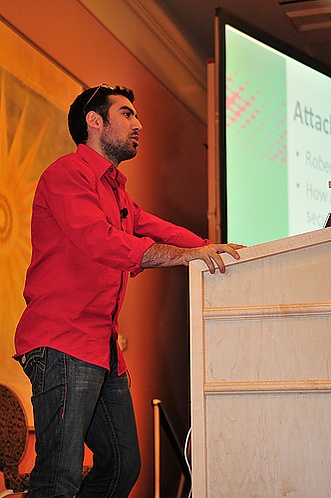

В 2010 году Камкар побывал в более чем 12 странах, чтобы рассказать о своих исследованиях в области безопасности мобильных устройств и о слабостях, обнаруженных им в ходе криптоанализа языка программирования PHP[20]. В том числе он выступал на таких крупнейших конвенциях этой области, как DEF CON, Black Hat брифинги и ToorCon[21][22].

В начале 2011 года Камкар вошёл в совет директоров некоммерческой организации Brave New Software, первоначально финансировавшейся за счёт многомиллионного гранта Государственного департамента США[23][24]. Организация отвечала за создание uProxy Вашингтонским университетом и Google Ideas. Ассоциация также создала Lantern — сеть предназначенную для обхода цензуры в Интернете, предотвращения блокировки цифровой информации и подавления свободы слова[25].

Помимо выпуска Evercookie, как бесплатного программного обеспечения с открытым исходным кодом, и разоблачения незаконного сбора данных, проводимого Apple, Google и Microsoft, в 2011 году Камкар также раскрыл методы преследования пользователей KISSmetrics и Hulu[26]. Идентификационные файлы cookie, используемые предприятиями, были воссоздаваемы сразу после удаления с помощью файлов локального хранилища Flash и HTML5, которые не удалялись автоматически, когда потребители удаляли файлы cookie своего браузера[27][28]. Несколько компаний, которые были уличены как осуществляющие повторное использование файлов cookie, впоследствии были привлечены к ответственности по коллективным искам. В январе 2013 года рекламная сеть в Интернете KISSmetrics урегулировала иск, связанный с восстановлением файлов cookie, на сумму 500 000 долларов[29].

В начале 2010 года Камкар обнаружил серьёзную ошибку во всех версиях языка программирования PHP, в частности в генераторе псевдослучайных чисел, что позволяло украсть идентификатор сеанса пользователя и таким образом получить контроль над его сессией[30]. Камкар выпустил патч, а затем продемонстрировал, что атака возможна в крупных банках, социальных сетях и форумах[31][32][33][34].

В 2010 г. Камкар представил Evercookie — файл cookie, который «не может быть удалён», что впоследствии было описано на первой странице New York Times[5][35][36]. В 2013 году было обнаружено, что в одном из сверхсекретных документов АНБ, опубликованных Эдвардом Сноуденом, Evercookie упоминается как метод отслеживания пользователей Tor.

В 2011 году Камкар обнаружил, что мобильные телефоны под управлением iOS, Android и Windows Phone постоянно отправляют информацию в Apple, Google и Microsoft, чтобы сопоставить координаты GPS с MAC-адресами маршрутизаторов Wi-Fi. Его исследования по этому вопросу были опубликованы на первой странице Wall Street Journal[26][37][38]. IPhone продолжал отправлять данные о местоположении «даже если службы определения местоположения были отключены»[37]. Windows Phone также продолжал отправлять данные о местоположении, «даже если пользователь не дал приложению разрешение на это». Он обнаружил, что некоторые из этих данных стали доступны в Google, и выпустил Androidmap — инструмент, позволяющий раскрыть базу данных Google с MAC адресами Wi-Fi, сопоставимыми с физическими координатами телефонов Android[39].

В 2013 году Камкар создал SkyJack — проект с открытым исходным кодом, направленный на создание дронов, способных «удалённо искать, взламывать и управлять другими дронами Parrot, создавая таким образом армию дронов-зомби»[3][40]. Полная спецификация аппаратного и программного обеспечения была опубликована и подробно описана на его веб-сайте[40][41]. Это случилось через день после того, как Amazon объявила о своём будущем сервисе доставки дронами Amazon Prime Air[42].

30 июля 2015 года Камкар представил OwnStar — небольшое устройство, которое можно спрятать возле автомобиля General Motors, и так встать между системой связи OnStar автомобиля и программой RemoteLink на телефоне его владельца. Эта атака «человек посередине» позволяет любому неавторизованному пользователю использовать элементы управления OnStar для обнаружения, разблокировки или запуска автомобиля. 11 августа General Motors обновил сервер OnStar и приложение RemoteLink, чтобы предотвратить эти атаки[43].

Сообщается, что в 2015 году Камкар разработал недорогое электронное устройство размером с кошелёк, способное перехватывать удалённый код разблокировки дверей автомобиля для последующего использования. Устройство издаёт сигнал глушения, чтобы блокировать его приём автомобилем во время записи. После двух попыток пользователя устройство сохраняет код и передаёт его транспортному средству только после получения второй попытки, сохраняя дополнительный код для использования в будущем. По словам Камкара, эта уязвимость была известна в течение многих лет и затрагивала многие типы транспортных средств, но до него демонстрации не проводились[44][45].

24 ноября 2015 года Сами Камкар издал MagSpoof — портативное устройство, которое может беспроводным способом имитировать любую магнитную полосу или кредитную карту даже на стандартных считывателях, путём создания сильного электромагнитного поля[46].

Сам по себе MagSpoof можно использовать как традиционную кредитную карту и хранить несколько карт (также технически возможно отключить требования к чипу с помощью модификации). Устройство может быть полезно в исследованиях безопасности, связанных с считыванием магнитных полос, таких как устройства чтения кредитных карт, ключи от номеров в отелях, парковочные талоны и т. д.

16 ноября 2016 года Сами Камкар выпустил PoisonTap — USB адаптер Ethernet, который может перехватывать весь интернет-трафик с целевой машины, даже защищённый паролем и заблокированный[47]. Таким образом целевое устройство может быть вынуждено отправить запрос, содержащий файлы cookie своего пользователя, на незащищённый сайт, что позволяет хакеру присвоить его личность. 2 мая 2022 года подозреваемый северокорейский шпион завербовал 38-летнего руководителя южнокорейской криптовалютной биржи и 29-летнего военного офицера для взлома Корейской объединённой системы управления и контроля (KJCCS) используя PoisonTap[48].

Примечания

Ссылки

- samy.pl — официальный сайт Сами Камкар

- Официальный сайт (англ.)