VPN

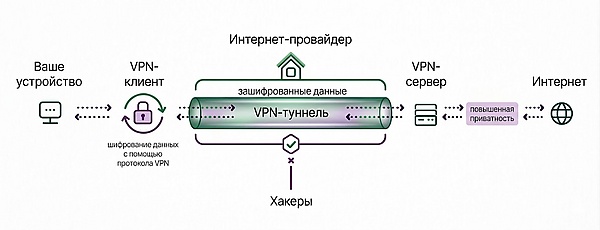

Виртуальная частная сеть или ВПН (англ. Virtual Private Network или VPN) — это технология, предназначенная для создания защищённого логического соединения поверх сетевой инфраструктуры[1][2][3]. Основная цель заключается в обеспечении конфиденциальности, целостности и подлинности передаваемых данных. Работа VPN строится на принципах туннелирования и шифрования[4]. Туннелирование позволяет упаковывать пакеты данных в защитную оболочку, скрывая их содержимое от узлов внешней сети. Шифрование преобразует информацию в код, недоступный для чтения без специального ключа[5]. Несмотря на функции приватности, технология подвергается критике из-за возможности деанонимизации владельцем сервера, который технически может протоколировать трафик, и уязвимости перед системами DPI-фильтрации, позволяющими регуляторам блокировать такие соединения. В ряде стран использование VPN ограничено законодательно, а сама архитектура не гарантирует полной анонимности[6][7].

Общие сведения

| VPN (Virtual Private Network) | |

|---|---|

| Тип | Сетевая технология |

| Разработчики | Различные (Microsoft, Cisco, сообщество Open Source) |

| Языки интерфейса | Многоязычный |

| Первый выпуск | 1996 (протокол PPTP) |

| Лицензия | Различные (GPL, проприетарные) |

| Сайт | ietf.org (стандарты протоколов) |

История

В 1993 году начались первые попытки программного шифрования трафика. В 1996 году компания Microsoft представила протокол PPTP[3][8], который стал первым массовым решением для удалённого доступа. В 1998 году был стандартизирован стек IPsec, ставший основой для защищённых корпоративных магистралей[9].

В 2001 году появился проект OpenVPN[10], предложивший гибкость и открытый исходный код. Использование протоколов SSL/TLS позволило маскировать защищённый трафик под обычное посещение сайтов. В 2005 году был представлен протокол IKEv2, который обеспечил стабильную связь при переключении мобильных устройств между сетями Wi-Fi и LTE[11].

С 2015 года началось активное внедрение WireGuard — протокола с минимальным объёмом кода и высокой производительностью. В 2020 году пандемия спровоцировала резкий рост использования VPN для удалённой работы[12]. К 2026 году технология стала частью облачных сервисов безопасности (SASE), обеспечивающих защиту данных на уровне глобальных шлюзов[13].

Технические принципы

Туннелирование или инкапсуляция является базовым процессом работы VPN[14]. При отправке данных сетевой пакет помещается внутрь другого пакета, который служит транспортным средством. Внешние узлы сети видят только заголовки транспортного пакета, в то время как содержимое остаётся скрытым и защищённым.

Для обеспечения безопасности применяются современные криптографические стандарты. В 2026 году наиболее востребованными алгоритмами являются AES-GCM и ChaCha20-Poly1305[15][16]. Они обеспечивают высокую скорость обработки данных даже на мобильных устройствах. Дополнительно система выполняет проверку подлинности каждого участника соединения через цифровые сертификаты или ключи. Контроль целостности гарантирует, что данные не были изменены злоумышленниками в процессе передачи. Если пакет данных подвергается модификации во время пути, система VPN автоматически отбрасывает его, что критически важно для банковских транзакций и управления промышленным оборудованием.

Архитектура и компоненты

Логическая структура ВПН включает несколько взаимодействующих элементов, распределяющих задачи по защите и маршрутизации.

Сервер доступа (VPN Gateway) является центральным узлом[17]. Он принимает подключения, проверяет права пользователей, распределяет внутренние адреса и шифрует данные. Клиентский узел представляет собой устройство пользователя с установленным ПО, которое создаёт запрос на установку защищённого туннеля.

Схема «Сеть-Сеть» (Site-to-Site) используется для объединения офисов. В этом случае сетевое оборудование двух объектов связывается автоматически. Схема «Узел-Сеть» (Remote Access) позволяет отдельному человеку подключиться к серверу своей компании из любой точки мира через обычный браузер или специальное приложение.

Россия

Правовое поле в России чётко разделяет технологическое использование ВПН и сервисы для доступа к заблокированной информации[18].

Технология ВПН в России легальна[19], но ограничена. Она официально рекомендована и используется в банковской сфере и крупном бизнесе для обеспечения безопасности каналов связи. Юридические лица имеют право уведомлять Роскомнадзор о своих технических решениях, чтобы исключить их из систем автоматической блокировки[20]. Ограничения касаются исключительно использования ВПН для обхода блокировок ресурсов, признанных незаконными[21]. С 2024 года в России запрещена реклама и популяризация способов обхода ограничений[22]. Технические средства (ТСПУ) позволяют регулятору в автоматическом режиме выявлять и ограничивать работу иностранных коммерческих сервисов, которые отказываются соблюдать российское законодательство[23][24].

30 марта 2026 года стало известно, что Минцифры прорабатывает пакет мер по ограничению использования средств обхода блокировок. Среди предложенных инициатив — запрет на пополнение Apple ID через счёт мобильного телефона, введение платы за международный трафик свыше 15 ГБ в месяц и ограничение доступа к цифровым сервисам для пользователей с включённым VPN. Министр отметил, что введение штрафов за использование таких средств пока не рассматривается[25].

5 апреля 2026 года Минцифры признало, что выявление использования VPN на устройствах под управлением iOS существенно ограничено из‑за политики конфиденциальности Apple, которая изолирует сторонние приложения и не позволяет им собирать данные из других программ. В методических рекомендациях, направленных крупнейшим интернет‑компаниям (Сбер, Яндекс, VK, Wildberries, Ozon, Avito, X5 и др.), ведомство потребовало к 15 апреля блокировать доступ к сервисам пользователям с включённым VPN, иначе компании рискуют лишиться IT‑аккредитации, льгот и включения в обязательные списки предустановки. При этом отмечается, что на Android выявление VPN проще благодаря доступным системным API, тогда как на iOS требуется комплексный подход, включающий проверку IP‑адресов и последующие этапы подтверждения[26].

Мировой опыт

В большинстве стран (США, Евросоюз, Япония) VPN является абсолютно легальным инструментом[27]. Законодательство рассматривает его как средство защиты персональных данных и интеллектуальной собственности компаний. Провайдеры в этих странах не обязаны ограничивать доступ пользователей к информации. Ряд государств разрешает использование только тех сервисов, которые прошли государственную сертификацию и согласились соблюдать требования по фильтрации трафика. Использование неавторизованных сервисов может повлечь за собой административную ответственность[28][29].

В некоторых странах (Индия) введено требование к провайдерам VPN хранить персональные данные и IP-адреса пользователей в течение длительного срока — это привело к уходу многих международных компаний с местного рынка, так как такие требования противоречат принципам приватности, заложенным в саму суть технологии.

Характеристики протоколов

| Протокол | Уровень OSI | Плюсы | Минусы |

|---|---|---|---|

| IPsec | Сетевой (L3) | Очень высокая защита, стандарт для банков | Трудоёмкая настройка |

| OpenVPN | Прикладной (L7) | Проходит через любые файерволы | Нагружает процессор устройства |

| WireGuard | Сетевой (L3) | Высокая производительность по данным независимых тестов | Меньше функций настройки |

| IKEv2 | Сетевой (L3) | Стабильность на смартфонах | Требует поддержку в прошивке |

Области применения и риски

В корпоративном секторе ВПН позволяет создавать единое информационное пространство для распределённых команд, что даёт возможность сотрудникам безопасно работать с внутренними CRM-системами и почтой[30]. В промышленности технология используется для удалённой настройки станков и датчиков на опасных производствах[31][32]. Основным риском является использование бесплатных и непроверенных приложений[33]. Зафиксированы массовые утечки данных из таких сервисов, когда пароли и личные фото пользователей попадали в открытый доступ. Кроме того, неправильная настройка может привести к утечке данных в обход туннеля, что аннулирует все преимущества защиты[34]. Использование VPN не устраняет всех киберугроз. Технология не защищает от вредоносного ПО на устройстве, фишинговых атак и компрометации учётных данных, а также не гарантирует полной анонимности: провайдер VPN технически может иметь доступ к информации о подключениях и трафике.