Система контроля действий пользователя

Система контроля действий пользователя — программный или программно-аппаратный комплекс, предназначенный для отслеживания действий пользователя. Такая система осуществляет мониторинг рабочих операций пользователя с целью проверки их соответствия корпоративным политикам. Появление подобных систем обусловлено увеличением числа инсайдерских угроз. Они позволяют предотвращать или расследовать утечки конфиденциальной информации, а также выявлять нецелевое использование рабочего времени. Современные системы интегрируют технологии поведенческого анализа пользователей и сущностей (UEBA) и искусственного интеллекта (ИИ) для проактивного выявления сложных киберугроз[1]

Причины возникновения

Современные системы информационной безопасности реализуют принцип многоэшелонированной защиты. Правильно установленные и настроенные средства защиты информации способны обеспечить эффективную защиту от атак злоумышленников или вирусных эпидемий. Однако несмотря на это проблема внутренних нарушителей остаётся актуальной. Ранее, на фоне многочисленных хакеров и компьютерных вирусов, собственные сотрудники казались менее опасными. В настоящее время их действия, обусловленные некомпетентностью либо, что нередко происходит, преднамеренностью, создают реальную угрозу для компании.

Согласно исследованиям 2025 года, доля инцидентов информационной безопасности, происходящих по вине персонала, снизилась до 46 %[2]. При этом, по данным экспертно-аналитического центра InfoWatch, подавляющее большинство (95,6 %) таких утечек носят умышленный характер[3]. Серьёзную опасность также представляют злоумышленники с высоким уровнем доступа — администраторы сетей, операционных систем, приложений, баз данных. Всё это объясняет рост интереса к мониторингу действий пользователя. С помощью систем контроля пользовательские операции проверяются на предмет их соответствия корпоративным политикам и нормативным требованиям, автоматически формируются предупреждения при нарушении политик безопасности или возникновении рисков несанкционированного доступа и деструктивных действий.

Ключевым фактором роста спроса на системы мониторинга в 2024—2025 годах стал массовый переход на удалённый и гибридный форматы работы[4]. Компании внедряют такие системы для решения управленческих задач, контроля производительности сотрудников и обеспечения информационной безопасности.

Основная функциональность и назначение

Системы контроля действий пользователя (UAM) классифицируются по нескольким основным сценариям использования, определяющим их функциональный набор:

- Учёт рабочего времени и анализ продуктивности: сбор статистики о начале и окончании рабочего дня, а также времени, проведённом в различных приложениях и на веб-сайтах.

- Визуальный контроль и мониторинг удалённых сотрудников: создание снимков экрана, запись видео и онлайн-просмотр рабочих столов для подтверждения занятости.

- Информационная безопасность и предотвращение утечек: комплексный мониторинг активности с фиксацией подозрительных действий, расследованием инцидентов и противодействием угрозам[5].

В структуре корпоративной информационной безопасности UAM-системы тесно взаимодействуют с другими классами защитных решений:

- С системами предотвращения утечек данных (DLP): функциональность UAM и DLP часто интегрируется. DLP анализирует содержимое передаваемой информации и блокирует передачу конфиденциальных данных, тогда как UAM фокусируется на контексте действий пользователя и предоставляет доказательную базу.

- С системами управления событиями безопасности (SIEM): UAM выступает в качестве источника данных, обогащая общую картину безопасности информацией о действиях конкретных пользователей для выявления сложных атак и внутренних угроз.

- С системами управления привилегированным доступом (PAM): UAM дополняет их, обеспечивая детальную запись и анализ сессий пользователей с высокими правами доступа[6].

Одним из главных способов контроля действий пользователя является мониторинг его рабочего стола. Это реализуется двумя методами: администратор может видеть всё, что отображается на экране пользователя в реальном времени, либо просматривать сохранённые скриншоты или видеозаписи действий пользователя[7][8]. Такие материалы могут использоваться как доказательства нарушения трудового договора. С технической точки зрения снятие скриншотов — достаточно простая операция.

Применение нейросетей для автоматизированного анализа видеозаписей рабочих столов позволяет выявлять аномалии в поведении, распознавать события и контролировать соблюдение регламентов. Использование искусственного интеллекта переводит мониторинг из ручного режима в проактивный[9].

Система контроля действий пользователя отслеживает запущенные приложения, фиксируя важные параметры: время запуска, время работы, длительность активности на экране и др. Это позволяет оценить эффективность использования рабочего времени и своевременно обнаружить, например, вирусную атаку, способную повредить корпоративную информацию[10]. Длительная работа сотрудника в одном приложении может свидетельствовать о затруднениях при его использовании[11]. Большинство систем позволяет блокировать запуск определённых процессов, а также завершать уже запущенные процессы удалённо[10]

В современных системах для получения списка процессов и отслеживания их жизненного цикла в реальном времени используются технологии, обеспечивающие потоковую передачу событий: механизм Event Tracing for Windows (ETW) в Windows 11 и технология eBPF в Linux[12][13]. Они пришли на смену устаревшим методам, таким как библиотека tlhelp32.h[14] в Windows и команда ps в unix-подобных системах.

Съёмные USB-носители представляют серьёзную угрозу для конфиденциальной информации[15], поэтому доступ к ним должен контролироваться системой. Большинство систем наблюдения позволяют блокировать доступ ко всем устройствам, фильтровать устройства и вести журнал использования USB-устройств, что помогает предотвратить утечки информации и заражение компьютера вирусами. В случае разрешённого доступа всё, что копируется на съёмный носитель, может автоматически сохраняться для последующего расследования нарушений.

В Windows возможны следующие методы реализации:

- Полная блокировка через реестр[16]

- Блокировка путём запрета записи в файлы %SystemRoot%\Inf\Usbstor.pnf, %SystemRoot%\Inf\Usbstor.inf[16]

- Частичная блокировка и фильтрация с использованием специализированных USB-драйверов

Для Linux и других unix-подобных систем применяются, например:

- Запрет загрузки драйвера USB-накопителя

- Передача ядру параметра nousb при загрузке системы

- Запрет монтирования устройств всем, кроме администратора

Современные системы контроля также отслеживают передачу данных через протоколы MTP (Media Transfer Protocol) и PTP (Picture Transfer Protocol), используемые в мобильных устройствах и камерах. Для их контроля применяются контентный анализ передаваемых файлов и теневое копирование для расследования инцидентов[17].[18]

Особое внимание уделяется высокоскоростным интерфейсам USB4 и Thunderbolt, которые могут предоставлять прямой доступ к оперативной памяти (DMA). Для защиты от подобных угроз применяются защита от DMA-атак на уровне ядра (Kernel DMA Protection), изолирующая подключаемые устройства, а также настройка различных уровней безопасности в BIOS/UEFI, предотвращающая автоматическое подключение несанкционированных устройств[19].[20]

Интернет — один из главных каналов утечки конфиденциальных данных[22]. Системы контроля действий пользователя отслеживают многочисленные аспекты интернет-активности:

- Мониторинг посещаемых веб-сайтов помогает выявить нецелевое использование рабочего времени, отследить поисковые запросы (например, поиск другой работы или тем, не связанных с деятельностью компании). Сохраняются URL-адреса, заголовки страниц и время их посещения. Некоторые системы позволяют в режиме реального времени просматривать открытые сайты.

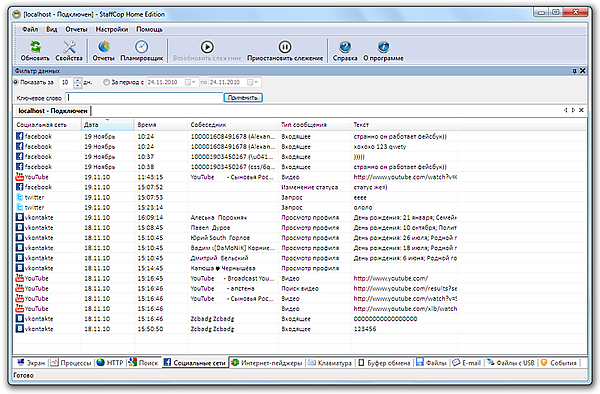

- Социальные сети. Помимо лишних затрат времени, через социальные сети может утекать конфиденциальная информация. Система может сохранять просматриваемые профили, переписку и отправляемые изображения.

- Обмен мгновенными сообщениями (IM). Для предотвращения или фиксации утечек контролируются современные мессенджеры (Telegram, WhatsApp, Slack). Перехват осуществляется с помощью агентского контроля (перехват ввода с клавиатуры, хукинг), контроля веб-версий и API-интеграции[23].

- Электронная почта. По данным Infowatch, почти 30 % утечек в первой половине 2013 года происходили через электронную почту[24]. Обычно осуществляется журналирование всех сообщений. Чаще сбор информации производится путём перехвата сообщений локального почтового клиента[25], возможен также перехват сообщений, отправляемых через web-клиенты[26].

- Облачные приложения и теневые ИТ (Shadow IT). Для выявления несанкционированных облачных сервисов применяется анализ сетевого трафика и интеграция с брокерами безопасного доступа к облаку (CASB)[27].

Технически мониторинг интернет-активности реализуется несколькими способами, однако внедрение протокола TLS 1.3 и расширения ECH усложняет анализ зашифрованного трафика, требуя применения новых подходов:

- Использование MitM-атак и анализ метаданных сетевого трафика.

- Усиление агентского мониторинга на конечных точках для перехвата данных до их шифрования или после расшифровки (включая перехват содержимого web-форм и полей ввода)[28].

Также контролируются основные локальные действия пользователя:

- Мониторинг клавиатуры. Программа фиксирует все нажатия клавиш, включая управляющие (CTRL, SHIFT и пр.), а также название окна, язык ввода и пр[29][30]. Это помогает отслеживать использование конфиденциальных данных, восстанавливать забытые пароли, а также анализировать эффективность работы, например, для стенографисток. Программы, фиксирующие нажатия клавиш, называются кейлоггерами. В Windows кейлоггеры реализуются с помощью хуков, а в unix-подобных системах с использованием функции XQueryKeymap из библиотеки Xlib.

- Буфер обмена. Система фиксирует все объекты, скопированные в буфер обмена, и сопутствующую информацию. Это помогает предотвращать утечку информации и позволяет восстановить случайно утерянные данные. В Windows для этого используется функция SetClipboardViewer[31]; в Linux — через Xlib. Существуют и платформонезависимые средства, такие как Qt.

- Действия с файлами. Фиксируются все операции с файлами (копирование, удаление, редактирование), а также приложение, с помощью которого действие совершено. Это позволяет установить, какие документы использовал сотрудник, и выявить атаки вредоносных программ. В Windows 11 такие функции реализуются с использованием драйверов мини-фильтров файловой системы (File System Minifilter Drivers), а в Linux — через API fanotify[32][33].

- Печать файлов. Принтер является каналом утечки информации: достаточно распечатанного документа, чтобы секретные сведения вынесли с предприятия. Поэтому сохраняются названия печатаемых файлов, время и дата печати. Иногда файлы сохраняются в исходном или графическом виде. В Windows для отслеживания используется Print Spooler API[34], в Linux — теневое копирование файлов печати через CUPS.

В современных системах контроля действий пользователя (UAM) применяется интеграция с технологиями машинного обучения и поведенческого анализа пользователей и сущностей (UEBA)[35][36].

Принцип работы интегрированных аналитических технологий включает следующие этапы:

- Сбор данных: UAM-системы выступают источником информации, фиксируя детальные сведения о действиях (запуск приложений, работа с файлами, сетевая активность).

- Создание базового профиля: алгоритмы машинного обучения формируют модель нормального поведения для каждого пользователя и сущности, учитывая типичное время работы, используемые ресурсы и объёмы передаваемых данных[35].

- Выявление отклонений (аномалий): система анализирует цепочки действий и фиксирует существенные отклонения от устоявшегося профиля.

Подобный подход обеспечивает эффективное обнаружение сложных инсайдерских угроз и скомпрометированных учётных записей, которые трудно выявить с помощью традиционных систем мониторинга, основанных на жёстких правилах[36].

Юридическое регулирование

Работодатель, использующий программы для мониторинга, в первую очередь ориентирован на обеспечение информационной безопасности компании и эффективный контроль использования ресурсов и рабочего времени сотрудников. Тем не менее, такая деятельность может вызывать недовольство персонала, так как Конституция Российской Федерации защищает право на частную собственность (ст. 8, 35), неприкосновенность частной жизни (ч. 1 ст. 23), тайну переписки, переговоров и сообщений; ограничения этих прав возможны только на основании судебного решения (ч. 2 ст. 23). Законодательство категорически запрещает внедрение негласных способов наблюдения работодателем за сотрудниками. Тайное наблюдение относится к оперативно-розыскным мероприятиям, возможным только для специализированных государственных органов, перечисленных в ст. 13 Федерального закона от 12.08.1995 №144-ФЗ «Об оперативно-розыскной деятельности»[37]. Поскольку могут возникать конфликты между работником и работодателем, важно установить баланс интересов. При возникновении спора работники могут обвинить работодателя в незаконности его действий. Чтобы избежать подобных проблем, работодателю необходимо знать свои права и законы, включая, например, Гражданский кодекс РФ, статью 1470 (секрет производства) — исключительное право на служебный секрет производства, созданный работником в связи с выполнением служебных обязанностей, принадлежит работодателю.

Трудовой кодекс РФ (статья 15) определяет: трудовые отношения — это отношения, основанные на соглашении между работником и работодателем о выполнении работником за плату трудовой функции, подчинении правилам внутреннего трудового распорядка. Во избежание юридических недоразумений трудовой договор должен быть дополнен следующими пунктами:

- разглашение сведений, составляющих коммерческую или иную тайну, является должностным преступлением;

- использование телефона, факса, электронной почты, доступа в Интернет допустимо только для служебных целей;

- работник даёт согласие на проверку исполнения указанных пунктов всеми доступными средствами.

С юридической точки зрения данных мер достаточно для законного использования систем контроля действий пользователя. Однако вопрос о правомерности прослушивания разговоров и контроля интернет-переписки более сложный, и даже эти меры не защищают от всех возможных юридических конфликтов. По трудовому законодательству, работодатель может собирать только сведения, имеющие отношение к служебным обязанностям работника. Проблема в том, что при коммуникации затрагиваются и личные темы, а собеседники работника обычно согласия на сбор данных не дают. Для снижения риска целесообразно ограничивать контроль только исходящими сообщениями сотрудников.

Для легитимного внедрения систем контроля работодателю необходимо разработать и утвердить комплекс локальных нормативных актов (ЛНА): Положение о контроле за деятельностью работников, Правила внутреннего трудового распорядка (ПВТР) и Положение о защите персональных данных[38]. Согласно Федеральному закону «О персональных данных» (152-ФЗ), работодатель обязан получить от каждого сотрудника отдельное письменное согласие на обработку его данных[39].

Скрытое наблюдение за сотрудниками является незаконным. За нарушение законодательства о персональных данных предусмотрена административная ответственность по ст. 13.11 КоАП РФ (штрафы могут достигать 1,5 млн рублей за повторное нарушение)[40], а за незаконный сбор сведений о частной жизни — уголовная ответственность по ст. 137 УК РФ[41].

Судебная практика, включая позицию Верховного Суда РФ, указывает на необходимость строгого разделения личной и служебной переписки: работодатель не вправе контролировать личную переписку сотрудника даже при использовании рабочего оборудования. При этом суд подчёркивает, что именно работодатель выступает оператором персональных данных и несёт ответственность за их защиту и возможные утечки[42].