WEP

WEP (Wired Equivalent Privacy; эквивалентная проводной защита приватности) — устаревший алгоритм защиты беспроводных сетей стандарта 802.11. Он был представлен как часть первоначального стандарта IEEE 802.11, утверждённого в 1997 году. Задачей WEP было обеспечить уровень безопасности и приватности, сопоставимый с традиционной проводной локальной сетью[1]. WEP можно узнать по ключу длиной 10 или 26 шестнадцатеричных знаков (40 или 104 бита); он широко использовался и часто предлагался пользователю первым способом защиты в настройках роутера[2][3]. После раскрытия серьёзной уязвимости алгоритма в 2001 году[4]. WEP перестал считаться безопасным средством для беспроводных соединений, при этом большинство аппаратных устройств Wi-Fi с поддержкой только WEP-шифрования не могли быть обновлены для повышения защищённости. Некоторые из уязвимостей WEP были устранены в WEP2, но и этот вариант оказался небезопасен, не получил широкого распространения и не был стандартизирован[5].

В 2003 году Wi-Fi Alliance объявил, что WEP и WEP2 заменены протоколом WPA. В 2004 году, с принятием полного стандарта 802.11i (WPA2), IEEE официально объявил оба варианта WEP (WEP-40 и WEP-104) устаревшими[6]. WPA унаследовал некоторые дизайн-ограничения WEP, что повлияло на надёжность шифрования.

WEP был единственным протоколом шифрования для устройств 802.11a и 802.11b, выпущенных до появления стандарта WPA, который изначально поддерживался только устройствами 802.11g. Позднее часть устройств 802.11b получила обновления прошивки или программного обеспечения, обеспечившие поддержку WPA, а новые устройства оборудовались ей изначально[7].

История

WEP был утверждён как стандарт защиты Wi-Fi 17 сентября 1999 года. Первые версии WEP не отличались высокой стойкостью даже по меркам своего времени — из-за действовавших в США ограничений на экспорт криптографических технологий производители вынуждены были ограничивать шифрование только 64 битами. После снятия ограничений длина ключа была увеличена до 128 бит. Несмотря на появление WEP с ключами 256 бит, наиболее распространённой реализацией стал 128-битный вариант[8].

Технические особенности шифрования

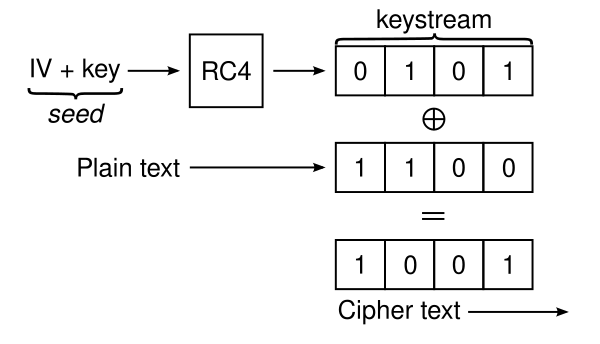

WEP был включён в качестве компонента приватности в исходный стандарт IEEE 802.11[9] от 1997 года[10][11]. Для конфиденциальности WEP использует потоковый шифр RC4[12], а для контроля целостности — контрольную сумму CRC-32[13]. Стандарт был признан устаревшим в 2004 году и документируется в актуальной редакции стандарта[14].

Стандартный WEP с ключом 64 бита использует 40-битный ключ (WEP-40), к которому добавляется 24-битный инициализационный вектор (IV) для формирования ключа RC4. На момент разработки стандарта экспортные ограничения правительства США по криптографическим технологиям ограничивали длину ключа. После снятия ограничений производители внедрили расширенный 128-битный WEP с длиной ключа 104 бита (WEP-104).

Ключ 64-битного WEP обычно вводится в виде строки из 10 шестнадцатеричных (0-9, A-F) символов; каждый символ кодирует 4 бита, что даёт 40 бит; плюс 24-битный IV — итого 64 бита. Большинство устройств также позволяют ввести ключ как 5 символов ASCII, каждый из которых преобразуется в 8 бит (5×8+24=64). Однако это ограничение позволяет использовать только печатные символы, что резко снижает пространство возможных ключей.

Ключ 128-битного WEP обычно вводится как строка из 26 шестнадцатеричных символов, что составляет 104 бита, а с добавлением 24-битного IV — 128 бит. Допускается и ввод 13 ASCII-символов, что даёт аналогичную битность (13×8+24=128).

Существуют также системы WEP с ключами 152 и 256 бит (как правило, у отдельных производителей). Аналогичным образом часть битов (24) используется для IV, а оставшаяся часть (128 или 232) — для основного ключа защиты. Обычно такие ключи задаются как 32 или 58 шестнадцатеричных символов, либо 16 или 29 ASCII-символов.

Аутентификация

В WEP возможно применение двух методов аутентификации: открытой (Open System authentication) и общей секретной фразы (Shared Key authentication).

В режиме Open System клиент WLAN не предъявляет точки доступа никаких данных для проверки при аутентификации — любой клиент может пройти аутентификацию и попытаться подключиться, фактически никакая аутентификация не происходит. После этого для шифрования кадров данных используются ключи WEP. Клиент должен знать правильные ключи.

В Shared Key аутентификации используется секретный ключ WEP в четырёхэтапном протоколе «вызов-ответ»:

- Клиент инициирует запрос аутентификации к точке доступа.

- Точка доступа отправляет открытый (незашифрованный) вызов.

- Клиент шифрует текст вызова, используя сконфигурированный WEP-ключ, и отправляет его обратно.

- Точка доступа расшифровывает ответ; если результат совпадает с исходным текстом вызова, возвращается подтверждение.

После аутентификации ключ WEP используется для шифрования трафика с помощью RC4.

На первый взгляд Shared Key выглядит безопаснее, однако на практике ситуация обратная: злоумышленник, перехватывая кадры с вызовом при обмене, может вычислить поток ключей, используемых для рукопожатия[15]. В результате с использованием общего ключа (Shared Key authentication) данные перехватываются и расшифровываются даже проще, чем при открытой аутентификации. Если главной задачей является сохранение приватности, более предпочтительно использовать Open System authentication, однако это открывает любую WLAN для подключения любым пользователям. Оба механизма считаются слабыми; Shared Key считается устаревшим и заменён WPA/WPA2.

Недостаточная безопасность

Поскольку RC4 является потоковым шифром, использование одного и того же ключа при нескольких IV чревато повтором. IV (инициализационный вектор) передаётся в открытом виде и призван предотвратить повторы, но при длине 24 бита это не гарантируется на перегруженной сети: вероятность дублирования становится 50 % уже после 5000 переданных пакетов. Способ интеграции IV открыл WEP для атак с родственными ключами.

В августе 2001 года Скотт Флюрер, Ицик Мантиc и Ади Шамир опубликовали криптоанализ WEP[4], в котором указали, как уязвимости RC4 и IV приводят к пассивной атаке, позволяющей захватить ключ RC4 после перехвата достаточного количества пакетов. В зависимости от трафика это возможно за одну минуту. При недостаточном количестве пакетов атакующий может стимулировать дополнительные передачи, чтобы ускорить подбор ключа. Атака была быстро реализована, появились автоматизированные инструменты. Используя стандартный ПК, обыкновенное оборудование и свободно распространяемое ПО (например, aircrack-ng), можно за несколько минут вскрыть любой ключ WEP.

Работа Cam-Winget и соавторов[16] выявила различные недостатки WEP, в том числе:

- возможность не использовать WEP вовсе (он был опционален), — на практике многие его не активировали;

- общий секретный ключ для всех пользователей приводил к осложнениям при его утечке и подталкивал к игнорированию компрометаций.

В 2005 году группа Федерального Бюро Расследований США продемонстрировала взлом защищённой WEP сети за три минуты с помощью общедоступных средств[17]. Андреас Кляйн опубликовал криптоанализ RC4, показавший дополнительные корреляции между потоком RC4 и ключом, ранее не учтённые, и пригодные для взлома WEP в данной схеме использования.

В 2006 году Биттау, Хэндли и Лэйки показали[2], что сам протокол 802.11 позволяет реализовать атаки на WEP, ранее считавшиеся непрактичными. После перехвата одного пакета злоумышленник может быстро передавать собственные данные, используя специально сформированные пакеты для расшифровки содержимого. Если Wi-Fi сеть подключена к Интернету, злоумышленник может использовать фрагментацию протокола 802.11 для модификации заголовков и передачи перехваченной информации через точку доступа, позволяя расшифровать трафик WEP в реальном времени уже через минуту после первого перехвата.

В 2007 году Эрик Тевс, Андрей Пышкин и Ральф-Филипп Вайнманн усовершенствовали атаку Кляйна и адаптировали её для WEP[18], что позволило вскрывать 104-битный ключ WEP с вероятностью 50 % по 40 тыс. захваченных пакетов; 80 % по 60 тыс.; 95 % по 85 тыс. Используя активные техники (например, деаутентификация Wi-Fi, повторная инъекция ARP), 40 тыс. пакетов удаётся получить за минуту, а перебор ключа занимает около 3 секунд на процессоре Pentium-M 1,7 ГГц и требует 3 МБ ОЗУ. Для 40-битных ключей успех ещё выше.

С 2008 года Payment Card Industry Security Standards Council (PCI SSC) запретил использование WEP для обработки платёжных карт с 30 июня 2010 года, а внедрение новых систем с WEP — с 31 марта 2009. Использование WEP сыграло роль во взломе корпоративной сети TJ Maxx[19].

Атака Caffe Latte — способ компрометации WEP даже вне радиуса действия сети. Используя особенности стека беспроводных соединений Windows, атакующий может получить WEP-ключ удалённого клиента[20]. Выслав жертве большой поток зашифрованных ARP-запросов и используя недостатки Shared Key authentication и модификации сообщений в 802.11 WEP, злоумышленник может получить WEP-ключ за 6 минут[21].

Меры противодействия

Безопасную передачу данных по незащищённой сети можно организовать, используя защищённые туннелированные протоколы (например, IPsec, SSH). Однако для восстановления защищённости самой беспроводной сети были разработаны прямые заменители WEP.

Рекомендуемое решение проблем WEP — переход на WPA2. WPA был промежуточной мерой для устаревшего оборудования, не поддерживавшего WPA2. Оба стандарта заметно надёжнее WEP[22]. Некоторые старые точки доступа могут потребовать обновления прошивки или замены для поддержки WPA/WPA2. WPA был изначально промежуточным, программно реализуемым средством до появления новых аппаратных решений[23]. Однако протокол TKIP (основа WPA) также был признан устаревшим с выходом стандарта 802.11-2012[24].

Этот временный вариант доработки появился в ранних версиях черновика 802.11i. Он реализовывался на некотором (но не на всём) оборудовании, не поддерживавшем WPA/WPA2, и расширял размер IV и ключей до 128 бит[9]. Предполагалось устранить дублирование IV и повысить сопротивляемость перебору ключей.

Впоследствии выяснилось, что фундаментальные недостатки WEP не ограничиваются размером IV или ключей, требуя более глубоких изменений. Оригинальный алгоритм и термин WEP2 были отвергнуты, а увеличенные размеры ключа были реализованы в TKIP (WPA).

WEPplus (или WEP+) — проприетарное расширение WEP от Agere Systems (ранее дочерняя компания Lucent Technologies), направленное на устранение «слабых IV»[25]. Для эффективности технология требуется на обеих сторонах соединения, что ограничивает область применения. Кроме того, она не защищает от повторных атак и позднейших статистических методов, не использующих слабые IV.

Dynamic WEP — комбинированная технология на базе 802.1x и расширяемого протокола аутентификации. Dynamic WEP динамически меняет ключи WEP, поддерживается у ряда производителей (например, 3Com).

Принцип динамической смены ключей реализован в WPA (TKIP), но не во фреймворке WEP.

Примечания

Литература

- К. Бентон. Развитие защиты беспроводных сетей 802.11, 18 апреля 2010 The Evolution of 802.11 Wireless Security (англ.). homes.soic.indiana.edu. Дата обращения: 12 июня 2024. Архивировано 2 марта 2016 года.