Эксфильтрация данных

Эксфильтрация данных (англ. data exfiltration) — это несанкционированная передача данных с компьютера, осуществляемая вредоносным программным обеспечением и/или злоумышленником. Данное явление также именуется экструзией данных или экспортом данных. Эксфильтрация данных рассматривается как одна из форм кражи данных. С 2000 года многочисленные случаи эксфильтрации данных существенно подорвали доверие потребителей, рыночную стоимость компаний, их интеллектуальную собственность, а также национальную безопасность стран по всему миру[1].

Типы эксфильтрируемых данных

В некоторых сценариях эксфильтрации может быть похищен большой объём агрегированных данных. Однако зачастую злоумышленников интересуют определённые типы информации. К числу наиболее часто атакуемых данных относятся:

- Имена пользователей, связанные пароли и другая информация, связанная с аутентификацией в системе[1]

- Сведения, связанные с принятием стратегических решений[1]

- Криптографические ключи[1]

- Персональная финансовая информация[2]

- Номера социального страхования и иная персонально идентифицируемая информация (PII)[2]

- Почтовые адреса[2]

- Инструменты для взлома Агентства национальной безопасности США[2]

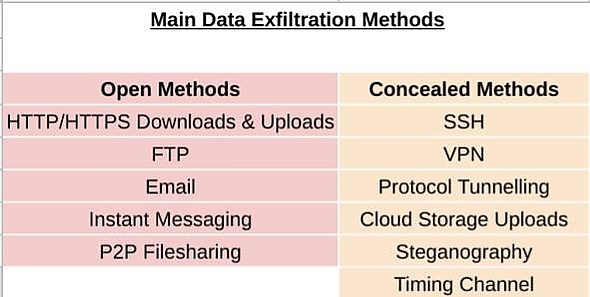

Техники

Для эксфильтрации данных злоумышленники применяют различные техники. Выбор метода зависит от ряда факторов. Если атакующий имеет или может легко получить физический либо привилегированный удалённый доступ к серверу с нужными данными, вероятность успеха возрастает. К примеру, системный администратор может внедрить и затем запустить вредоносное ПО, передающее данные на внешний сервер управления и контроля, не вызывая подозрений[1]. Аналогично, при наличии физического административного доступа возможно похищение сервера с целевыми данными, либо, чаще, копирование данных на DVD или USB-накопитель.[3] Во многих случаях злоумышленники не имеют физического доступа к системам. Тогда они могут скомпрометировать учётные записи пользователей в приложениях для удалённого доступа, пользуясь базовыми паролями производителя или слабыми паролями. В 2009 году в ходе анализа 200 атак эксфильтрации данных в 24 странах специалисты SpiderLabs обнаружили, что в 90 % случаев удавалось взломать учётные записи в приложениях для удалённого доступа даже без применения перебора паролей. Получив такой уровень доступа, злоумышленник может переместить целевые данные на внешние устройства[3].

Кроме того, существуют более изощрённые методы эксфильтрации данных. Некоторые техники позволяют скрываться от сетевых систем защиты. Например, с помощью межсайтового скриптинга (XSS) можно эксплуатировать уязвимости веб-приложений для утечки конфиденциальной информации. Также возможна передача данных по временным каналам (timing channel) — небольшими пакетами с определёнными интервалами, что делает такую эксфильтрацию ещё менее заметной для средств защиты.[4]

Меры противодействия

Для защиты сетевой инфраструктуры от эксфильтрации данных применяют различные меры. Как правило, наиболее эффективны три ключевые категории мер:

К примеру, к детективным мерам относится внедрение систем обнаружения и предотвращения вторжений и регулярный мониторинг сетевых сервисов для контроля за запуском только разрешённых служб[3]. При обнаружении подозрительных процессов следует своевременно провести расследование и принять необходимые меры. Превентивные меры включают внедрение и поддержку систем управления доступом, использование методов обмана, а также шифрование данных в процессе обработки, передачи и хранения. Инвестигативные меры охватывают судебную экспертизу инцидентов и противодействие разведывательной деятельности[4].

Примечания

Литература

- Vulnerabilities in Smart Card Security and their Countermeasures Vulnerabilities in Smart Card Security and their Countermeasures (англ.). Dartmouth ISTS. Дата обращения: 1 июля 2018. Архивировано 24 октября 2018 года.

- Data exfiltration defense (англ.). SC Magazine. Дата обращения: 1 июля 2018.

- Блоги, новости и аналитика по эксфильтрации данных на сайте Gurucul