Операционная безопасность

Операционная безопасность (англ. Operations Security, OPSEC, также операционная или эксплуатационная безопасность) — это понятие, введённое вооружёнными силами Соединённых Штатов во время Вьетнамской войны. Оно представляет собой процесс, направленный на выявление критически важной информации, с целью определения, могут ли действия дружественной стороны быть замечены разведкой противника, а также на оценку того, пригодны ли собранные противником сведения для его успешных действий. Далее предпринимаются меры, позволяющие устранить или снизить возможность эксплуатации полученной противником критической информации о дружественных силах. Основная задача операционной безопасности — обеспечить необходимый уровень скрытности военных операций, не допустить раскрытия потенциальному противнику данных о перемещениях, возможностях, намерениях и уязвимостях дружественных сил[1].

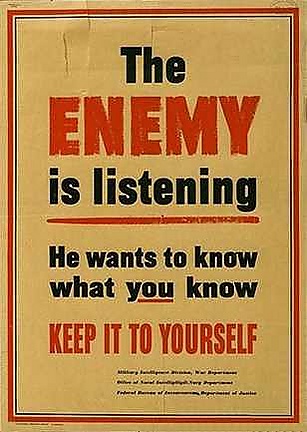

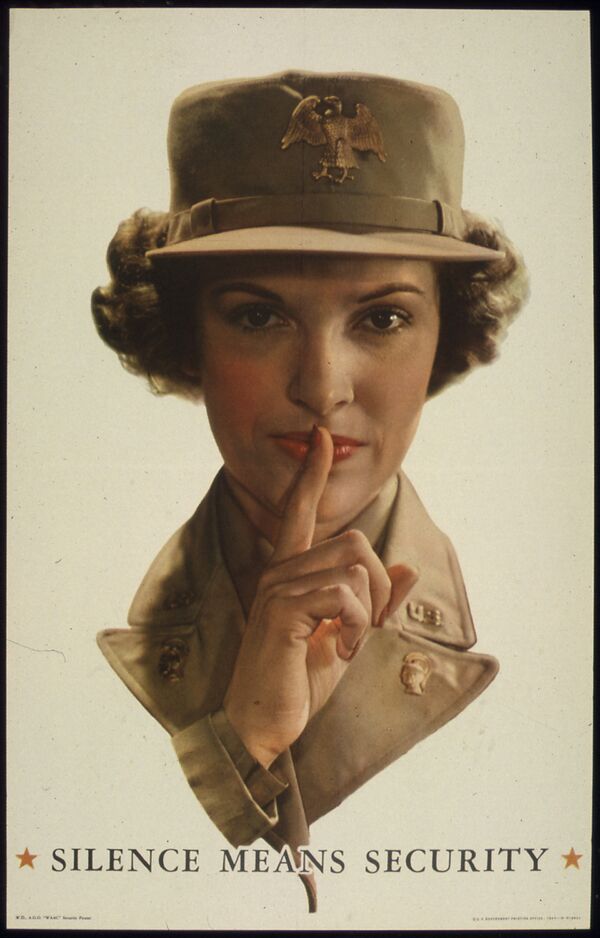

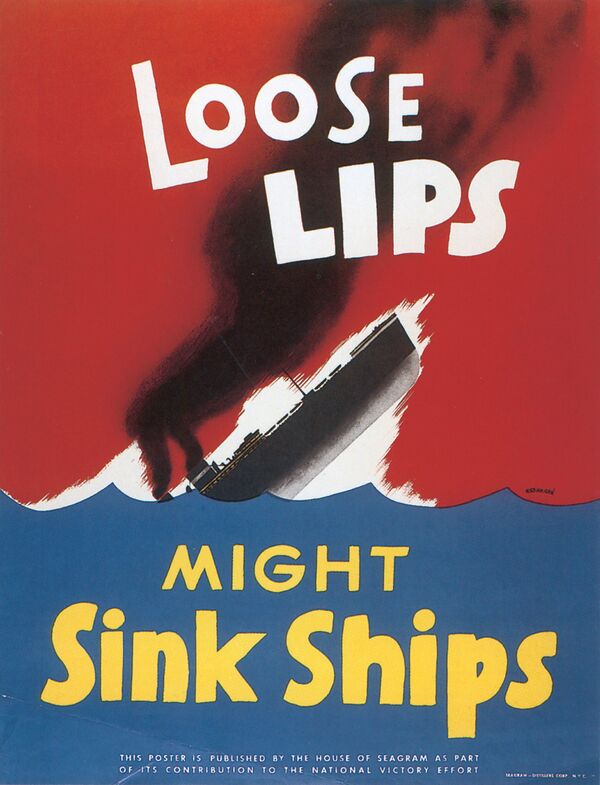

В более широком смысле операционная безопасность рассматривается как процесс защиты отдельных информационных элементов, которые при объединении могут дать целостную картину (так называемый эффект агрегации). Операционная безопасность нацелена на охрану информации, считающейся критически важной для выполнения задач военачальниками, руководством, управляющими лицами или другими органами принятия решений. В рамках процесса разрабатываются контрмеры, включающие как технические, так и нетехнические меры — например, использование программного обеспечения для шифрования электронной почты, принятие мер против перехвата (разведдеятельности), принятие во внимание детализации на фотографиях (фоновые детали), а также осторожность при обсуждении информации о деятельности или структуре подразделения в социальных сетях.

Процессы

Операционная безопасность — это итеративный процесс, состоящий из пяти этапов, позволяющих организации определить, какие именно сведения требуют защиты, и предпринимать соответствующие меры.

- Идентификация критически важной информации: к ней относятся сведения о намерениях, ресурсах и деятельности дружественных сил, позволяющие противнику планировать и эффективно нарушать операции. Армейский регламент США 530-1 выделяет четыре основные категории критической информации, объединённых в аббревиатуру CALI: ресурсы (Capabilities), деятельность (Activities), ограничения (Limitations, включая уязвимости) и намерения (Intentions)[2]. На этом этапе составляется список критически важной информации (CIL), что позволяет концентрировать ресурсы организации на защите по-настоящему ценных данных, а не на всеобъемлющей защите любых конфиденциальных сведений. Примерами могут быть: графики переброски войск, сведения внутреннего пользования, детали охранных мер и др.

- Анализ угроз: угрозу представляет противник — любой человек или группа, способные попытаться нарушить или скомпрометировать деятельность дружественных сил. Угрозу оценивают по намерениям и возможностям противника; чем выше их сочетание, тем выше степень угрозы. Для этого этапа используются различные источники, такие как разведка, правоохранительные органы и OSINT.

- Анализ уязвимостей: на этом этапе анализируются все аспекты запланированной операции с целью выявления возможных OPSEC-индикаторов, которые могут раскрыть критическую информацию, и сопоставляются с возможностями выявленных ранее сборщиков разведданных противника. Угроза — это сила противника, уязвимость — слабость дружественной стороны.

- Оценка риска: определяются возможные контрмеры для каждой выявленной уязвимости; затем проводится выбор конкретных OPSEC-мер по результатам анализа риска командованием и штабом. Риск рассчитывается с учетом вероятности утечки критической информации и последствий, если утечка произойдёт. Вероятность базируется на размере угрозы и уровне уязвимости.

- Реализация выбранных OPSEC-мер: командование внедряет соответствующие меры, предусмотренные анализом рисков, либо включает их в планы на будущие операции. Контрмеры должны постоянно отслеживаться и актуализироваться для отражения изменения угроз[1]. Согласно регламенту США 530-1[2], под «мерами» понимаются три категории: «контроль действий» (Action Control — контроль собственных поступков), «контрмеры» (противодействие разведке противника) и «контранализ» (создание трудностей для аналитиков противника при прогнозировании действий дружественных сил).

OPSEC-оценка — это официальное применение процесса операционной безопасности к конкретной операции или деятельности экспертной междисциплинарной группой. Такие оценки помогут определить, нужны ли дополнительные меры OPSEC, либо следует скорректировать существующие[3]. Планировщики OPSEC, тесно взаимодействуя с персоналом по связям с общественностью, должны вырабатывать элементы информации дружественной стороны (EEFI), препятствующие возможному случайному разглашению критической информации в публичных выступлениях или публикациях[4]. Термин EEFI постепенно заменяется термином «критическая информация» для унификации понятий среди различных ведомств.

История

В 1966 году американский адмирал Улисс Шарп собрал междисциплинарную группу по вопросам безопасности для изучения провалов некоторых боевых операций во время Вьетнамской войны. Эта работа получила название «Операция Пурпурный дракон» и включала сотрудников Агентства национальной безопасности и Министерства обороны США[5].

По завершении работы команда оформила свои рекомендации и обозначила процесс термином «operational security» («операционная безопасность»), чтобы различать его с существующими подходами и обеспечить координацию действий между ведомствами[6].

В 1988 году президент Рональд Рейган подписал директиву NSDD 298 (англ. National Security Decision Directive — «Директива о национальной безопасности»), установившую национальную программу операционной безопасности и назначившую директора Агентства национальной безопасности ответственным за межведомственную OPSEC-координацию. Этим же документом была учреждена межведомственная группа поддержки OPSEC (IOSS)[7].

Использование в международной и частной сферах

Хотя изначально операционная безопасность разрабатывалась как военная методология США, этот подход был принят во всём мире как в военных, так и в частных секторах. В 1992 году НАТО добавила OPSEC в свой официальный глоссарий терминов[8].

Частный сектор также использует принципы операционной безопасности для защиты от конкурентной разведки[9].

Компании по безопасности и информационным технологиям, как в военной, так и в гражданской сферах, зачастую требуют наличия у сотрудников соответствующей OPSEC-квалификации. Чаще всего — полученной через военные или государственные организации:

- Элемент поддержки OPSEC армии США[10]

- Группа поддержки OPSEC военно-морских сил США[11]

- Группа поддержки OPSEC Корпуса морской пехоты США[12]

- Группа поддержки OPSEC ВВС США

- Офис политики и управления безопасностью Береговой охраны США[13]

- Объединённый элемент поддержки OPSEC

- Межведомственная группа поддержки OPSEC[14].

Другие меры, влияющие на операционную безопасность

Примечания

Литература

- “Bin Laden Trail 'Stone Cold'”. Washington Post [англ.]. Дата обращения 2024-06-15.

- “After a Decade at War With West, Al-Qaeda Still Impervious to Spies”. Washington Post [англ.]. Дата обращения 2024-06-15.

Ссылки

- Официальный OPSEC-сайт правительства США

- Ассоциация специалистов по операционной безопасности

- Национальная директива по операционной безопасности 298

- Purple Dragon, происхождение и развитие программы OPSEC в США, Агентство национальной безопасности, 1993.

- Операционная безопасность (JP 3-13.3) (PDF) — доктрина операционной безопасности Министерства обороны США.

- Как проводить оценку OPSEC