Кибер kill chain

Кибер kill chain (англ. cyber kill chain, буквальный перевод: «цепочка кибератаки») — это последовательность этапов, которые проходят злоумышленники при совершении кибератак[2]. Компания Lockheed Martin адаптировала военное понятие «kill chain» (цепочка уничтожения) для нужд информационной безопасности, применяя его как модель описания вторжений в компьютерные сети[3]. Модель кибер kill chain частично принята в сообществе специалистов по информационной безопасности[4], однако её универсальность ставится под сомнение: критики отмечают фундаментальные недостатки модели[5].

Фазы атаки и контрмеры

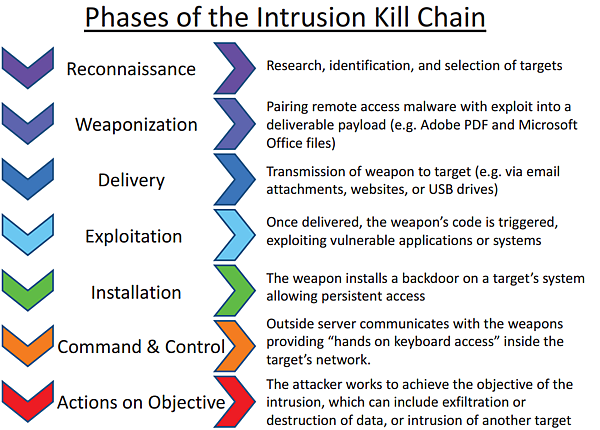

В 2011 году специалисты по информатике из корпорации Lockheed Martin представили новый каркас или модель «цепочки прерывания вторжений» (intrusion kill chain) для защиты компьютерных сетей[6]. Они определяли атаки как процессы, протекающие по фазам, на каждой из которых возможно проведение защитных мероприятий. С тех пор организации, занимающиеся безопасностью данных, используют кибер kill chain для структурирования фаз кибератак[7].

Кибер kill chain отражает основные фазы атаки: от начального разведывательного этапа до конечной цели — эксфильтрации данных[8]. Помимо описания этапов, kill chain может использоваться как управленческий инструмент для совершенствования сетевой защиты. Согласно Lockheed Martin, злоумышленнику необходимо последовательно проходить следующие фазы модели:

- Разведка: злоумышленник выбирает цель, собирает о ней сведения и ищет уязвимости в целевой сети.

- Вооружение: создание эксплойта или программы (вредоносное ПО) (например, компьютерный вирус или червь), предназначенной для использования одной или нескольких уязвимостей.

- Доставка: передача эксплойта объекту атаки (например, через вложения электронной почты, веб-сайты или USB-носители).

- Эксплуатация: активация кода вредоносной программы и выполнение действий по эксплуатации выявленной уязвимости.

- Установка: установка вредоносной программы (например, бэкдора), обеспечивающей злоумышленнику точки доступа.

- Управление и контроль: вредоносное ПО предоставляет злоумышленнику устойчивый («ручной») доступ к целевой сети.

- Достижение цели: реализация конечных задач — эксфильтрация данных, их удаление или шифрование для вымогательства (ransomware).

Для этих фаз возможны следующие защитные меры[9]:

- Обнаружить: выявить наличие злоумышленника.

- Запретить: предотвратить несанкционированный доступ и утечку информации.

- Прервать: остановить или перенаправить исходящий (к атакующему) трафик.

- Ослабить: снизить эффективность управления и контроля атаки.

- Ввести в заблуждение: запутать систему управления и контроля злоумышленника.

- Содержать: изменить сегментацию сети для изоляции угрозы.

В исследовании Сената США по поводу утечки данных в Target Corporation в 2013 году анализ проводился на основе kill chain от Lockheed Martin: были выявлены этапы, где защитные меры не сработали и атака продолжилась[10].

Альтернативы

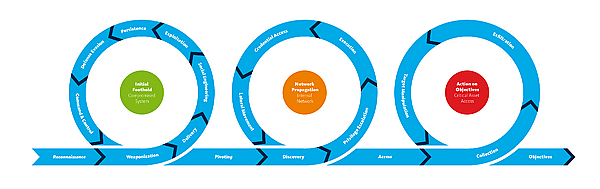

Различные организации строят собственные варианты kill chain для моделирования различных угроз. Компания FireEye предложила линейную модель, подобную lockheed-martin’овской, но с акцентом на устойчивость угроз: цепочка не обязательно завершается после одного цикла[11]:

- Разведка: первоначальный этап, когда злоумышленник собирает информацию об интересующей системе или сети (поиск уязвимостей, исследование точек входа, определение ценных целей внутри организации).

- Первичное проникновение: получение злоумышленником доступа в целевую систему (эксплуатация уязвимостей, социальная инженерия, прочие методы).

- Установка бэкдора: после первичного проникновения злоумышленник создаёт бэкдор или иную точку устойчивого входа; это позволяет повторно проникать даже после устранения первой компрометации.

- Получение учётных данных: при наличии foothold злоумышленник может попытаться похитить учётные данные пользователей (кейлоггеры, фишинг или эксплуатация слабой аутентификации).

- Установка дополнительных утилит: злоумышленники могут внедрять на скомпрометированную систему различные инструменты или вредоносное ПО для дальнейшего контроля, движения или сбора данных (трояны, кейлоггеры и пр.).

- Эскалация привилегий / Латеральное перемещение / Экфильтрация данных: злоумышленник повышает права, движется по сети к более ценным системам, выводит собранную информацию.

- Поддержание присутствия: устойчивое закрепление во внутренней среде с регулярным обходом мер обнаружения, обновлением инструментов и адаптацией к противодействию.

Критика

Среди основных замечаний к модели кибер kill chain от Lockheed Martin — то, что начальные фазы происходят за пределами защищаемой сети, из-за чего их трудно выявлять и предотвращать[12]. Кроме того, отмечается, что методология способствует фокусу на традиционной периметровой защите и предотвращении вредоносного ПО[13]. Ряд исследователей подчёркивают, что классическая kill chain не подходит для моделирования угроз со стороны инсайдеров[14]. Поскольку атаки могут исходить и с внутреннего периметра, организации должны строить сценарии и под внутренние угрозы: «каждого атакующего необходимо рассматривать как потенциального инсайдера»[15].

Унифицированная kill chain

Унифицированная kill chain была предложена в 2017 году исследователем Полом Полсом совместно с Fox-IT и Лейденским университетом для устранения критики классической kill chain, объединив модели Lockheed Martin и фреймворк ATT&CK корпорации MITRE (оба восходят к модели «Войти, удержаться и действовать» Джеймса Таббервилля и Джо Веста). Унифицированная цепочка представляет собой упорядоченный набор из 18 уникальных фаз, которые могут возникать в кибератаке «от начала до конца» — как вне сети, так и внутри защищаемой инфраструктуры. Такой подход помогает покрывать слабые места классических моделей и нивелирует «вневременной» характер тактик ATT&CK. Унифицированная kill chain позволяет анализировать, сопоставлять и строить защиту от комплексных атак типа APT[16]. В 2021 году опубликован последующий технический отчёт по унифицированной модели[17].

Примечания

Литература

- Skopik, Florian; Pahi, Timea (2020). “Under false flag: using technical artifacts for cyber attack attribution”. Cybersecurity [англ.]. 3 (1): 8. DOI:10.1186/s42400-020-00048-4. ISSN 2523-3246.