DMZ (компьютерные сети)

DMZ (англ. demilitarized zone; в переводе «зона демилитаризации») — это физическая или логическая подсеть, содержащая и предоставляющая доступ к определённым сервисам из недоверенной внешней сети, такой как Интернет. Назначение DMZ — защита локальной сети (LAN) организации[1].

Описание

Термин заимствован из военной и геополитической сферы: зона демилитаризации — это область между государствами, где запрещены любые военные операции и которая считается «ничейной» территорией[1]. В сфере информационных технологий DMZ функционирует как узкая пограничная сеть, расположенная между Интернетом и внутренней сетью организации. DMZ добавляет дополнительный уровень безопасности корпоративной локальной сети: внешние узлы могут получить доступ только к специально выделенным сервисам без угрозы внутренней инфраструктуре[2]. При успешной атаке на сервер или компьютер в этой зоне компрометация не распространяется на остальные компоненты сети[2]. Для внешних пользователей DMZ представляет собой своего рода «тупиковую улицу» — туда можно попасть, но пройти дальше нельзя.

Размещение сервисов в DMZ распространено, когда они должны быть доступны как внутренним, так и внешним пользователям (например, почтовые серверы, Web-серверы, DNS-серверы). Это снижает риски для внутренней инфраструктуры при потенциальных атаках на такие сервисы[2].

DMZ формируется посредством отдельных политик безопасности на одном или нескольких межсетевых экранах. Обычно firewall'ы контролируют трафик между серверами DMZ, внутренними и внешними клиентами. Соединения из внешних сетей в DMZ, как правило, регулируются с помощью разновидности трансляции сетевых адресов (NAT) — так называемого перенаправления портов (port forwarding/port mapping), реализуемого на firewall-настройках типа packet filter[3]. DMZ защищает только от внешних атак и не предотвращает внутренние угрозы, такие как прослушка трафика (сниффинг) или spoofing.

Сервисы

В DMZ размещают любые сервисы, доступные как внутренним, так и внешним пользователям. Наиболее часто встречаются web-серверы, почтовые серверы, FTP-серверы и DNS-серверы.

Web-серверы, размещённые в DMZ, иногда взаимодействуют с внутренними базами данных. В целях безопасности возможно выделение отдельной, строго контролируемой зоны (иногда называют CMZ — «классифицированная зона демилитаризации»), предназначенной в основном для web-серверов и подобных сервисов, обслуживающих публичный доступ[4]. СУБД в такой концепции располагаются вне публичной зоны. Как правило, web-сервер не должен иметь прямого доступа к внутренней базе данных — рекомендуется связать их через application-level firewall, что добавляет уровень защиты, но усложняет инфраструктуру[2]. Один из недостатков такой схемы — невозможность прямой работы с файлами и веб-контентом для локальных пользователей (например, через сетевые папки); приходится использовать протоколы типа FTP для загрузки/выгрузки файлов[5].

Так как почтовые сообщения пользователей обычно конфиденциальны, их хранят на внутренних серверах, недоступных из Интернета. Для взаимодействия с внешними почтовыми системами в DMZ размещают вспомогательный сервер, принимающий входящую почту и пересылающий её на основной внутренний сервер[2][3]. Это позволяет осуществлять предварительную проверку (антивирусная, песочница и пр.) до получения писем внутренними пользователями.

В DMZ могут располагаться различные комбинции DNS-серверов. Если используется единый пул для внутренней и внешней зон, его размещают в DMZ, чтобы минимизировать прямой доступ из Интернета во внутреннюю сеть. Надёжнее два независимых комплекта DNS — внутренний и внешний, последний находится в DMZ и обслуживает только внешние запросы[6][3].

Прокси

Для повышения уровня защиты используют межсетевые экраны, работающие на прикладном уровне.

Параметры прокси-сервера позволяют получать доступ в Интернет и одновременно ограничивать внешние угрозы и поддерживать внутренние сервисы.

С точки зрения безопасности и соответствия нормативным требованиям (например, HIPAA), в корпоративных DMZ обычно размещают прокси-серверы[3][7]. Их преимущества:

- Принуждение пользователей к использованию прокси для выхода в Интернет;

- Снижение сетевого трафика за счёт кеширования контента;

- Централизованная аудитория и мониторинг пользователей;

- Централизованная фильтрация web-контента;

- Веб-кэширование.

Обратный прокси (reverse proxy), в отличие от обычного, предоставляет внешний (обычно интернету) косвенный доступ к внутренним ресурсам, а не наоборот. Это повышает безопасность при необходимости доступа к внутренним сервисам извне. Обычно механизмы обратного проксирования реализованы через application-level firewall, который анализирует не только порты (TCP, UDP), но и специфику протокола[8][7].

Архитектура

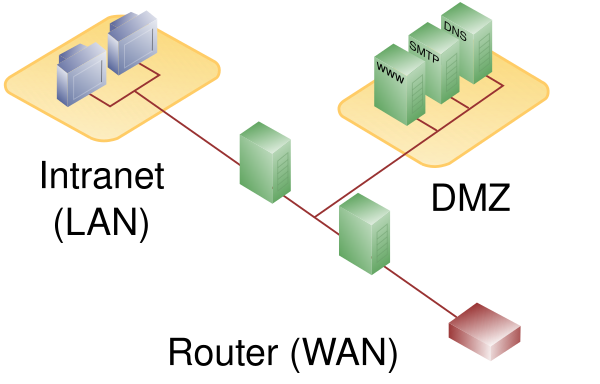

DMZ может реализовываться разными способами в зависимости от задач и сетевых требований — чаще всего это используется в крупных компаниях. Наиболее распространённые схемы: односторонний (одиночный) firewall, так называемая «трояная» или трёхрукавная модель, и архитектура с двумя firewall'ами. При необходимости могут проектироваться значительно более сложные топологии.

В этом случае сеть использует один firewall с не менее чем тремя сетевыми интерфейсами:

- внешний сегмент (выход в Интернет, часто через роутер, WAN);

- внутренний сегмент (рабочие станции, интранет);

- DMZ с предоставляемыми извне сервисами.

Этот способ проще, но firewall единственный контролирует всю связность, и при его компрометации под угрозой оказывается вся сеть[2].

Более безопасный вариант — использование двух firewall'ов. Первый (наружный) фильтрует трафик, пропуская только обращения к DMZ[9], второй (внутренний) разрешает только соединения из DMZ во внутреннюю сеть. Если оба firewall построены на различных технологиях или от разных производителей, это снижает риск единой уязвимости[2]. Такая схема дороже как при развертывании, так и при эксплуатации. Использование разных брендов firewall часто рассматривается как элемент стратегии «обороны в глубину»[10][11]. Детали топологии могут варьироваться: «inline» (между двумя firewall) либо «T-образная» (от первого firewall трафик разделяется с помощью коммутатора на два потока — к рабочим станциям и к сегменту DMZ).

DMZ-хост (Псевдо-DMZ)

Некоторые домашние маршрутизаторы ошибочно называют DMZ режим, в котором весь входящий из Интернета трафик (без явного назначения по NAT-таблице) направляется одному внутреннему компьютеру по указанному IP-адресу. Это фактически выводит его в интернет и делает доступным потенциальным злоумышленникам — по сути, такой подход не является настоящей DMZ. Безопаснее настраивать перенаправление только нужных портов (port forwarding), позволяя доступ к конкретным сервисам, а не ко всей машине[12].

Примечания

- ↑ 1 2 Mike Chapple. Four Tips for Securing a Network DMZ (англ.). FedTech Magazine. Дата обращения: 22 июня 2024.

- ↑ 1 2 3 4 5 6 7 tech-faq. DMZ (DeMilitarized Zone) (англ.) (11 марта 2016). Дата обращения: 22 июня 2024.

- ↑ 1 2 3 4 Mick Bauer. Designing and Using DMZ Networks to Protect Internet Servers (англ.). Linux Journal (1 марта 2001). Дата обращения: 22 июня 2024.

- ↑ Michael Hamelin. How to Design a Secure DMZ (англ.). eWeek 2 (1 сентября 2010). Дата обращения: 22 июня 2024.

- ↑ Vincent Danen. Lock IT Down: Implementing a DMZ (англ.). TechRepublic (29 марта 2001). Дата обращения: 22 июня 2024.

- ↑ Deb Shinder. DNS Best Practices (англ.). TechGenix (19 октября 2006). Дата обращения: 22 июня 2024.

- ↑ 1 2 Enno Rey. Considerations on DMZ Design in 2016, Part 2: A Quick Digression on Reverse Proxies (англ.). Insinuator (8 сентября 2016). Дата обращения: 22 июня 2024.

- ↑ Prasanna Bidkar. Difference Between a DMZ Server & a Reverse Proxy (англ.). Chron.com. Дата обращения: 22 июня 2024.

- ↑ Stuart Splaine. Testing Web Security: Assessing the Security of Web Sites and Applications : [англ.]. — Wiley, 2002. — P. 368. — ISBN 0-471-23281-5.

- ↑ Luigi Cristiani. ABC della sicurezza: Defense in Depth (итал.). TechEconomy (14 июля 2015). Дата обращения: 22 июня 2024. Архивировано 20 июня 2017 года.

- ↑ Scott Young. Designing a DMZ (англ.). SANS Institute 2 (2001). Дата обращения: 22 июня 2024.

- ↑ Come accedere da remoto al computer di casa (итал.). Fastweb. Дата обращения: 22 июня 2024.