Carna (ботнет)

Carna — ботнет из примерно 420 тысяч устройств, созданный анонимным специалистом по компьютерной безопасности для сбора статистики по IP-адресам всей сети Интернет[1]. Был активен с июня по октябрь 2012 года, объединяя в основном различные бытовые маршрутизаторы. По итогам работы ботнета была создана «англ. Internet Census of 2012» (перепись Интернета 2012 года), открытая для просмотра и скачивания.

Некоторыми специалистами исследование сети с помощью ботнета считается неэтичным.[2][3][4]

Сбор данных

Сбор данных осуществлялся путём заражения незащищённых устройств, подключённых к Интернету и использующих пароли по умолчанию либо пустые пароли. Программа, которой заражались устройства, была названа Cardea в честь древнеримской богини Кардеи.[5][6] Более половины взломанных устройств располагались в Китае.

Сбор информации продолжался несколько месяцев. Каждое устройство опрашивало примерно 10 IP-адресов в секунду, чтобы не создавать чрезмерной нагрузки на сеть.

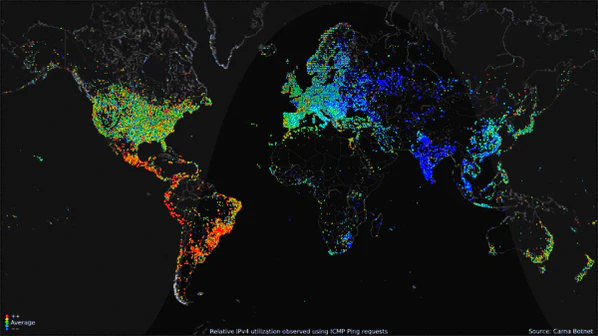

Результаты сканирования были представлены в различных форматах. Например, была создана gif-анимация, показывающая доступность компьютеров, подключённых к Интернету, в зависимости от времени суток. Сканирование проводилось только по адресам IPv4, а адреса IPv6 не участвовали в обработке.[7][8]

По мнению создателя ботнета Carna, 2012 год мог быть последним годом, когда удалось составить полную карту Интернета с использованием протокола IPv4. В последующие годы всё больше пользователей будут переходить на IPv6, который сложнее поддаётся сканированию[9].

При заражении на устройство сохранялся файл README, в котором были описаны проект и задачи ботнета.

Результаты

Из 4,3 млрд возможных адресов IPv4, ботнет Carna обнаружил использование 1,3 млрд, включая 141 млн адресов за брандмауэрами и 729 млн адресов с обратной (PTR) DNS-записью. Оставшиеся 2,3 млрд адресов, вероятно, не эксплуатировались.[9][10]

Для сравнения, в аналогичном исследовании 2006 года, проведённом Министерством внутренней безопасности США (USDHS, проект LANDER), было выявлено 187 млн интернет-хостов.[11][12]

Статистика по доменам

Среди других видов статистики Carna позволил определить распределение IP-адресов по доменам верхнего уровня (только для адресов с PTR-записями в DNS). Ниже приведены двадцать крупнейших доменов верхнего уровня за май—октябрь 2012 года:

| Количество адресов[13] | Домены верхнего уровня (TLD) |

|---|---|

| 374 670 873 | .net |

| 199 029 228 | .com |

| 75 612 578 | .jp |

| 28 059 515 | .it |

| 28 026 059 | .br |

| 21 415 524 | .de |

| 20 552 228 | .cn |

| 17 450 093 | .fr |

| 17 363 363 | .au |

| 17 296 801 | .ru |

| 16 910 153 | .mx |

| 14 416 783 | .pl |

| 14 409 280 | .nl |

| 13 702 339 | .edu |

| 11 915 681 | .ar |

| 9 157 824 | .ca |

| 8 937 159 | .uk |

| 7 452 888 | .se |

| 7 243 480 | .tr |

| 6 878 625 | .in |

Примечания

Ссылки

- Internet Census 2012: Port scanning /0 using insecure embedded devices, Carna Botnet, июнь—октябрь 2012

- Копия данных на GitHub архив, BitBucket, SourceForge архив, archive.org

- Учёные сомневаются, использовать ли данные с ботнета архив // Xakep.ru, 16.05.2013

- AusCERT 2013 - Compromised Devices of the Carna Botnet // Parth Shukla (источник архив)

- Michael Mimoso, Internet Census 2012 Data: Millions of Devices Vulnerable by Default архив // Threat Post, 11.09.2013

- Сходный проект на базе ботнета Sality — Analysis of an Internet-wide Stealth Scan from a Botnet архив // LISA '12