Остаточная информация

Остаточная информация (англ. data remanence) — это остаточное представление цифровых данных, которые остаются даже после попыток удалить или стереть эти данные. Такой «след» может остаться из-за того, что данные не были фактически уничтожены при номинально выполненной операции удаления файла, при переформатировании носителя, которое не удаляет ранее записанные сведения, или в результате физических свойств устройства хранения данных, позволяющих восстановить ранее записанную информацию. Остаточная информация способна привести к случайному раскрытию конфиденциальных сведений, если носитель данных попадает в неконтролируемую среду (например, выбрасывается или теряется).

Для борьбы с остаточной информацией были разработаны различные методы, классифицируемые как очистка, зачистка/санитизация либо уничтожение. К частным методам относятся перезапись, размагничивание, шифрование и уничтожение носителей.

Эффективное применение мер против остаточной информации может быть затруднено рядом факторов: недоступностью части носителя, невозможностью полного стирания, особенностями сложных систем хранения (где информация о прошлых данных может сохраняться на протяжении жизненного цикла), а также устойчивостью остаточных данных в памяти, обычно считающейся «летучей».

Существуют различные стандарты безопасного удаления данных и устранения остаточной информации.

Причины

Многие операционные системы, файловые менеджеры и другое программное обеспечение предоставляют возможность, при которой пользовательский файл не удаляется немедленно, а перемещается во временную область (например, «корзину»), что облегчает восстановление случайно удалённого файла. Аналогично, многие программы автоматически создают резервные копии, чтобы сохранить возможность восстановить исходную версию или защититься от сбоев (функция автосохранения).

Даже если явного механизма хранения удалённых файлов или резервных копий нет или пользователь этим не пользуется, операционные системы обычно не уничтожают содержимое файла при удалении: вместо этого зачастую лишь удаляется запись файла из структуры каталогов файловой системы, так как это быстрее и проще. Реальные данные продолжают физически существовать на носителе, пока эта память не перезапишется новыми файлами. В некоторых системах сохраняются и метаданные, достаточные для восстановления данных с помощью распространённых утилит. Даже если простое восстановление (undelete) становится невозможным, до момента перезаписи данные могут быть считаны специальным ПО на уровне физических секторов диска — этот подход активно используется в компьютерной криминалистике.

Аналогично, операции переформатирования, переразметки или создания образа системы далеко не всегда затрагивают все области носителя, несмотря на внешний вид «пустого» пространства.

Наконец, даже после перезаписи данные могут быть восстановлены благодаря физическим особенностям носителя — для этого обычно требуются лабораторные методы, например, разборка устройства и доступ к компонентам напрямую.

Дополнительные причины сохранения остаточных данных рассматриваются ниже (см. раздел Сложности).

Меры защиты

Существует три общепринятых уровня уничтожения остаточных данных:

Очистка (англ. clearing) предполагает удаление конфиденциальных данных так, чтобы их нельзя было восстановить с помощью стандартных функций системы или известных программных утилит для восстановления данных. Однако сама информация теоретически может быть возвращена с применением специальных лабораторных методов[1].

Как правило, очистка — административная мера, направленная на предотвращение случайной утечки информации внутри организации. Например, перед передачей жёсткого диска новому сотруднику его содержимое может быть очищено.

Зачистка или санитизация (англ. purging) — физическое уничтожение или перезапись чувствительных данных с целью невозможности их восстановления любыми доступными средствами[2]. Зачистка, в зависимости от уровня секретности, проводится перед выводом накопителя из эксплуатации или передачей его в менее защищённую среду.

Методы, делающие носитель данных полностью непригодным для использования стандартным оборудованием. Эффективность уничтожения зависит от типа носителя и применённого способа, но только надёжное физическое уничтожение гарантирует невозможность восстановления.

Конкретные методы

Один из популярных способов борьбы с остаточной информацией — запись новых данных поверх старых. Обычно это называют очисткой или уничтожением файла/диска (по аналогии с измельчением бумажных документов), хотя на практике механизмы различны. Такой метод возможен преимущественно программными средствами — он дёшев и пригоден в ряде случаев, если носитель рабочий.

Простейшая техника — запись одного и того же значения (например, нулей) по всем адресуемым областям. Это препятствует элементарному восстановлению данных стандартными средствами.

Для противодействия лабораторным методам восстановления иногда рекомендуются сложные паттерны перезаписи (многократное занесение разных битовых последовательностей), например, семипроходная схема (0xF6, 0x00, 0xFF, случайное, 0x00, 0xFF, случайное) — зачастую ошибочно приписываемая американскому стандарту «DoD 5220.22-M».

Сложностью перезаписи является то, что часть носителя может быть физически повреждена или изолирована. Использование этого метода проблематично в высокозащищённых средах, а также для современных систем хранения, где из-за копирования и резервирования информации удаление посредством обычной перезаписи неэффективно (см. Сложности ниже).

Существуют специализированные устройства и программные комплексы для многоразовой перезаписи, поддерживающие стандарты вроде DoD 5220.22-M[3].

Питер Гутманн проводил исследования возможности восстановления информации с перезаписанных носителей в 1990-х годах. Он указал, что при помощи магнитно-силовой микроскопии это теоретически возможно, и предложил специализированные методы стирания — так называемый метод Гутманна[4].

Экономист Дэниел Финберг из Национального бюро экономических исследований США заявил, что восстановление данных с современных жёстких дисков — фактически «городская легенда». В качестве примера он вспоминает удалённую запись на плёнке Никсона (18,5 минут), которую не удалось извлечь, несмотря на значительно большую «плотность» современных цифровых носителей.

С 2007 года Министерство обороны США допускает использование перезаписи для внутризоновой очистки магнитных носителей, но как официальная санитизация диск допускается только через размагничивание или физическое уничтожение[5].

В то же время по данным публикации NIST SP 800-88 rev.1 (2014) достаточно однократной перезаписи всех данных нулями, чтобы сделать восстановление невозможным даже при применении современных лабораторных средств[6]. Современный анализ отдельных методов подтверждает: многократную «зачистку» нередко избыточно использовать на современных устройствах, и излишне трудоёмкая очистка часто приводит просто к отказу организаций от её внедрения, что влечёт за собой риск утечек[7].

Размагничивание (англ. degaussing) — удаление или снижение остаточного магнитного поля посредством специального размагничивающего устройства. Для магнитных носителей этот метод позволяет быстро и эффективно уничтожить все содержимое.

Для жёстких дисков размагничивание часто означает полную непригодность для использования, поскольку стирается низкоуровневая заводская разметка. В ряде случаев восстановление возможно лишь в условиях производителя. Некоторые современные размагничиватели создают настолько мощные магнитные импульсы, что механика привода выходит из строя. Для ленточных магнитных носителей размагничивание зачастую обратимо — их можно повторно отформатировать.

В ряде ведомственных/военных стандартов требуется использовать только утверждённые NSA/ГОСТ устройства для размагничивания[8].

Шифрование данных на этапе их записи на носитель может свести к минимуму риски остаточной информации. При прочном и недоступном ключе восстановления получить исходные данные невозможно. В случае хранения ключа на самом носителе нередко проще и быстрее перезаписать только этот ключ, чем весь массив данных — подход называется криптографическим уничтожением или крипто-шредингом.

Шифровать можно как отдельные файлы (на уровне файловой системы), так и целиком диск. Атаки холодной загрузки — один из немногих способов обойти полное шифрование диска, так как невозможно надёжно хранить незашифрованный ключ на отдельном участке накопителя (см. ниже).

Другие сторонние атаки (например, кейлоггеры, утечка бумажных ключей, атаки с физическим принуждением) связаны скорее с организацией защиты, чем с криптографией как таковой.

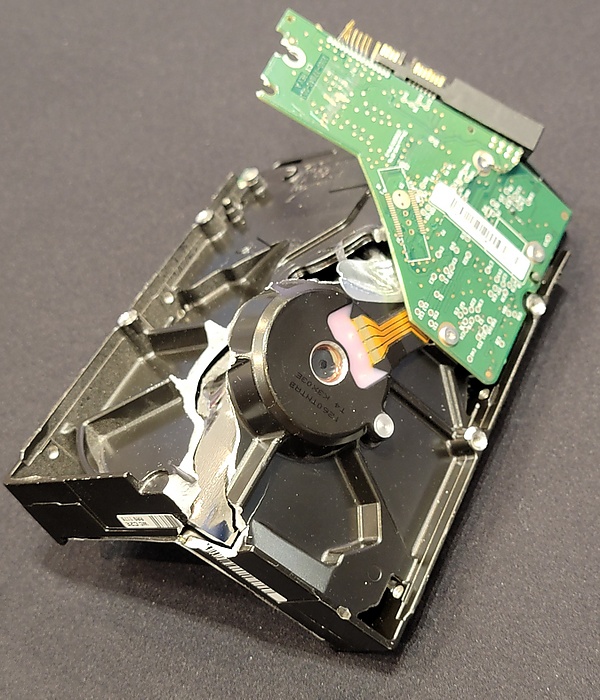

Радикальный, но самый надёжный способ ликвидировать остаточные данные — физическое уничтожение устройства хранения. Этот процесс требует времени, тщательности и может предполагать применение сложных методов, ведь даже небольшой фрагмент носителя способен содержать значительный объём данных.

Типичные методы:

- физическое разрушение (дробление, измельчение);

- химическое разрушение (иногда через сжигание либо обработку агрессивными/коррозийными реагентами);

- фазовые переходы (например, расплавление или испарение носителя);

- для магнитных носителей — нагрев выше точки Кюри;

- для многих электронных/электрических накопителей — воздействие предельно мощными электромагнитными полями, высоковольтным разрядом, мощными радиоустановками (микроволны, ионизирующее излучение).

Сложности

В устройствах хранения имеются участки, к которым нельзя обратиться обычными средствами. Например, на магнитных носителях повреждённые («битые») секторы появляются после записи, а ленты требуют межзаписных промежутков. В современных жёстких дисках используются автоматические системы перемаркировки, и ОС может не управлять всеми областями. Особенно значима проблема для твердотельных SSD, где крупных таблиц «битых блоков» и механизмов переназначения много, что затрудняет гарантированную зачистку методом обычной перезаписи.

У продвинутых систем хранения данных стандартная перезапись зачастую оказывается неэффективной, особенно на уровне отдельных файлов. Например, журналируемые файловые системы для повышения надёжности параллельно фиксируют изменения в нескольких местах, образуя дополнительные следы. Кроме того, системы типа copy-on-write, встроенного контроля версий, а также RAID и антисегментирующих технологий могут разделять и дублировать данные между разными областями массива, что ведёт к потенциалу остаточной информации.

Механизм выравнивания износа (wear leveling) в SSD также препятствует гарантированному удалению: блоки перемещаются с момента первой записи до перезаписи. Поэтому некоторые рекомендации предписывают полностью заполнять все оставшиеся свободные блоки дублирующими «мусорными» файлами после стандартной очистки, чтобы вытеснить остаточные данные. Последующая очистка таких «мусорных» файлов неопасна, так как сама по себе информация не чувствительна.

Оптические носители (CD, DVD) не поддаются размагничиванию. Записываемые однократно диски (WORM-носители: CD-R, DVD-R и др.) невозможно зачистить обычной перезаписью. Перезаписываемые диски (CD-RW, DVD-RW) иногда допускают перезапись. Для гарантированной санитизации обычно применяются: слущивание или механическая обработка металлизированного слоя, разрушение дисков (дробление), сжигание, электрический разряд высокой мощности (микроволновое излучение) или разрушение растворами (например, ацетоном).

Исследования Калифорнийского университета в Сан-Диего выявили сложности с гарантированным удалением информации на SSD[9]:

Во-первых, встроенные команды часто реализованы производителем с ошибками. Во-вторых, полная двойная перезапись доступных адресуемых областей большинства SSD обычно, но не всегда, приводит к зачистке. В-третьих, ни один из известных методов очистки отдельных файлов, разработанных для жёстких дисков, неэффективен для SSD[9].

SSD работают иначе, чем НЖМД: данные представлены в иерархии логических и физических адресов, между которыми имеется промежуточный слой управляющих алгоритмов (выравнивание износа и др.). Это часто приводит к появлению «невидимых» дубликатов информации, восстанавливаемых опытными злоумышленниками. Для зачистки всего диска эффективны аппаратные команды (если корректно реализованы), также методы массовой программной зачистки обычно помогают, но не всегда. На индивидуальные файлы существующие алгоритмы (Гутманна, DoD 5220.22-M, RCMP, Schneier и др.) не действуют[9].

Команда TRIM во многих SSD, при корректной реализации, со временем приводит к удалению данных после их стирания, однако процесс может занять длительное время. Старые версии ОС могут не поддерживать TRIM, а совместимость между накопителем и системой не гарантируется.

Остаточная информация обнаружена и в статической памяти с произвольным доступом (SRAM), обычно считающейся полностью летучей[10]. В ряде случаев данные сохраняются при комнатной температуре.

В динамической памяти данные также могут сохраняться несколько секунд/минут на воздухе, а при охлаждении — до нескольких дней. Исследования по cold boot-атакам показали, что можно восстановить ключи современных систем полного дискового шифрования (BitLocker, FileVault, dm-crypt, TrueCrypt)[11]. Этого удаётся добиться за счёт избыточности в хранении ключей и использования механизмов резервирования.

Рекомендации: не оставлять компьютер в режиме сна (suspend), при высоких требованиях к надёжности использовать аппаратную/USB-аутентификацию при загрузке. Специализированные решения, как TRESOR (патч ядра Linux для хранения ключей в CPU), а также современные версии VeraCrypt, могут шифровать ключи и пароли прямо в оперативной памяти.

Стандарты

- Австралия

- ISM Австралийского агентства радиотехнической разведки (ASD) — «Руководство по информационной безопасности правительства Австралии, 2014»[12].

- Канада

- RCMP B2-002, «Продукты для перезаписи и безопасного стирания ИТ-носителей», май 2009[13]

- Руководство по очистке и деклассификации электронных устройств хранения данных Управления коммуникационной безопасности (CSE), июль 2006[14].

- Соединённые Штаты

- СП 800-88 NIST — «Руководство по санитизации носителей», сентябрь 2006[1]

- DoD 5220.22-M, «Руководство по эксплуатации программы национальной промышленной безопасности» (NISPOM), февраль 2006[15]

- В актуальных редакциях нет упоминаний о конкретных методах санитизации — ответственность возлагается на органы информационной безопасности[15].

- В ранних версиях (1995, 1997) сопровождалась матрицей методов очистки DSS[16]. C 2007 года перезапись не считается допустимым методом для магнитных носителей — только размагничивание (удостоверенный девайс NSA) или физическое уничтожение.

- AR380-19 Армии США — «Информационная безопасность», февраль 1998 (заменён на AR 25-2)

- AFSSI 8580 ВВС США — «Безопасность остаточной информации», ноябрь 2008[17]

- NAVSO P5239-26 ВМС США — «Руководство по остаточной безопасности», сентябрь 1993

- IEEE 2883—2022 — «Стандарт по санитизации хранения», август 2022[18].

- Новая Зеландия

- NZISM, Служба правительственной коммуникационной безопасности, «Руководство по безопасности информации Новой Зеландии v2.5», июль 2016

- PSM спецслужбы безопасности (NZSIS), 2009, «Руководство по защищённости объектов».

- Великобритания

- ADISA (Ассоциация по обработке активов и информационной безопасности) — стандарт безопасности ликвидации ИТ-активов[19].

Примечания

Литература

- Руководство по остаточной информации в автоматизированных информационных системах (на англ.). Национальный центр компьютерной безопасности (NSA). Сентябрь, 1991.

- Учебное пособие по санитизации дисков Г. Хьюз, Центр магнитной записи Калифорнийского университета, Сан-Диего (англ.).