Движение Antisec

Движение Antisec (англ. Anti Security Movement, также antisec и anti-sec) — это движение, выступающее против индустрии компьютерной безопасности. Antisec возражает против публичного раскрытия информации, связанной с уязвимостями программ, эксплойтами, методами эксплуатации, хакерскими инструментами, а также против публичных ресурсов распространения такой информации. Основная идея состоит в том, что индустрия компьютерной безопасности использует полное раскрытие уязвимостей для извлечения прибыли и создания атмосферы страха, чтобы склонять пользователей к покупке фаерволов, антивирусного программного обеспечения и аудиторских услуг[1].

Участники движения выбирали в качестве целей следующие ресурсы:

- веб-сайты, такие как SecurityFocus, SecuriTeam, Packet Storm и milw0rm;

- почтовые рассылки, включая «full-disclosure», «vuln-dev», «vendor-sec» и Bugtraq;

- публичные форумы и IRC-каналы.

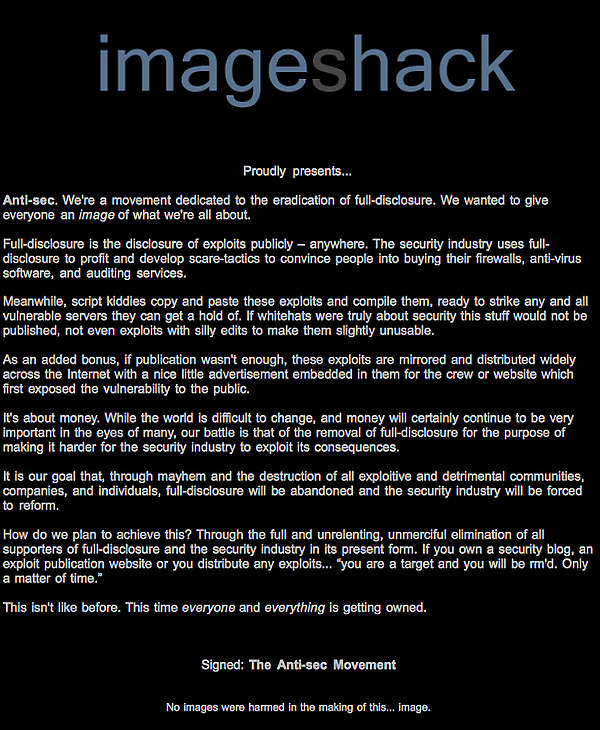

В 2009 году атаки на сообщества безопасности, такие как Astalavista[2] и milw0rm[3], а также на популярный фото-хостинг ImageShack[1][4], привлекли к движению широкое внимание СМИ.

История

Большинство публичных атак от имени движения Antisec началось примерно в 1999 году. Понятие «движение Antisec» было изначально сформулировано на сайте anti.security.is[5][6][7][8].

~el8 была одной из первых антибезопасностных хактивистских групп. Группа объявила «войну» индустрии безопасности, проведя атаку под названием «pr0j3kt m4yh3m». Атака была анонсирована во втором выпуске их электронного журнала ~el8. Основная идея заключалась в ликвидации всех публичных источников новостей и эксплойтов в области безопасности. С некоторыми из наиболее известных целей ~el8 связаны Theo de Raadt, K2, Mixter, Ryan Russel (Blue Boar), Gotfault (также известный как INSANITY), Chris McNab (so1o), jobe, rloxley, pm, aempirei, broncbuster, lcamtuf и репозиторий CVS проекта OpenBSD.

Группа опубликовала четыре электронных журнала, доступных на сайте textfiles.com[9].

pHC[10] (от англ. Phrack High Council — «Высший совет Phrack») — ещё одна группа, объявившая «войну» индустрии безопасности. Они продолжали обновлять свой сайт с публикацией новостей, отчётов о миссиях и взломах[11].

Позднейшая история

Большинство первоначальных групп, таких как ~el8, со временем утратили интерес к движению Antisec и покинули «сцену». Её место заняли новые группы.

Группа dikline поддерживала сайт[12] со списком сайтов и людей, атакованных ими или по заявкам. Среди наиболее известных целей dikline отмечаются rave, rosiello, unl0ck, nocturnal, r0t0r, silent, gotfault и skew/tal0n[13].

Новейшая история

В августе 2008 года через рассылку full-disclosure были разосланы письма от имени группы или персонажа под ником giest.

Среди других целей была mwcollect.org, где злоумышленники выложили tar-архив со списками honeypot-сетей[14][15].

ZF0 (Zer0 For Owned) в 2009 году совершили ряд атак под лозунгом pr0j3kt m4yh3m. Среди их целей были Critical Security, Comodo и другие компании. Всего ими было выпущено 5 электронных журналов[16]. В июле 2009 года сайт Кевина Митника был взломан группой ZF0 и на нём был показан нецензурный контент с надписью «all a board the mantrain»[17].

Группа под названием «AntiSec Group»[18] появилась на «сцене» и атаковала такие сообщества, как Astalavista[2], аудит-компанию SSANZ и популярный фотохостинг ImageShack[1].

В июне 2011 года граффити с надписью «Antisec»[18] стали появляться в Сан-Диего, Калифорния, что ошибочно[19] связывали с оригинальным движением Antisec[18]. По сообщению телеканала CBS8, «Местные жители района Mission Beach заметили необычные граффити на набережной на прошлой неделе». Было отмечено, что рисунок оперативно закрасили, но надпись появилась вновь в понедельник. Позднее выяснилось, что граффити было связано с новой волной движения Antisec, которую инициировали LulzSec и Anonymous[20].

30 апреля 2015 года движение Antisec вновь появилось, начав публикацию личных данных полицейских путём взлома их баз данных. Так, этим днём была взломана база полиции Мадисона (Висконсин), были опубликованы имена, адреса, номера телефонов и другие данные сотрудников, что было связано с операцией Anonymous[21][22].