Stacheldraht

Stacheldraht (в переводе с немецкого — «колючая проволока») — вредоносная программа для систем Linux и Solaris, предназначенная для проведения распределённых атак типа отказ в обслуживании (DDoS). Полный анализ этого инструмента доступен в сети[1].

Что важно знать

| Stacheldraht | |

|---|---|

| Тип | Malware, инструмент для распределённых атак типа отказ в обслуживании (DDoS) |

| Разработчик | Tribe Flood Network (TFN) |

| Написана на | Си |

| Операционные системы | Linux, Solaris |

| Первый выпуск | июнь 1999 |

| Лицензия | Proprietary |

| Сайт | packetstormsecurity.org/… |

Описание

Инструмент был создан группой под названием Tribe Flood Network (TFN), также разработавшей одноимённый инструмент TFN[2] и trin00[3], примерно в июне 1999 года (об этом также писали La Repubblica[4] и Corriere della Sera[5], хоть и немного позже). Stacheldraht позволяет осуществлять различные атаки DoS, такие как: UDP flood, ICMP-flood, SYN flood и атаки типа Smurf.

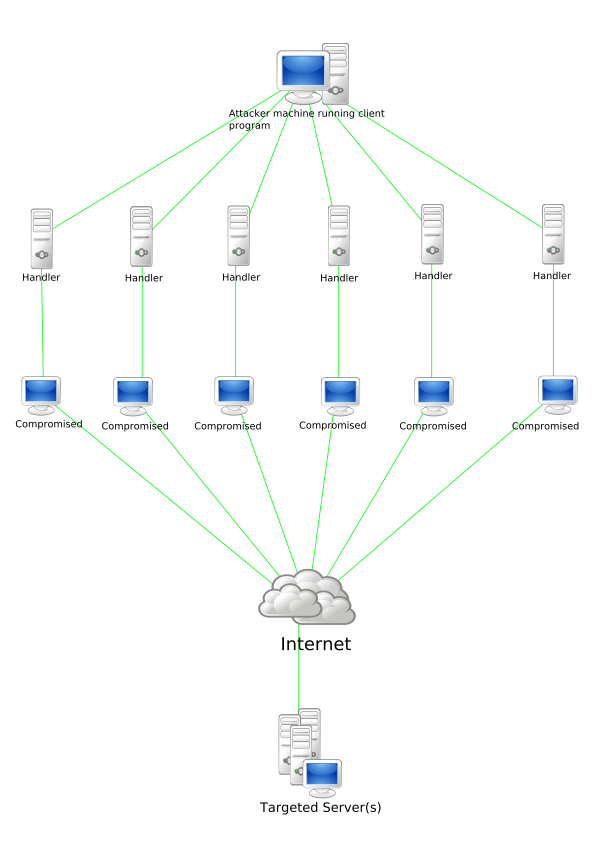

Инструмент был задуман как типичная трёхуровневая архитектура:

- master: компьютер атакующего, который контролирует сеть «зомби»-машин;

- handler: скомпрометированные компьютеры, отвечающие за посредничество между master и агентами;

- agent: скомпрометированные компьютеры, получающие команды от handler и непосредственно осуществляющие атаки.

Такая древовидная структура позволяет сократить количество сообщений, которое master должен отправлять в сеть. Например, если сеть состоит из 10 000 агентов, master был бы вынужден отправить 10 000 сообщений, что при сетевых задержках препятствовало бы проведению атаки синхронно. Использование 10 handler (работающих в качестве прокси) уменьшает объём трафика в 10 раз.

До появления Stacheldraht сообщения между компонентами передавались в открытом виде, что позволяло осуществлять классические атаки на TCP (например, захват сессии). Поэтому для управления сетью был создан собственный зашифрованный протокол, аналогичный telnet, но использующий шифрование.

Подобная архитектура делала возможным отслеживание атакующего. Для обнаружения источника атаки было достаточно использовать систему обнаружения вторжений или простой сетевой сниффер. В дальнейшем появились более сложные техники, использующие дополнительные каналы связи, менее прямые, чем TCP, такие как IRC или одноранговые сети.